【一文入门物联网安全】网络基础篇:ARP协议

系列文章目录

【一文入门物联网安全】

1.网络基础篇:计算机网络基础

2.网络基础篇:OSI与TCP分层

3.网络基础篇:IP地址及子网掩码划分

4.网络基础篇:Cisco交换机基础指令

5.网络基础篇:静态路由协议

6.网络基础篇:ARP协议

本文目录

系列文章目录

前言

一、什么是ARP协议

二、ARP的请求与响应过程

2.1同个广播域下的ARP请求过程

2.2不同广播域下的ARP请求过程

三、代理ARP

四、ARP攻击

最后

前言

互联网时代,我们面临的网络安全威胁一般有信息泄露、网络财产盗窃、网络暴力、恶意软件攻击等。

而面对即将到来的万物互联时代,物联网的安全威胁将更直接、更危险地影响我们的人身安全和财产安全。

想象一下,当路上的汽车,工程的机器,路边的井盖、路灯、摄像头等,如果被黑客控制做一些恶性事件,那将会对我们造成难以想象的后果。

(可参考电影《我,机器人》)

因此保障物联网的安全就显得尤为重要,而物联网的根基就是网络,通过学习网络基础知识,可以使我们在应对物联网安全时能够快速找到问题根源并解决。

一、什么是ARP协议

ARP : Address Resolution Protocol ,地址解析协议

ARP的作用:将已知的IP地址解析为MAC地址

二、ARP的请求与响应过程

ARP的请求与响应在不同广播域下的方式是不同的

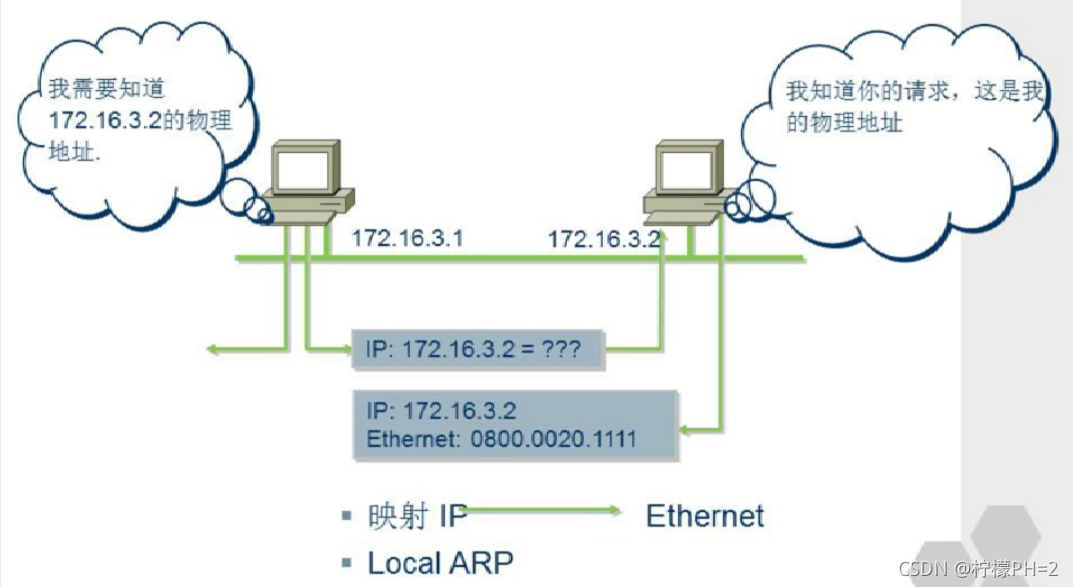

2.1同个广播域下的ARP请求过程

广播请求,单播响应

像是在一个班里找一个人,大喊谁说xxx,xxx会回复,其他人会忽略

在ARP请求获得响应后,本地会产生一个ARP映射,之后就不用请求

R1#show_arp

Protocol Address Age (min) Hardware AddrTypeInterface

Internet 192.168.1.1 ccoo.obcc.o00oARPAFastEtherneto/o

Internet 192.168.1.2 6cco01.obcc.0000ARPAFastEtherneto/o

2.2不同广播域下的ARP请求过程

本地节点先向网关发送ARP请求

网关获取后再向目标广播域发送ARP请求

三、代理ARP

代理ARP通俗来说就是,本地节点在ARP请求时,被其他节点响应,其他节点帮助本地节点转发了ARP请求。所以在ARP映射中会有多个地址对应同一个mac

R1#show_arp

ProtocolAddress Age (min)Hardware Addr TypeInterface

Internet192.168.2.2 occo1.0bcc.000oARPAFastEthernet0/o

Internet192.168.1.1 cc00.0bcc.o00oARPAFastEthernet0/o

Internet192.168.2.1 cco1.0bcc.o000ARPAFastEtherneto/0

Internet192 .168.1.2 47cco1.0bcc.0000ARPAFastEtherneto/o

在本地节点路由表中没有下一跳,有出接口的情况下,会启用代理ARP

使用代理ARP的前提是,接口要开启代理ARP

上一讲提到的只写出接口配静态路由的方式,就会依赖代理ARP,但会造成:1.若某个接口未开代理ARP功能,会造成网络不通

2.代理ARP会产生大量ARP映射,占用大量内存

3.因为ARP后到优先的特点,如果不优的路径在最优路径后回复的话,就会覆盖最优路径

四、ARP攻击

利用ARP后到优先和广播请求的特点,黑客恶意伪造网关IP向发起请求的用户发送恶意MAC地址,用户后续的访问都会被黑客劫持,造成用户断网

处理方法:手动绑定ARP

手动绑定ARP方法

R1(config)#arp 192.168.1.3 0003.0003.0003 arpa

最后

在可预见的将来,物联网安全在势必会成为一个新的热门领域。作为网络安全行业的从业人员,加上多年的物联网行业经验,我相信通过我的梳理,一定可以给大家带来一些新的思考和启发。因此,让我们一起向着这个新领域出发吧!

我会坚持在此系列中更新自己总结的物联网安全知识,欢迎大家持续关注。

如果您喜欢我的文章,请不要吝啬您的赞赏。

如果您不喜欢我的文章,请您留下宝贵的意见。

关注公众号,加入交流群,获取更多物联网安全信息:柠檬PH2

- 点赞

- 收藏

- 关注作者

评论(0)