堡垒机环境下多形态 Java 项目(Jar/War/Docker)部署比较研究

堡垒机环境下 Java 项目部署全流程解析

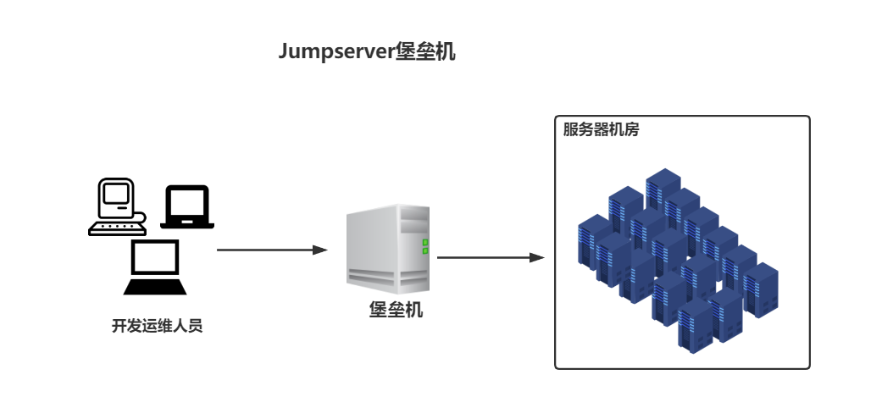

在企业级 IT 架构中,堡垒机作为网络安全的重要屏障,承担着集中管控服务器访问、记录操作日志、防范未授权操作的关键作用。对于 Java 项目而言,在堡垒机环境下的部署与传统直连服务器部署存在显著差异,需要兼顾安全性与部署效率。本文将从环境准备、部署流程、常见问题解决三个维度,详细讲解如何在堡垒机架构下完成 Java 项目的安全部署。

一、堡垒机与 Java 项目部署的核心关联

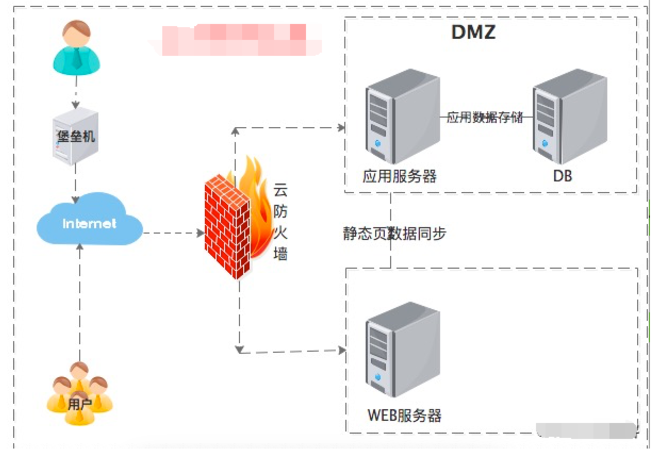

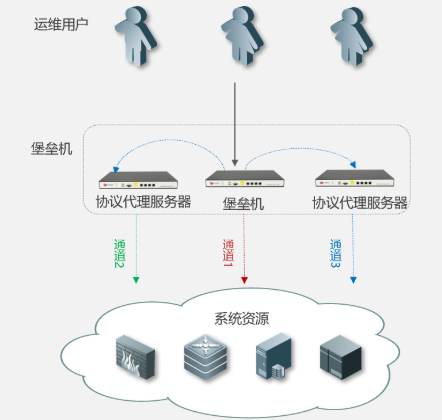

堡垒机(Bastion Host)本质是一台部署在 DMZ 区(隔离区)的专用服务器,所有对后端应用服务器的操作都必须通过堡垒机中转。在 Java 项目部署场景中,堡垒机的核心作用体现在三个方面:

-

访问控制:仅开放堡垒机特定端口(如 22 端口用于 SSH 连接),后端应用服务器不直接暴露公网,避免 Java 项目所在服务器被直接攻击;

-

操作审计:记录所有通过堡垒机执行的部署命令(如编译、启动、停止 Java 进程),便于事后追溯问题;

-

权限细分:可针对不同运维人员设置差异化权限,例如开发人员仅能上传 Jar 包,运维人员可执行启动 / 停止操作,符合最小权限原则。

对于 Java 项目而言,常见的部署形态(Jar 包、War 包、Docker 容器)在堡垒机环境下均需遵循 “堡垒机中转” 的核心逻辑,区别主要体现在文件传输路径与进程管理方式上。

二、部署前的环境准备

在正式部署 Java 项目前,需完成堡垒机与后端服务器的环境配置,确保链路通畅且符合安全规范。

2.1 堡垒机端配置

- 账号与权限设置

-

登录堡垒机管理后台(如 JumpServer、奇安信堡垒机等),创建专用的部署账号(如

java_deploy); -

为该账号分配 “后端应用服务器” 的访问权限,限制操作范围:仅允许 SSH 登录、SCP/SFTP 文件传输,禁用 root 权限直接登录;

-

配置命令白名单:仅开放

java、javac、jps、nohup、kill(需指定进程 ID)等与 Java 项目部署相关的命令,禁止rm -rf等高风险命令。

- 工具准备

-

客户端需安装 SSH 工具(如 Xshell、FinalShell)用于连接堡垒机;

-

若需可视化文件传输,可安装 FileZilla(支持通过堡垒机中转 SFTP);

-

对于自动化部署场景,需在堡垒机配置免密登录(通过 SSH 密钥对,避免明文密码传输):

\# 在客户端生成密钥对

ssh-keygen -t rsa -b 4096 -C "java\_deploy@bastion"

\# 将公钥上传至堡垒机

ssh-copy-id -p 堡垒机端口 java\_deploy@堡垒机IP

\# 堡垒机端配置后端服务器免密(由运维操作)

ssh-copy-id -p 后端服务器端口 应用账号@后端服务器IP

2.2 后端应用服务器配置

-

Java 环境验证

确保后端服务器已安装对应版本的 JDK(需与 Java 项目编译版本匹配),通过堡垒机登录后执行验证命令:

\# 检查JDK版本

java -version

\# 确认JAVA\_HOME环境变量

echo \$JAVA\_HOME

若未配置JAVA_HOME,需在/etc/profile或用户目录下的.bashrc中添加:

export JAVA\_HOME=/usr/local/jdk1.8.0\_381

export PATH=\$JAVA\_HOME/bin:\$PATH

-

项目目录规划

为避免文件混乱,建议创建统一的目录结构(通过堡垒机执行命令):

\# 创建项目根目录

mkdir -p /data/java/projects/\[项目名称]

\# 细分目录:jar包存放、日志、配置文件

mkdir -p /data/java/projects/\[项目名称]/lib # Jar包目录

mkdir -p /data/java/projects/\[项目名称]/logs # 日志目录

mkdir -p /data/java/projects/\[项目名称]/conf # 配置文件目录

\# 设置目录权限(仅应用账号可读写)

chown -R appuser:appuser /data/java/projects/\[项目名称]

chmod -R 750 /data/java/projects/\[项目名称]

三、Java 项目部署全流程(以 Jar 包为例)

Jar 包是 Spring Boot 项目最常见的部署形态,在堡垒机环境下的部署流程可分为 “文件传输 - 进程启停 - 日志验证” 三个核心步骤。

3.1 项目文件传输(通过堡垒机中转)

由于客户端无法直接访问后端服务器,需通过堡垒机完成 Jar 包与配置文件的传输,常见有两种方式:

方式 1:SCP 命令传输(命令行)

\# 本地 -> 堡垒机 -> 后端服务器(一步到位)

scp -o ProxyJump=java\_deploy@堡垒机IP:堡垒机端口 \\

本地Jar包路径 \\

appuser@后端服务器IP:/data/java/projects/\[项目名称]/lib/

- 说明:

ProxyJump参数用于指定堡垒机作为跳板,直接实现 “本地 - 后端服务器” 的文件传输,无需先上传至堡垒机再转发,提升效率。

方式 2:可视化工具传输(FileZilla)

-

打开 FileZilla,点击 “文件”->“站点管理器”,新建站点;

-

协议选择 “SFTP-SSH 文件传输协议”,主机填写堡垒机 IP,端口填写堡垒机 SSH 端口,登录类型选择 “正常”,输入堡垒机账号

java_deploy与密码; -

连接后,点击 “编辑”->“设置”->“连接”->“SFTP”,添加后端服务器的 SSH 密钥(若已配置免密);

-

在右侧远程站点面板,通过堡垒机跳转至后端服务器的

/data/java/projects/[项目名称]/lib/目录,直接拖拽本地 Jar 包完成传输。

3.2 项目进程启停(通过堡垒机执行命令)

所有操作需先通过 SSH 连接堡垒机,再由堡垒机跳转至后端服务器执行命令,核心是避免直接操作后端服务器。

1. 停止旧进程(若项目已部署)

\# 1. 登录堡垒机

ssh java\_deploy@堡垒机IP -p 堡垒机端口

\# 2. 从堡垒机跳转至后端服务器

ssh appuser@后端服务器IP -p 后端服务器端口

\# 3. 查询Java项目进程(通过项目Jar包名称筛选)

jps -ml | grep \[项目Jar包名称]

\# 4. 停止进程(替换为实际PID)

kill -15 进程PID

\# 5. 验证进程是否已停止(无输出则表示已停止)

jps -ml | grep \[项目Jar包名称]

- 注意:使用

kill -15(优雅停止)而非kill -9(强制杀死),避免数据丢失或资源泄漏。

2. 启动新进程(后台运行)

为确保项目在断开 SSH 连接后仍能持续运行,需使用nohup命令将进程挂载到后台:

\# 切换至项目Jar包目录

cd /data/java/projects/\[项目名称]/lib

\# 启动命令(指定日志输出路径、JVM参数)

nohup java -Xms512m -Xmx1024m -jar \[项目Jar包名称].jar \\

\--spring.config.location=/data/java/projects/\[项目名称]/conf/application.yml \\

\> /data/java/projects/\[项目名称]/logs/start.log 2>&1 &

-

参数说明:

-

-Xms512m:初始堆内存,-Xmx1024m:最大堆内存(根据服务器配置调整); -

--spring.config.location:指定外部配置文件路径(避免硬编码,便于修改); -

> start.log 2>&1:将标准输出与错误输出重定向至日志文件,便于排查问题。

-

3.3 部署验证与日志查看

启动后需通过日志确认项目是否正常运行,避免因配置错误导致部署失败:

\# 查看启动日志(实时滚动)

tail -f /data/java/projects/\[项目名称]/logs/start.log

\# 关键验证点:日志中出现“Started \[项目主类] in XX seconds”表示启动成功

若日志出现错误(如端口被占用、配置文件缺失),需通过堡垒机修改配置文件后重新执行启停流程。

四、War 包部署差异(Tomcat 容器为例)

若 Java 项目为传统 Web 项目(War 包),需依赖 Tomcat 容器部署,流程与 Jar 包的核心差异在于 “部署路径” 与 “容器管理”。

1. 环境额外准备

-

后端服务器需安装 Tomcat(版本与 War 包兼容,如 Tomcat 8.5 对应 Java 8);

-

通过堡垒机配置 Tomcat 权限:

chown -R appuser:appuser /usr/local/tomcat; -

关闭 Tomcat 默认端口的公网访问(仅允许内网访问,通过堡垒机间接管理)。

2. 部署流程核心步骤

\# 1. 传输War包至Tomcat的webapps目录(通过堡垒机中转)

scp -o ProxyJump=java\_deploy@堡垒机IP:堡垒机端口 \\

本地War包路径 \\

appuser@后端服务器IP:/usr/local/tomcat/webapps/

\# 2. 从堡垒机登录后端服务器,停止Tomcat

cd /usr/local/tomcat/bin

./shutdown.sh

\# 3. 清理旧部署文件(若需更新)

rm -rf /usr/local/tomcat/webapps/\[War包解压后的目录]

\# 4. 启动Tomcat

./startup.sh

\# 5. 查看Tomcat日志(验证部署)

tail -f /usr/local/tomcat/logs/catalina.out

- 验证点:日志中出现 “Deployment of web application archive [War 包路径] has finished in XX ms” 表示部署成功。

五、常见问题与解决方案

在堡垒机环境下部署 Java 项目时,易遇到链路不通、权限不足、进程异常等问题,以下为高频问题的解决思路:

1. 无法通过堡垒机连接后端服务器

- 排查步骤:

-

确认堡垒机是否已添加后端服务器的 IP 与端口(堡垒机管理后台检查);

-

验证后端服务器防火墙是否开放 SSH 端口(通过堡垒机执行

telnet 后端服务器IP 后端服务器端口); -

检查堡垒机账号的权限是否生效(是否被禁止访问该后端服务器)。

2. Jar 包启动后进程立即退出

- 常见原因:

-

JVM 参数配置错误(如堆内存超过服务器可用内存);

-

配置文件路径错误(

--spring.config.location指定的路径不存在); -

端口被占用(日志中出现 “Address already in use”)。

-

解决方案:

-

查看日志定位错误:

cat /data/java/projects/[项目名称]/logs/start.log | grep ERROR; -

端口占用处理:

netstat -tuln | grep 端口号找到占用进程,停止该进程或修改项目端口。

-

3. 堡垒机日志审计无记录

-

原因:堡垒机配置中未启用 “命令审计” 功能,或账号权限未关联审计策略;

-

解决:登录堡垒机管理后台,在 “审计策略” 中启用 “SSH 命令审计”,并将

java_deploy账号关联该策略。

六、最佳实践与安全建议

-

自动化部署替代手动操作:对于频繁迭代的 Java 项目,建议基于 Jenkins + 堡垒机实现自动化部署,流程为 “Jenkins 编译打包→通过堡垒机传输文件→远程执行启停命令”,减少人工操作失误;

-

密钥轮换与密码定期更新:堡垒机账号与后端服务器账号的 SSH 密钥需每 3 个月轮换一次,避免密钥泄露导致安全风险;

-

日志持久化存储:将 Java 项目日志与堡垒机操作日志同步至 ELK 等日志分析平台,保留至少 6 个月,便于安全审计与问题追溯;

-

最小权限原则落地:堡垒机账号仅授予 “部署必需” 的权限,例如禁止删除日志文件、禁止修改服务器系统配置,避免误操作或恶意操作导致故障。

总结

堡垒机环境下的 Java 项目部署,核心是在 “安全管控” 与 “部署效率” 之间找到平衡。通过本文的流程,可实现 “客户端 - 堡垒机 - 后端服务器” 的安全链路闭环,既满足企业级安全规范,又能高效完成项目迭代部署。在实际操作中,需根据项目形态(Jar/War/Docker)调整细节,并结合自动化工具提升部署效率,最终实现安全、稳定、可追溯的 Java 项目部署体系。

- 点赞

- 收藏

- 关注作者

评论(0)