Docker和宿主机操作系统文件目录互相隔离的实现原理

【摘要】 我们知道在Docker容器里是无法访问到宿主操作系统的文件目录的,但这种隔离是怎么实现的呢?其实一点也不神奇——利用了Linux系统的内部命令chroot。chroot能将进程的根目录设置成任意指定的目录。使用chroot我们能创建一个新的进程,并且以chroot执行时传入的参数作为新进程的根目录。因为新进程创建之后就无法访问除了新进程创建时传入chroot参数之外的其他文件目录,为了确保这...

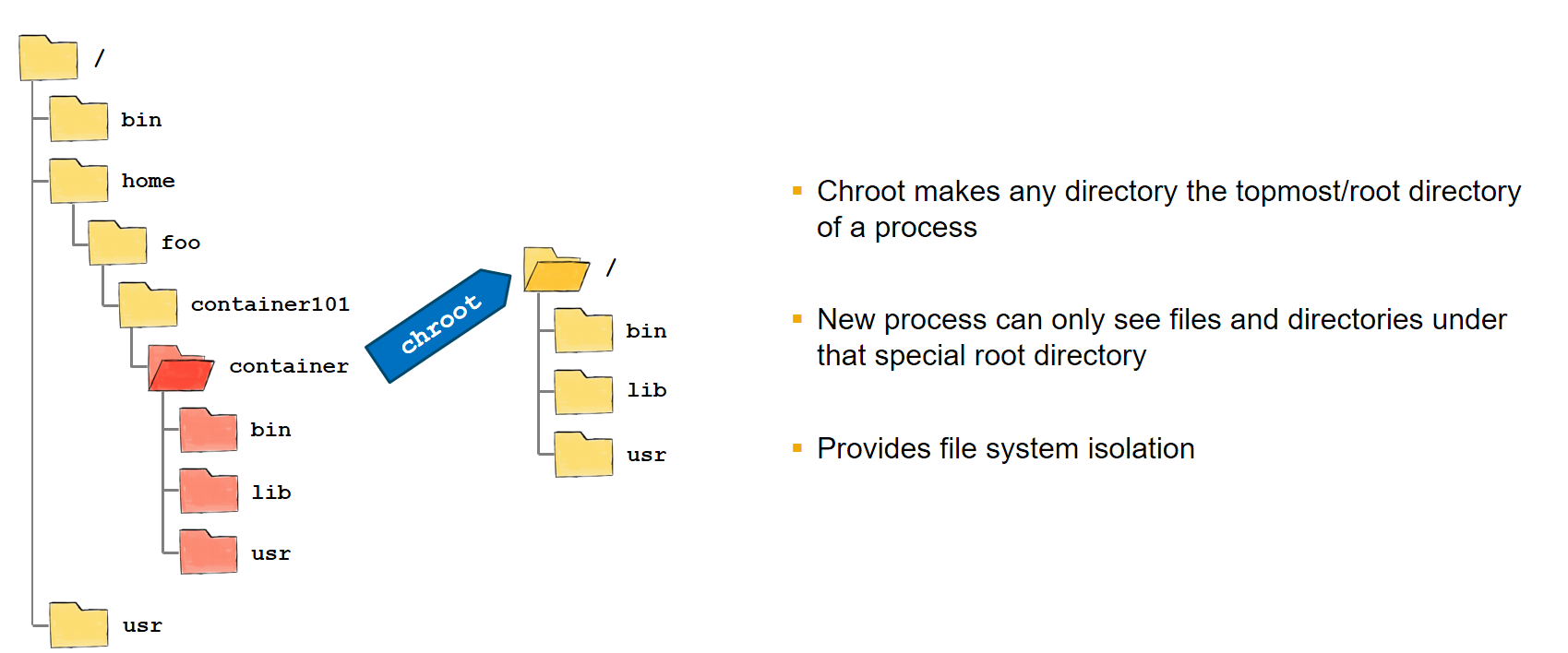

我们知道在Docker容器里是无法访问到宿主操作系统的文件目录的,但这种隔离是怎么实现的呢?

其实一点也不神奇——利用了Linux系统的内部命令chroot。

chroot能将进程的根目录设置成任意指定的目录。

使用chroot我们能创建一个新的进程,并且以chroot执行时传入的参数作为新进程的根目录。

因为新进程创建之后就无法访问除了新进程创建时传入chroot参数之外的其他文件目录,为了确保这个新进程能够正常工作,我们必须手动拷贝一些文件到新进程的根目录映射的旧目录下。

做一个如下测试:

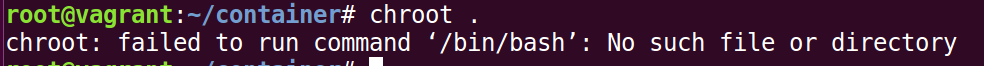

新建一个文件夹,执行chroot . 意思是把文件夹$HOME/container当作新建进程的根目录。但是没有成功,报错误消息chroot: failed to run command ‘/bin/bash’: No such file or directory

执行下面两条命令:

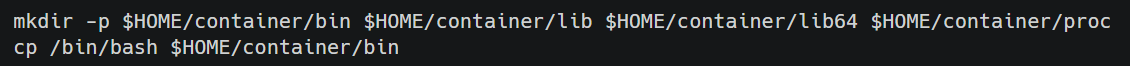

执行命令ldd $HOME/container/bin/bash:

该命令为了查看需要有哪些库文件得手动拷贝到文件夹$/HOME/container/bin/bash下面:

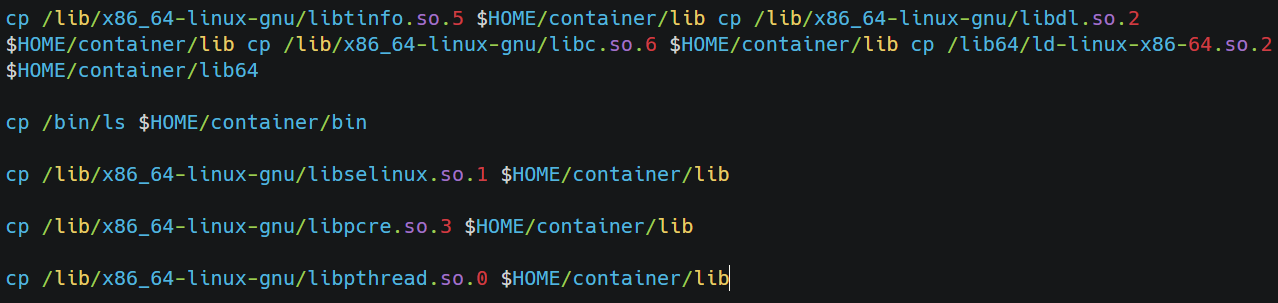

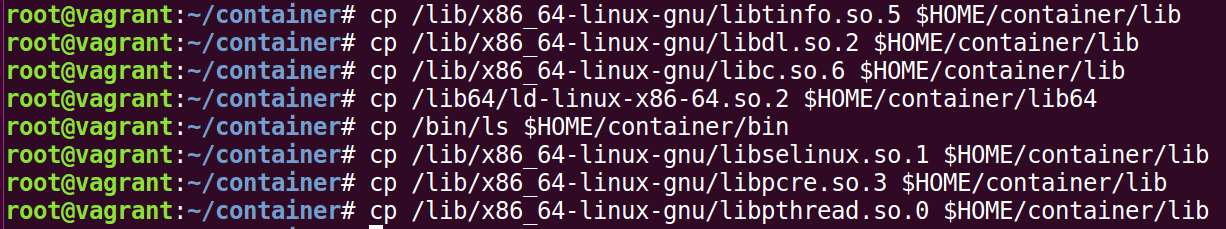

根据ldd的输出,再次执行下图的八条命令:

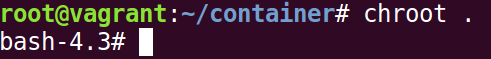

再次执行chroot . , 发现这次成功了:

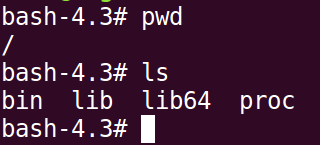

pwd发现是在根目录下,ls也只能发现执行chroot时指定的container目录下的子目录:

这就是docker文件目录隔离的实现原理。

要获取更多Jerry的原创文章,请关注公众号"汪子熙"。

【声明】本内容来自华为云开发者社区博主,不代表华为云及华为云开发者社区的观点和立场。转载时必须标注文章的来源(华为云社区)、文章链接、文章作者等基本信息,否则作者和本社区有权追究责任。如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)