Golang DES 加解密如何实现?

【导读】本文介绍了 DES 加密原理和作用,和 golang 中 DES 加密解密机制的相应实现。

概念理解

DES是以64比特的明文为一个单位来进行加密,并生成64比特的密文。由于它每次只能处理特定长度的一块数据,所以DES属于分组密码算法。cypto/des包提供了有关des加密的功能。

模式

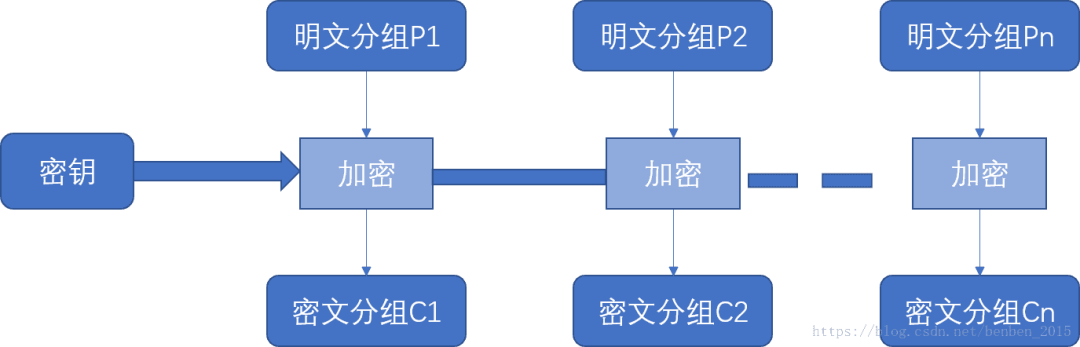

ECB(electronic code book)是最简单的方式,它将明文分组加密后的结果直接成为密文分组。

优缺点:模式操作简单;明文中的重复内容将在密文中表现出来,特别对于图像数据和明文变化较少的数据;适于短报文的加密传递。

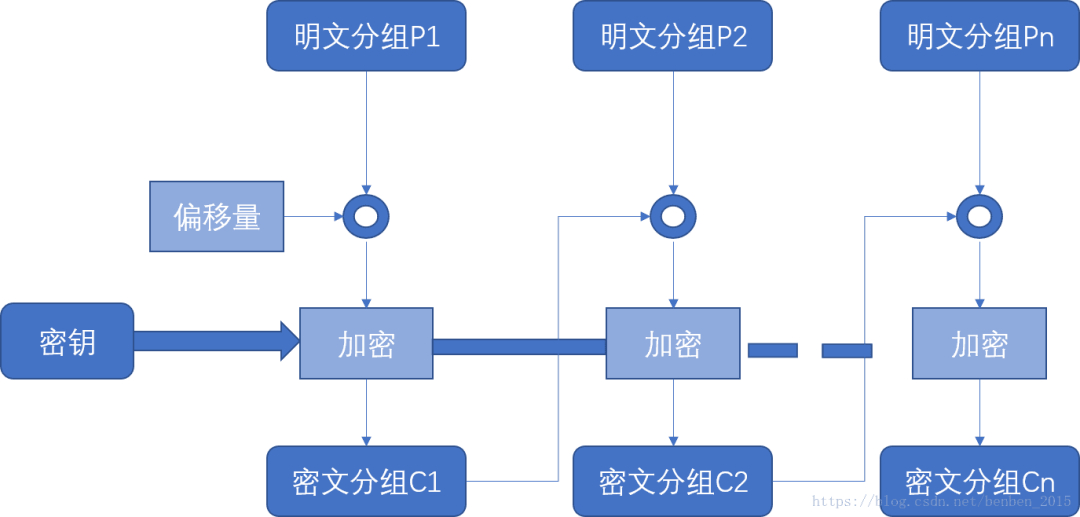

CBC(cipher block chaining)的原理是加密算法的输入是当前的明文分组和前一密文分组的异或,第一个明文分组和一个初始向量进行异或,这样同一个明文分组重复出现时会产生不同的密文分组。

特点:同一个明文分组重复出现时产生不同的密文分组;加密函数的输入是当前的明文分组和前一个密文分组的异或;每个明文分组的加密函数的输入与明文分组之间不再有固定的关系;适合加密长消息。

填充方式

密码

DES的密钥长度是64比特,但由于每隔7个比特会设置一个用于错误检测的比特,因此其实质密钥长度为56比特。

偏移量

输出

加密后的字节在显示时可以进行hex和base64编码,hex是十六进制编码,base64是一种基于64个可打印字符来标识二进制数据的方法。

下面以上面提到的几种模式和填充方式为例,进行演示如何在代码中使用。

加密模式采用ECB、填充方式采用pkcs5padding、密码使用"12345678",输出时经hex编码。自己可以通过一些在线测试工具进行测试,看结果是否一致。

-

package main

-

-

import (

-

"crypto/des"

-

"qiniupkg.com/x/errors.v7"

-

"bytes"

-

"fmt"

-

"encoding/hex"

-

)

-

-

func main() {

-

data:=[]byte("hello world")

-

key:=[]byte("12345678")

-

result,err:=DesECBEncrypt(data,key)

-

if err != nil {

-

fmt.Println(err)

-

}

-

a:=hex.EncodeToString(result)

-

fmt.Println(a)

-

}

-

-

func DesECBEncrypt(data, key []byte) ([]byte, error) {

-

//NewCipher创建一个新的加密块

-

block, err := des.NewCipher(key)

-

if err != nil {

-

return nil, err

-

}

-

-

bs := block.BlockSize()

-

data = Pkcs5Padding(data, bs)

-

if len(data)%bs != 0 {

-

return nil, errors.New("need a multiple of the blocksize")

-

}

-

-

out := make([]byte, len(data))

-

dst := out

-

for len(data) > 0 {

-

//Encrypt加密第一个块,将其结果保存到dst

-

block.Encrypt(dst, data[:bs])

-

data = data[bs:]

-

dst = dst[bs:]

-

}

-

return out, nil

-

}

-

-

func Pkcs5Padding(ciphertext []byte, blockSize int) []byte {

-

padding := blockSize - len(ciphertext)%blockSize

-

padtext := bytes.Repeat([]byte{byte(padding)}, padding)

-

return append(ciphertext, padtext...)

-

}

下面加密模式采用CBC、填充方式采用pkcs5padding、密码使用"12345678"、偏移量"43218765",输出时以hex方式输出。自己可以通过一些在线测试工具进行测试,看结果是否一致。

-

package main

-

-

import (

-

"crypto/des"

-

"bytes"

-

"fmt"

-

"encoding/hex"

-

"crypto/cipher"

-

)

-

-

func main() {

-

data := []byte("hello world")

-

key := []byte("12345678")

-

iv := []byte("43218765")

-

-

result, err := DesCBCEncrypt(data, key, iv)

-

if err != nil {

-

fmt.Println(err)

-

}

-

b := hex.EncodeToString(result)

-

fmt.Println(b)

-

}

-

-

func DesCBCEncrypt(data, key, iv []byte) ([]byte, error) {

-

block, err := des.NewCipher(key)

-

if err != nil {

-

return nil, err

-

}

-

-

data = pkcs5Padding(data, block.BlockSize())

-

cryptText := make([]byte, len(data))

-

-

blockMode := cipher.NewCBCEncrypter(block, iv)

-

blockMode.CryptBlocks(cryptText, data)

-

return cryptText, nil

-

}

-

-

func pkcs5Padding(cipherText []byte, blockSize int) []byte {

-

padding := blockSize - len(cipherText)%blockSize

-

padText := bytes.Repeat([]byte{byte(padding)}, padding)

-

return append(cipherText, padText...)

-

}

第三方包

github.com/marspere/goencrypt包实现了多种加密算法,包括对称加密和非对称加密等。

-

package main

-

-

import (

-

"fmt"

-

"github.com/marspere/goencrypt"

-

)

-

-

func main() {

-

// key为12345678

-

// iv为空

-

// 采用ECB分组模式

-

// 采用pkcs5padding填充模式

-

// 输出结果使用base64进行加密

-

cipher := goencrypt.NewDESCipher([]byte("12345678"), []byte(""), goencrypt.ECBMode, goencrypt.Pkcs5, goencrypt.PrintBase64)

-

cipherText, err := cipher.DESEncrypt([]byte("hello world"))

-

if err != nil {

-

fmt.Println(err)

-

return

-

}

-

fmt.Println(cipherText)

-

}

文章来源: blog.csdn.net,作者:lxw1844912514,版权归原作者所有,如需转载,请联系作者。

原文链接:blog.csdn.net/lxw1844912514/article/details/126066615

- 点赞

- 收藏

- 关注作者

评论(0)