【Django | 安全防护】防止XSS跨站脚本攻击

【摘要】 🤵♂️ 个人主页: @计算机魔术师👨💻 作者简介:CSDN内容合伙人,全栈领域优质创作者。该文章收录专栏✨—【Django | 项目开发】从入门到上线 专栏—✨@[toc] 一、XSS攻击过程原理创建一个 XXS脚本漏洞作为演示我们创建视图函数返回模型对象的字段创建视图函数"""直接返回 HTML内容的视图,(存在XXS cross site scripting 漏洞,能被攻击者...

🤵♂️ 个人主页: @计算机魔术师

👨💻 作者简介:CSDN内容合伙人,全栈领域优质创作者。

该文章收录专栏

✨—【Django | 项目开发】从入门到上线 专栏—✨

@[toc]

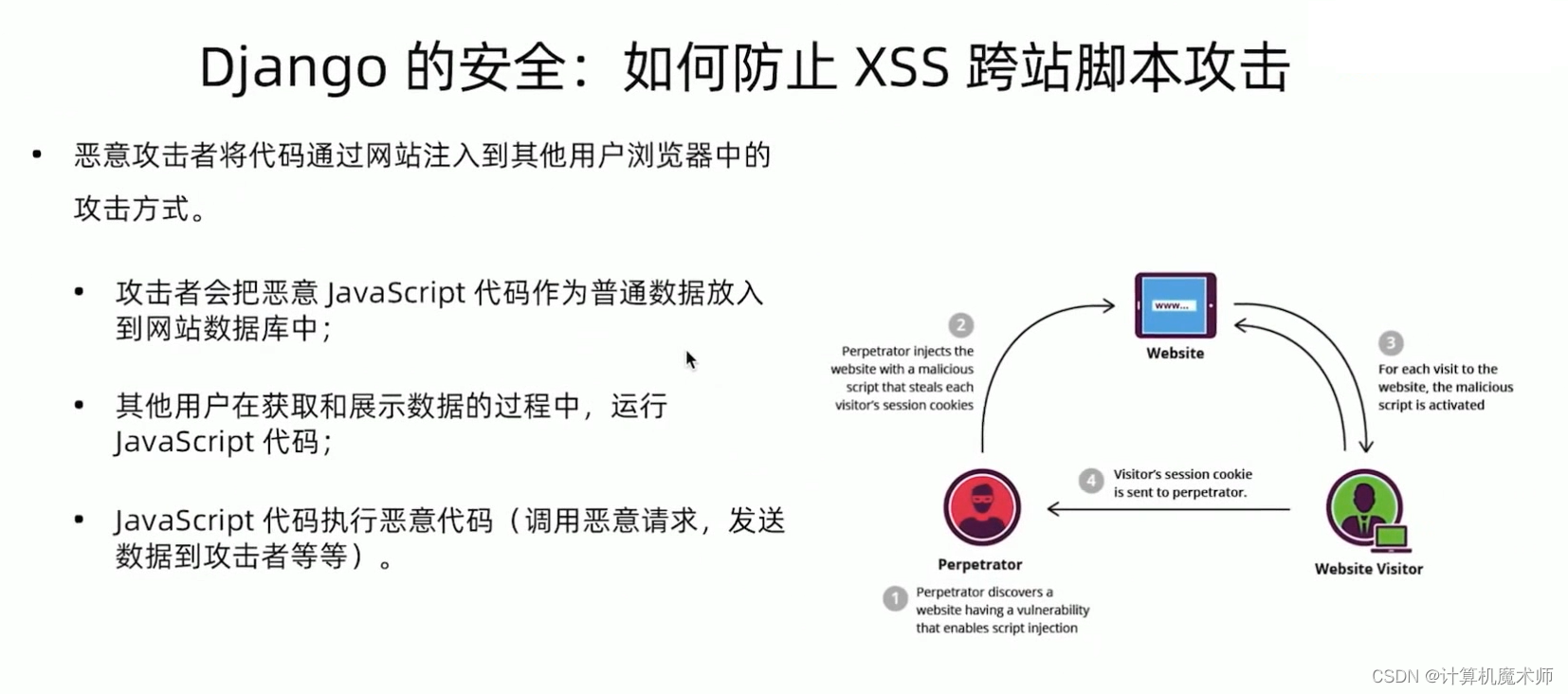

一、XSS攻击过程原理

创建一个 XXS脚本漏洞作为演示

我们创建视图函数返回模型对象的字段

- 创建视图函数

"""

直接返回 HTML内容的视图,(存在XXS cross site scripting 漏洞,能被攻击者使用)

"""

def resume_datail(request, pk):

try:

resume = Resume.objects.get(pk=pk)

content = f"name: {resume.username} <br> introduction: {resume.candidate_introduction} <br>"

return HttpResponse(content)

except Resume.DoesNotExist:

raise Http404(_("resume does not exist"))

- 添加路由环境(只能开发环境使用,由于演示漏洞环境,我们放在添加最后面路由)

from django.conf import settings

# 测试是否为开发环境

if settings.DEBUG:

urlpatterns += [

re_path(r'^resume/detail/(?P<pk>\d+)/$', jobs.views.resume_datail, name='resume_datail')

]

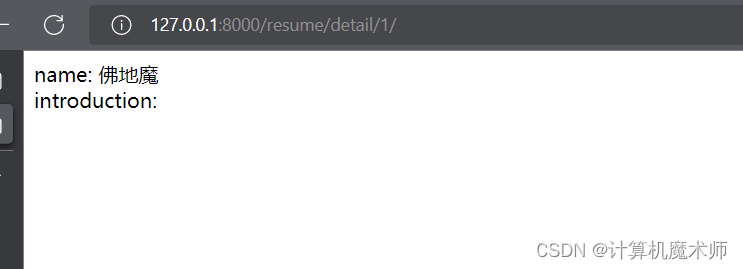

这个视图函数只返回了两个字段,但已经足够用来演示XXS攻击原理了

二、假设我是一名攻击者🐱👤

原理

攻击者将自己的个人信息填写上

javascript脚本,那么我们作为用户去查看字段时,会直接渲染 信息内容,此时就会运行攻击脚本script进行发送信息,删除用户等操作

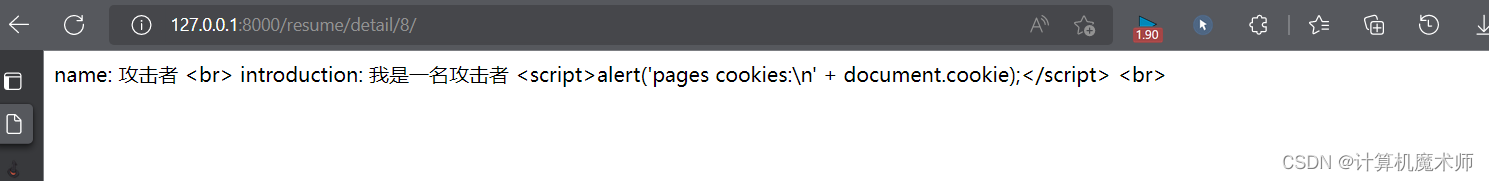

- 创建一名攻击者用户,在个人信息填上攻击的代码

- 跳转到该页面(可以看到直接显示

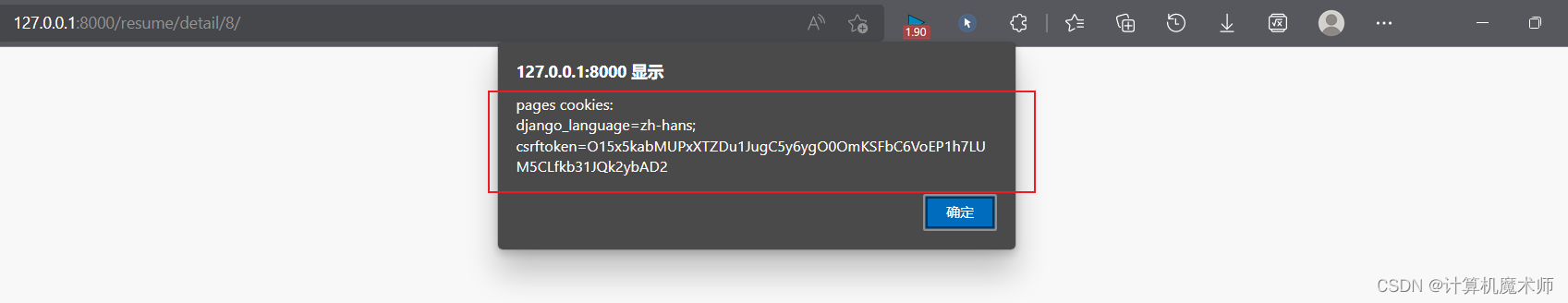

cookie信息了😱😱)

可以看到,攻击者可以通过此方法得到cookie ,还可以对得到用户的更多信息,以及增删改查操作,这是很危险的! 🤯

三、修复漏洞🔨

我们可以用函数html.escape()对其做一个转义,最建议的方法是使用系统的render方法,用django自带模板机制渲染页面。

html.escape()方法很简单,就是将"&", "<" 和 ">"符号变成HTML-safe sequences,这样就可以将字符串单纯表示出来

html.escape()源码

def escape(s, quote=True):

"""

Replace special characters "&", "<" and ">" to HTML-safe sequences.

If the optional flag quote is true (the default), the quotation mark

characters, both double quote (") and single quote (') characters are also

translated.

"""

s = s.replace("&", "&") # Must be done first!

s = s.replace("<", "<")

s = s.replace(">", ">")

if quote:

s = s.replace('"', """)

s = s.replace('\'', "'")

return s

我们将之前的视图函数添加该方法

import html

def resume_datail(request, pk):

try:

resume = Resume.objects.get(pk=pk)

content = f"name: {resume.username} <br> introduction: {resume.candidate_introduction} <br>"

return HttpResponse(html.escape(content))

except Resume.DoesNotExist:

raise Http404(_("resume does not exist"))

可以看到此时改脚本不会运行🎉

但是通常情况不用该方法,建议使用render渲染模板,或者使用我们的通用类视图。

🤞到这里,如果还有什么疑问🤞

🎩欢迎私信博主问题哦,博主会尽自己能力为你解答疑惑的!🎩

🥳如果对你有帮助,你的赞是对博主最大的支持!!🥳

【声明】本内容来自华为云开发者社区博主,不代表华为云及华为云开发者社区的观点和立场。转载时必须标注文章的来源(华为云社区)、文章链接、文章作者等基本信息,否则作者和本社区有权追究责任。如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)