【愚公系列】2023年08月 网络安全高级班 003.图解互联网发展史

前言

从互联网诞生至今,经历了三个阶段的发展。

- 第一阶段是20世纪60年代到90年代初期的ARPANET时期,主要用于军事和学术领域的信息交流。

- 第二阶段是90年代中期到21世纪初的Web时期,随着World Wide Web的出现和普及,互联网进入了商业化阶段,信息得以生产、传播和交流。

- 第三阶段则是从21世纪初至今的移动互联网时期,随着智能手机和移动设备的普及,互联网已经成为我们生活中一个不可或缺的组成部分,信息的传播、获取、分享方式更加便捷、快速。

一、图解互联网发展史

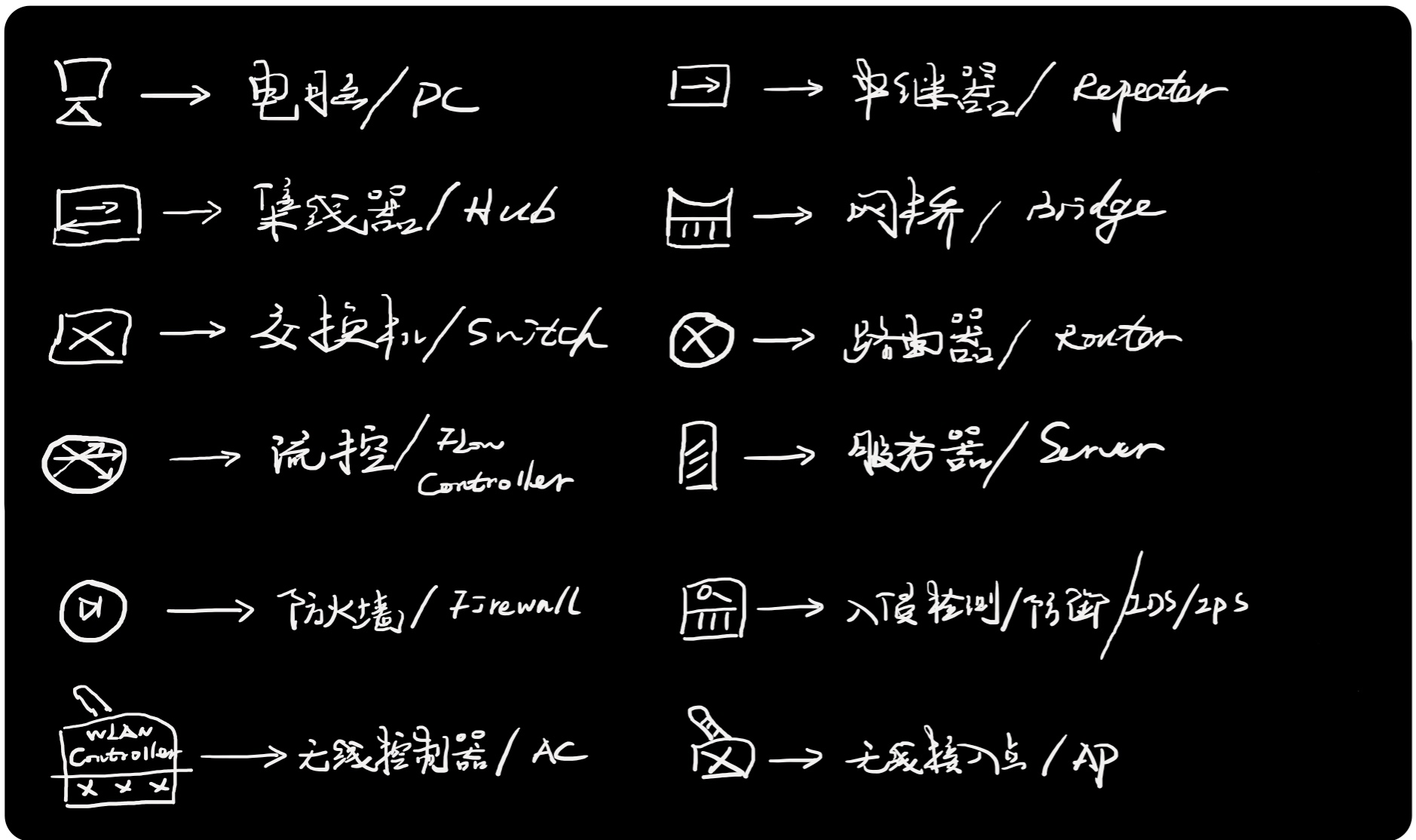

1.网络安全产品图标

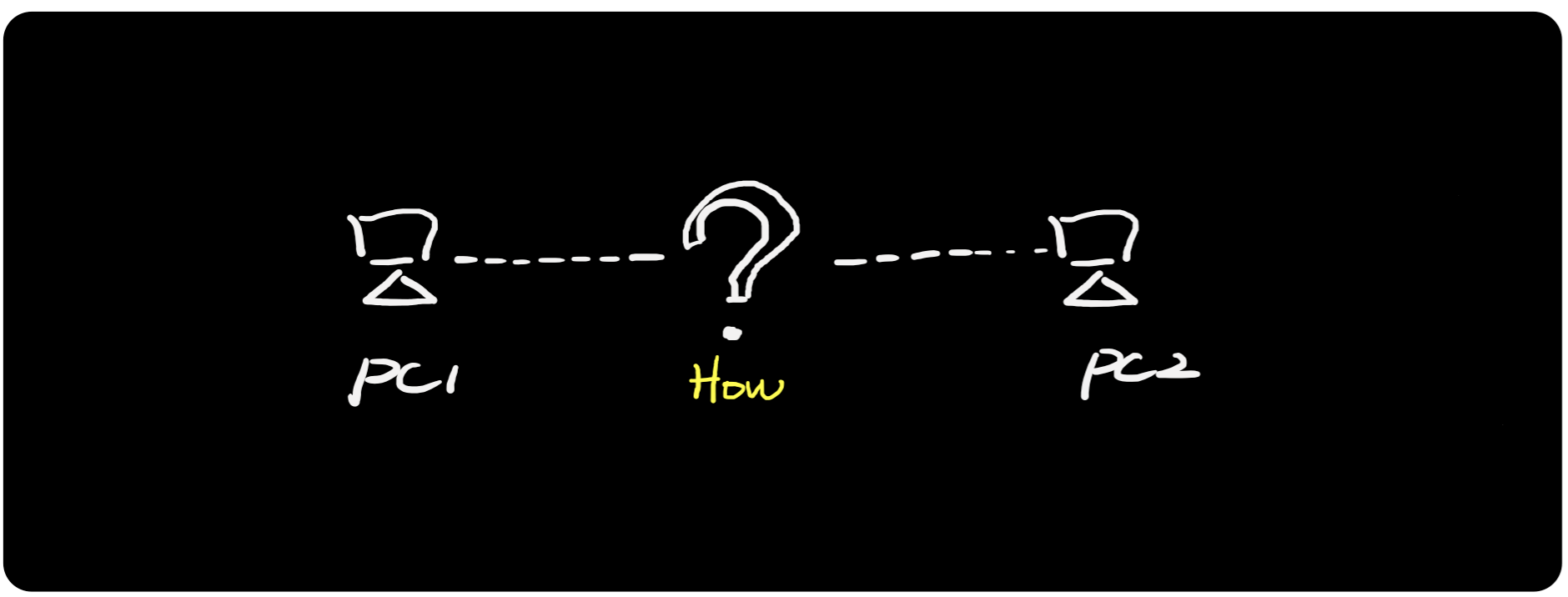

2. 网线网卡协议栈

在互联网诞生之前,电脑之间都是单机运行,没有网卡、没有网线、没有协议栈,数据传输主要通过软盘、光盘等介质。

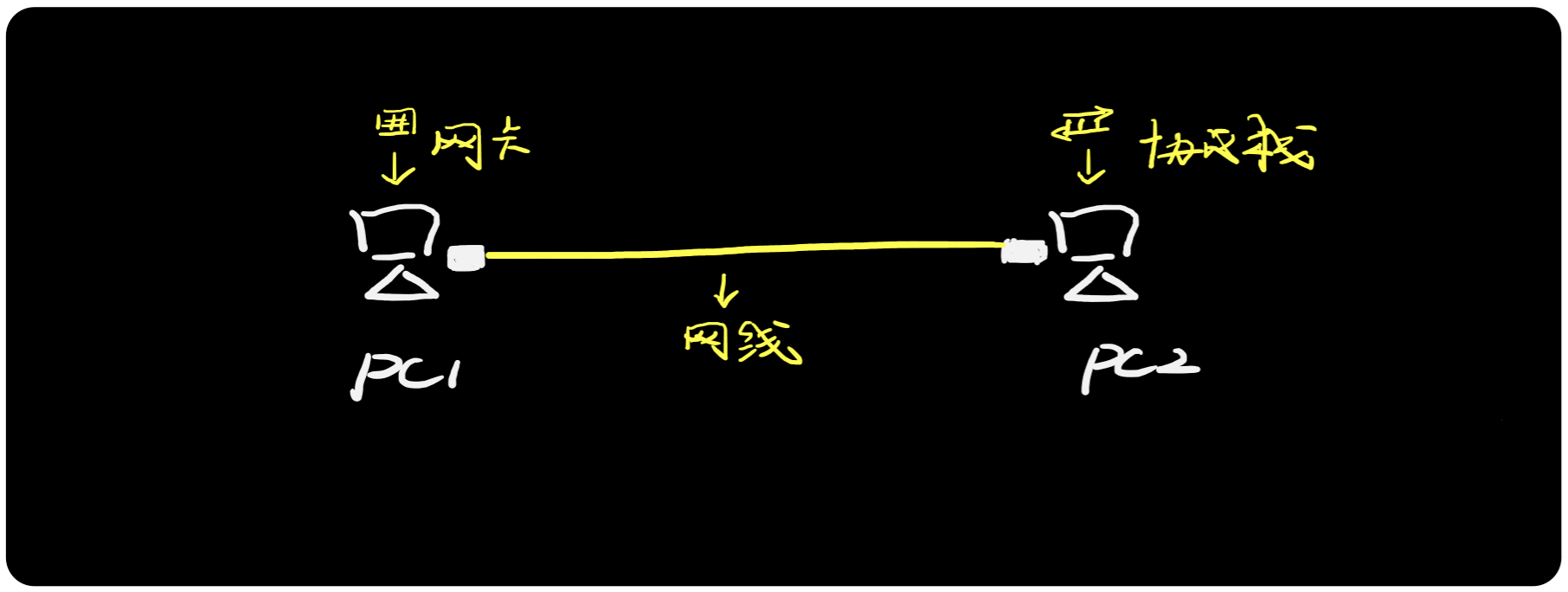

需要将两个电脑连接起来必须具备以下条件:

①「网线+网卡+协议栈」三要素,是组成“最小单元网络”的基础,缺一不可。

② 网线提供物理介质,承载比特流/电信号。(类似电话线承载语音流/模拟信号)

③ 网卡进行数据处理,例如将电脑磁盘上的数据/字节转换为网线上的电流/比特,将比特流转换为数据。

④ 协议栈作为沟通语言,实现通信过程中的数据解析、地址寻址、流控制等。

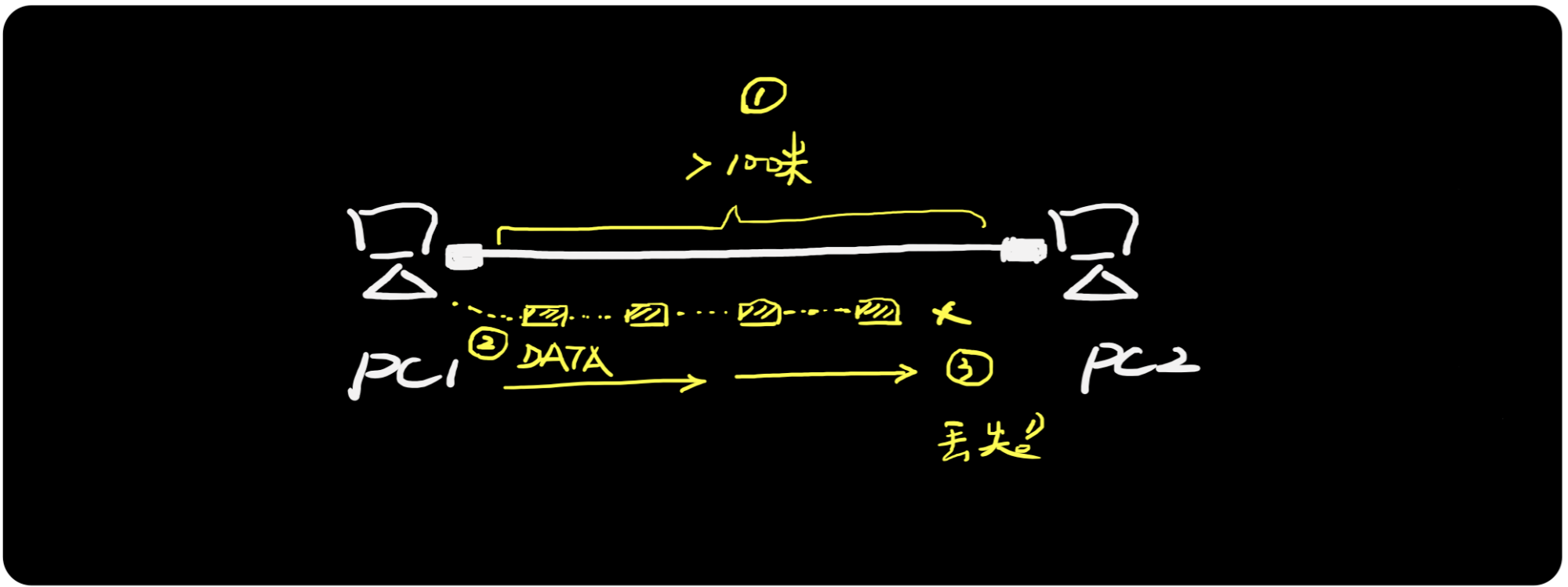

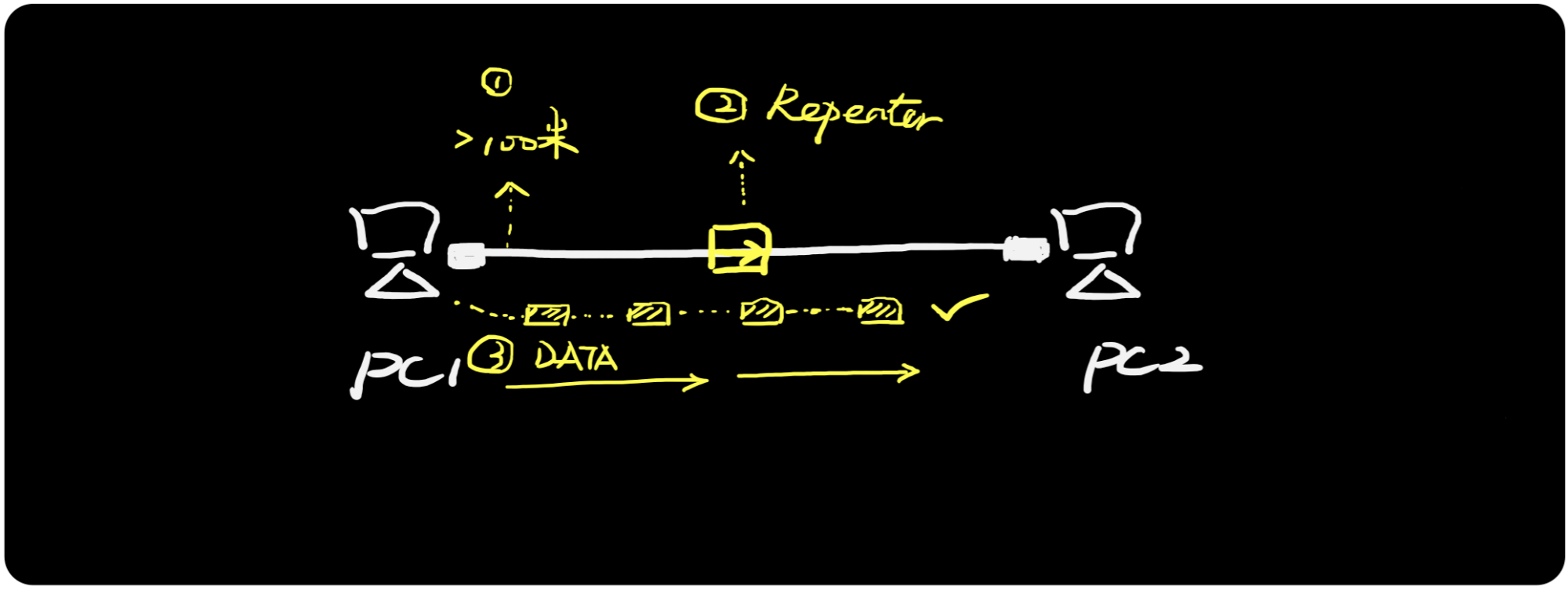

3.中继器

电脑主机终端之间如果距离太远,一旦超过网线物理传输距离上限,则数据开始丢失。

解决数据丢失问题可以用中继器

中继器(Repeater)是一种物理层产品,能够对信息进行中继和放大,实现设备远距离传输。

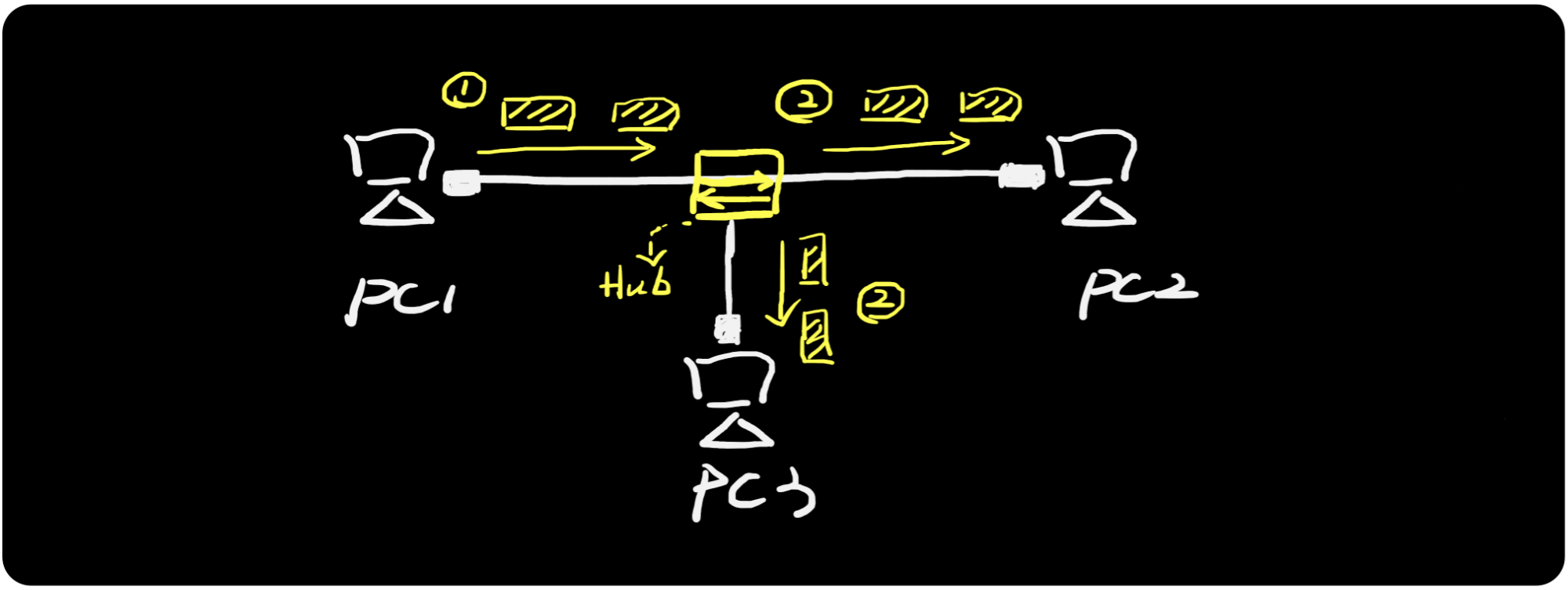

4. 集线器

中继器一般只有两个接口,意味着如果网络中超过三个终端主机的话,则无法实现多主机直接的 数据通信。

解决接口不够问题可以用集线器

① 集线器(Hub)是一种 “多口中继器”,也是属于物理层产品,能够对信息进行中继和放大,从任意接口收到的数据,会往其他所有接口泛洪。

② 集线器不识别数据包的寻址信息和上层内容,无法对终端主机进行隔离,多个主机处于同一个冲突域中,采用集线器的。

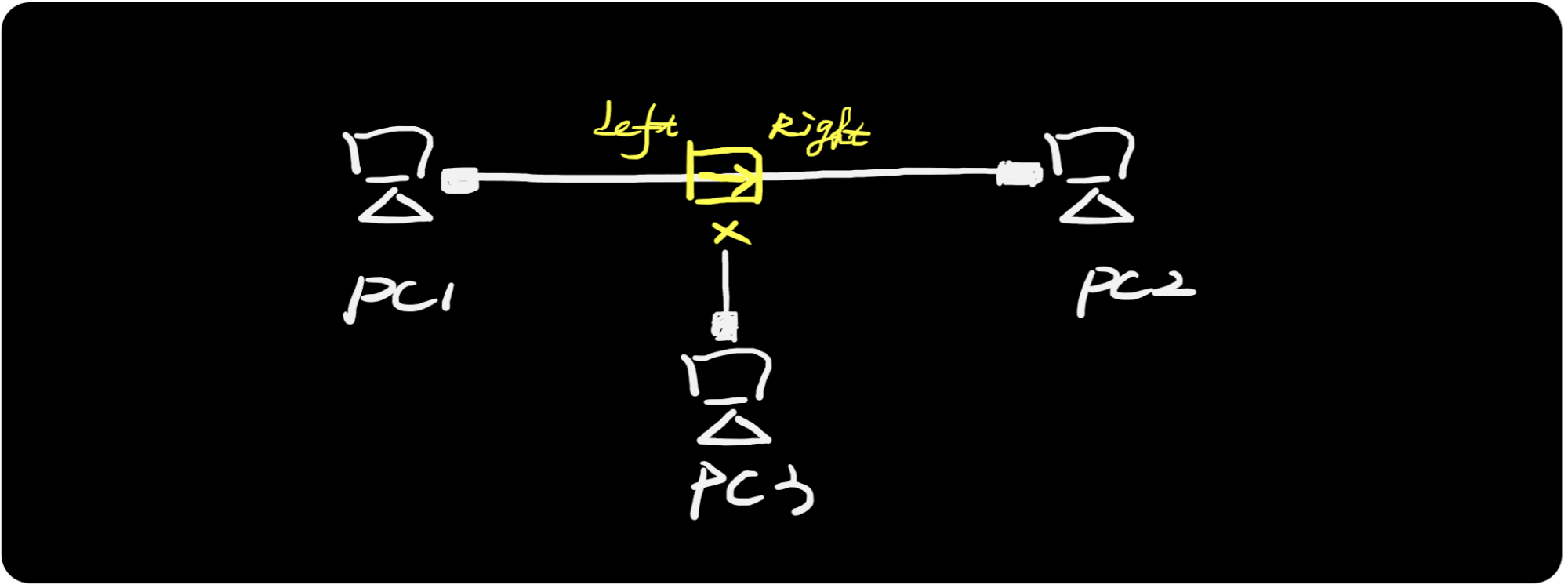

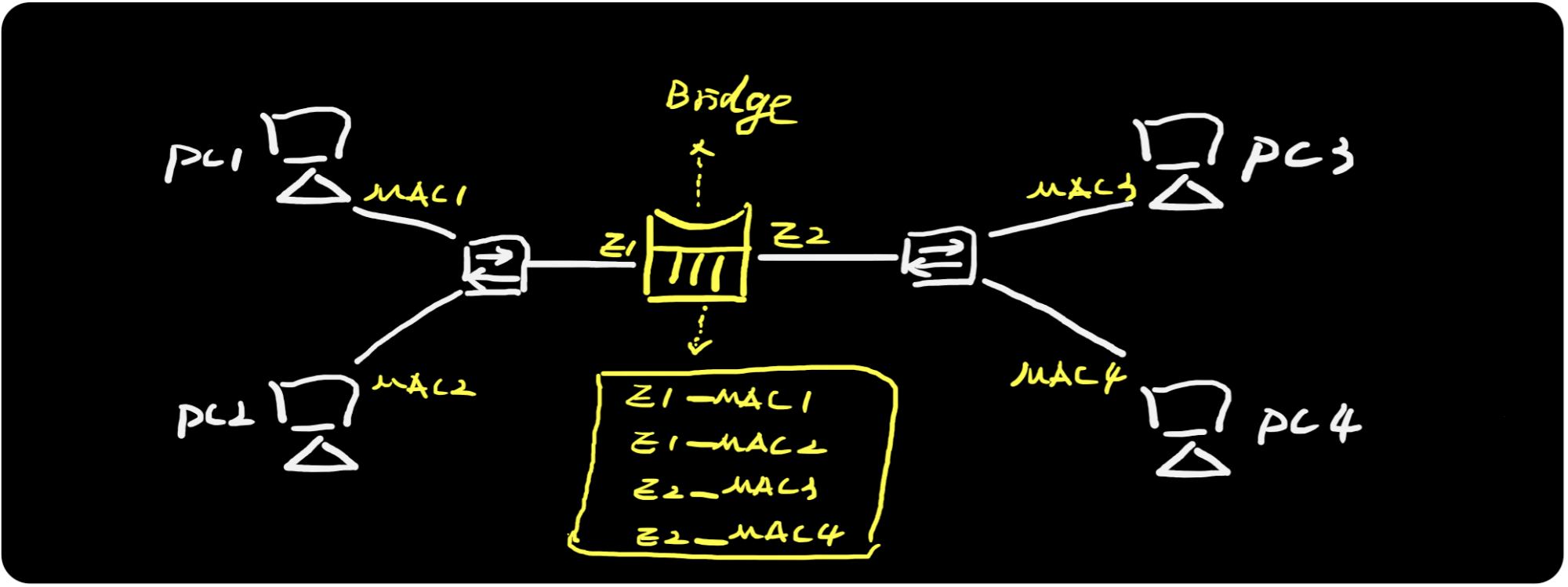

5.网桥

① 网桥(Bridge)是一种链路层产品,能够记录终端主机的MAC地址并生成MAC表(也称为CAM 表),MAC表相当于“地图”,网桥根据MAC表转发主机之间的数据流。

② 网桥能够进行冲突域隔离,有效的提高网络带宽利用率,不同接口之间的数据不会相互冲突。例如PC1发给PC2的数据不会给转发到右边(E2口)。

③ 网桥的接口比较有限,默认是两个接口,对网络的冲突隔离比较有限,网桥没有专用的硬件而是采用CPU来处理数据,相对速度不够快。

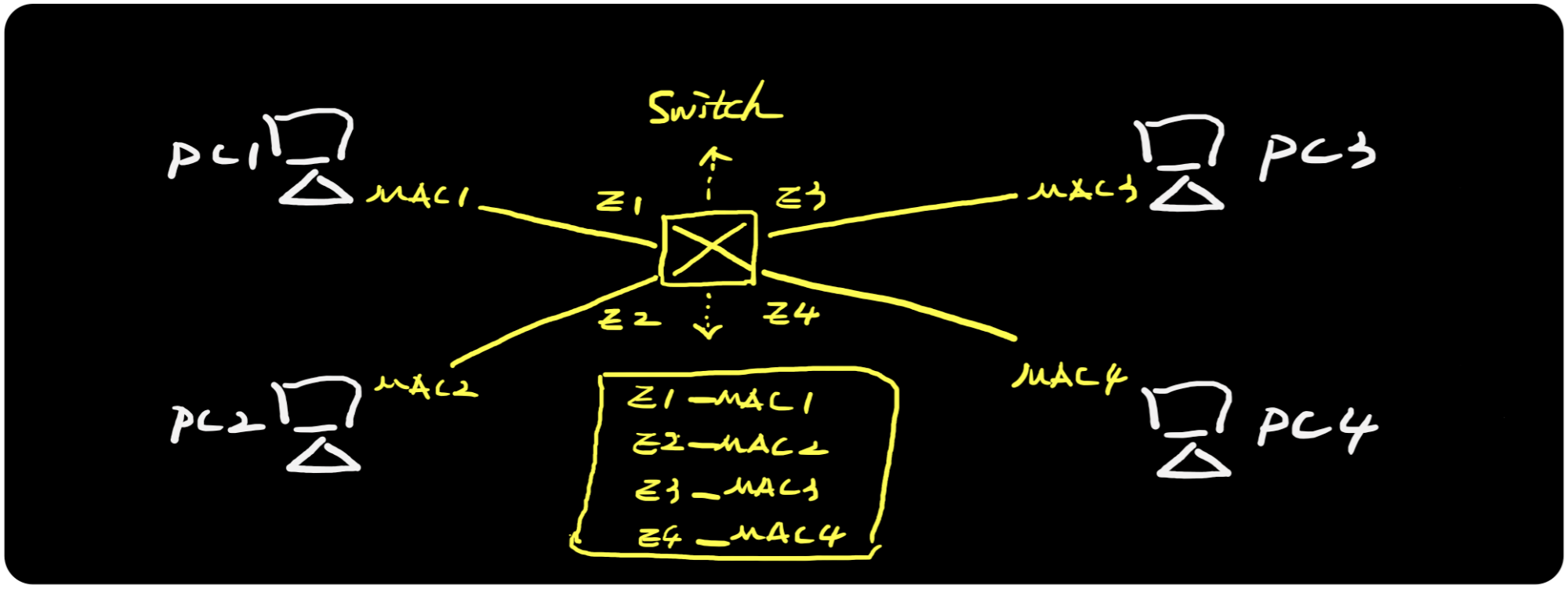

6.交换机

① 交换机(Switch)是一种链路层产品,能够记录终端主机的MAC地址并生成MAC表(也称为

CAM表),MAC表相当于“地图”,交换机根据MAC表转发主机之间的数据流。

② 交换机是在网桥的基础上进行延伸和升级,相比网桥,主要有几个优势:

接口数量更加密集(每个主机在独立的冲突域,带宽利用率大大提高)

采用专用ASIC硬件芯片进行高速转发

能够进行VLAN隔离(不仅仅可以隔离冲突域,而且通过VLAN隔离广播域)

③ 交换机是一种局域网产品(历史上有很多局域网技术,目前是以太网技术称霸),一般用于本地网络,无法实现远程广域网通信。

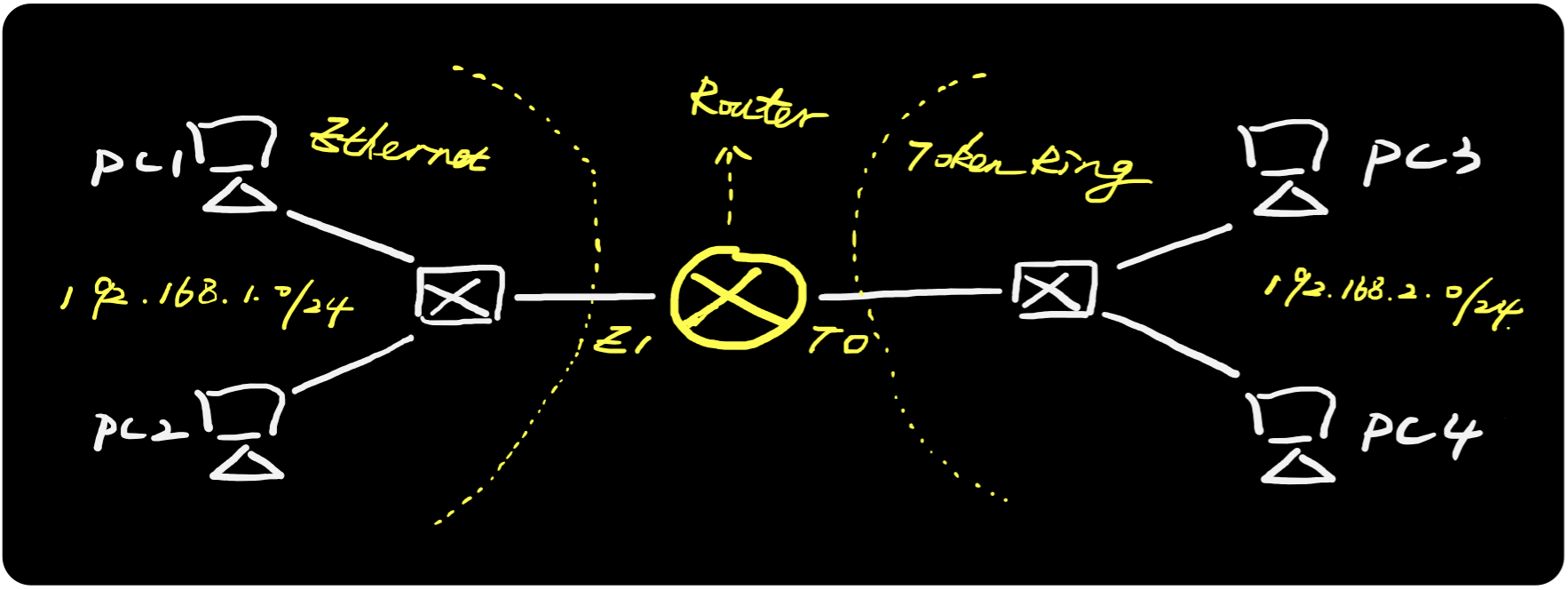

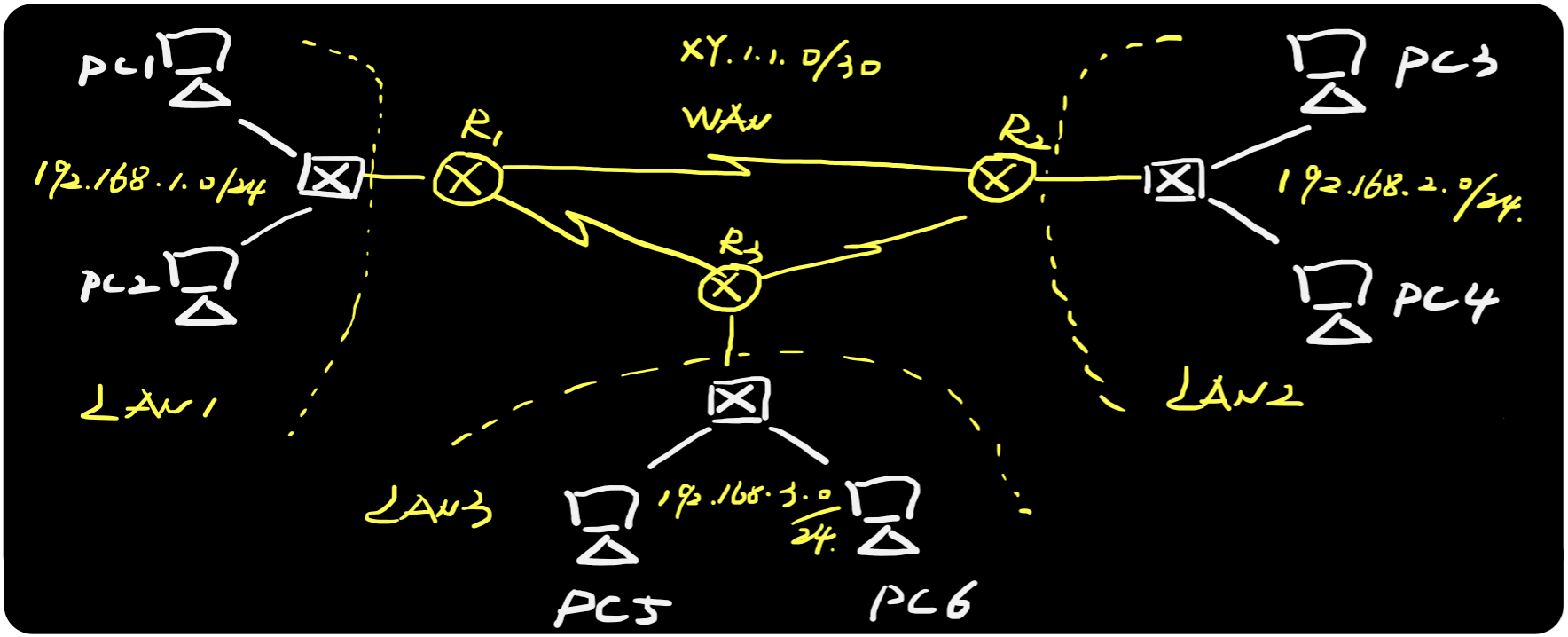

7.路由器

① 路由器(Router)是一种网络层产品,基于IP寻址,采用路由表实现数据转发。

② 路由器主要用于连接不同局域网(可以是不同介质,如令牌网和以太网可以互通),实现广播域隔离,也可以用于远程通信(广域网连接)。

③ 路由器诞生是互联网大爆发的主要原因,跨介质跨地理的网络大融合成为现实。

④ IP协议等逻辑寻址机制是实现不同类型局域网连通的关键,不同局域网的主机只要有配置逻辑地址(IP地址),有合理的逻辑地址规划(网段划),则可以通信;路由器在实现局域网之间通信时,会进行“介质翻转”和“路由转发”。

⑤ 全球第一台路由器由斯坦福大学的莱昂纳德·波萨克和桑蒂·勒纳这对教师夫妇创造的,用于斯坦福大学校园网络(SUNet),而全球网络行业的领头羊思科便是这对夫妇创立的(1984年)。

注:巧合的是,20多年后(2006年),同样来自斯坦福的学生Martin Casado和教授Nick McKeown开创并奠定了Openflow/SDN基础,实现跨世纪的接力棒,为互联网技术注入未来!

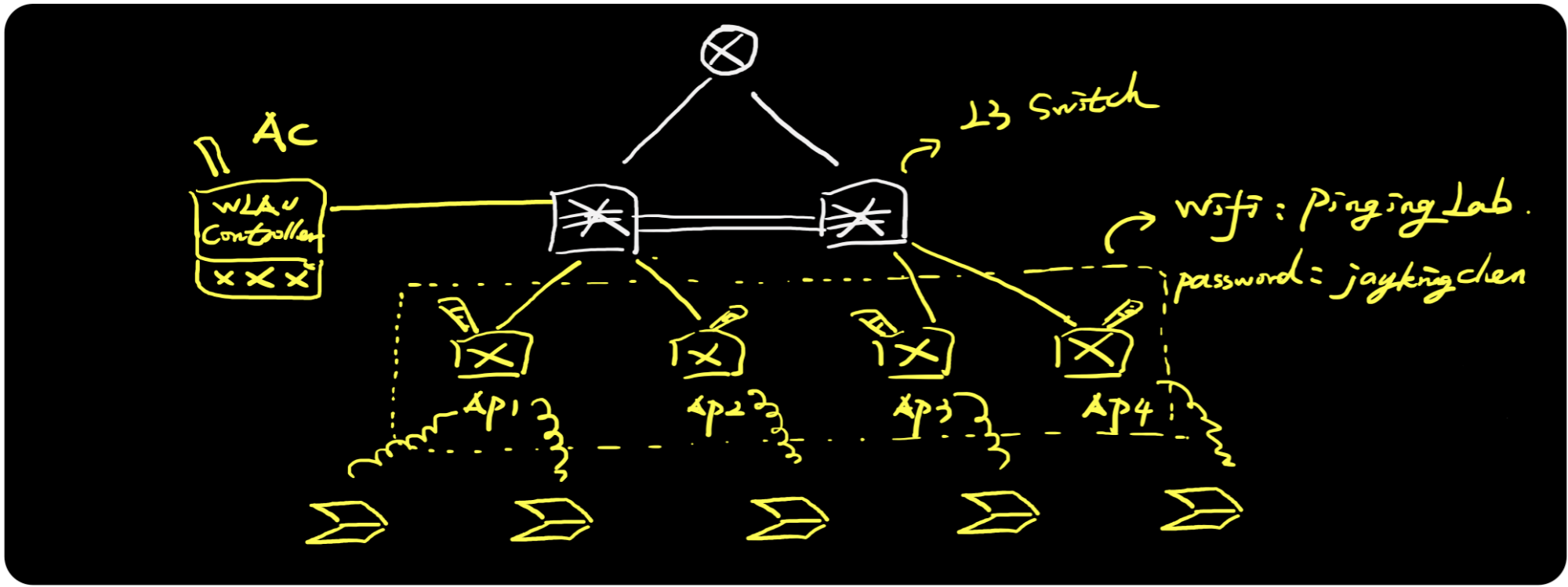

8.无线AC/AP

① 无线AP(Access point)可以看成带有无线功=能的交换机/路由器,随着无线城市、移动办公趋

势,网络中无线产品的比例越来越多。

② 根据部署方式的不同,可以分为胖AP和瘦AP解决方案。胖AP方案中,无线AP有独立的操作系统,可以独立调试无线热点的所有配置,类似家用的TP-LINK产品。瘦AP方案中,无线AP只具备无线信号发射的功能,所有命令调试全部集中在后台的AC/无线控制器上面。小型的无线网络(家用、小型企业)用胖AP即可解决,大型无线网络(无线城市、无线校园网)则需要用瘦AP方案)(AC+AP)来解决。

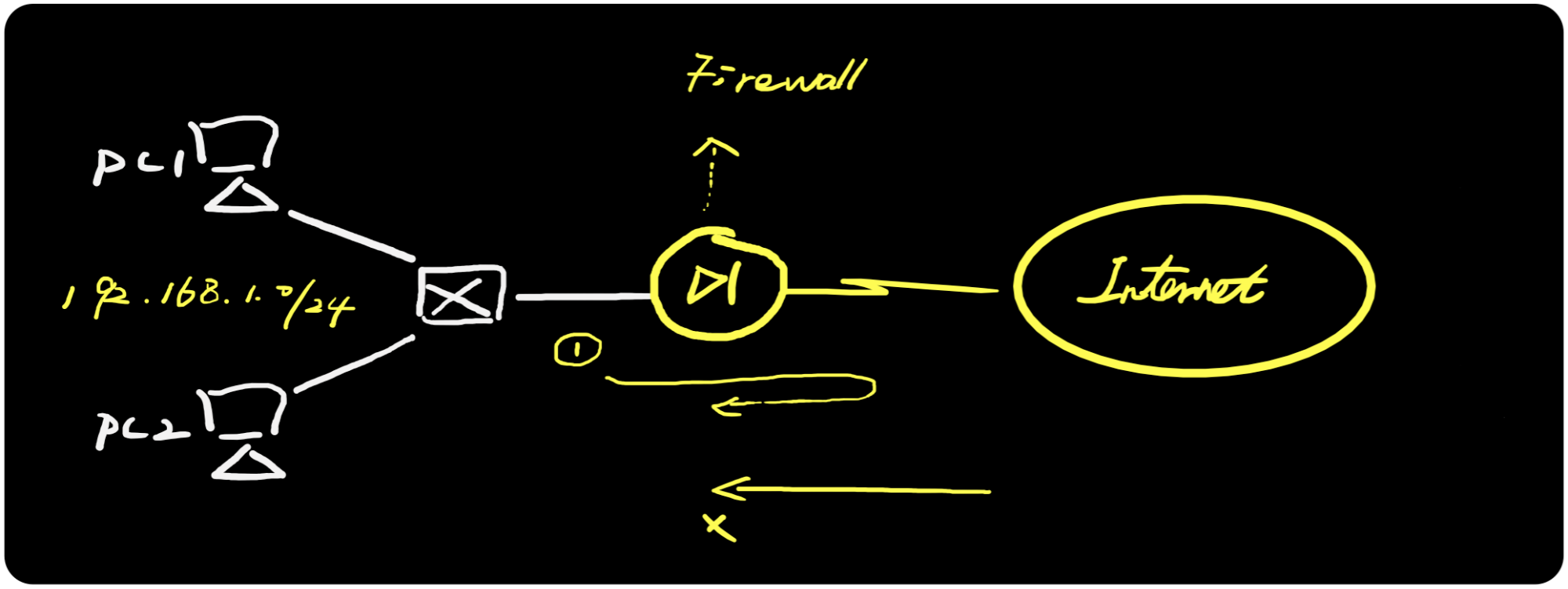

9.防火墙

① 防火墙(Firewall)是一种网络安全产品,用于对网络进行安全访问限制,一般用在互联网边缘,防止外部黑客攻击。

② 根据防火墙的技术特征,可以分为包过滤、应用代理、状态检测防火墙;根据产品形态,可以 分为软件和硬件防火墙。

③ 防火墙可以看成带有安全功能的路由器,早期的防火墙就是在路由器的基础上加入访问控制功能,所以防火墙的很多功能可以在路由器上看到,例如路由协议、访问控制列表、地址翻转技术等等。

④ 是否有了防火墙,就可以不用路由器了呢?网络边界的路由器是可以直接代替为防火墙,但是防火墙和路由器可以在网络里面同时存在,例如将防火墙放在路由器之前或者之后都可以,这样的话,路由器侧重地址翻转和路由策略,防火墙侧重安全隔离等功能。

⑤ 在防火墙的基础上,后面又延伸出了Web防火墙、安全网关、入侵检测/入侵防御等安全产品。

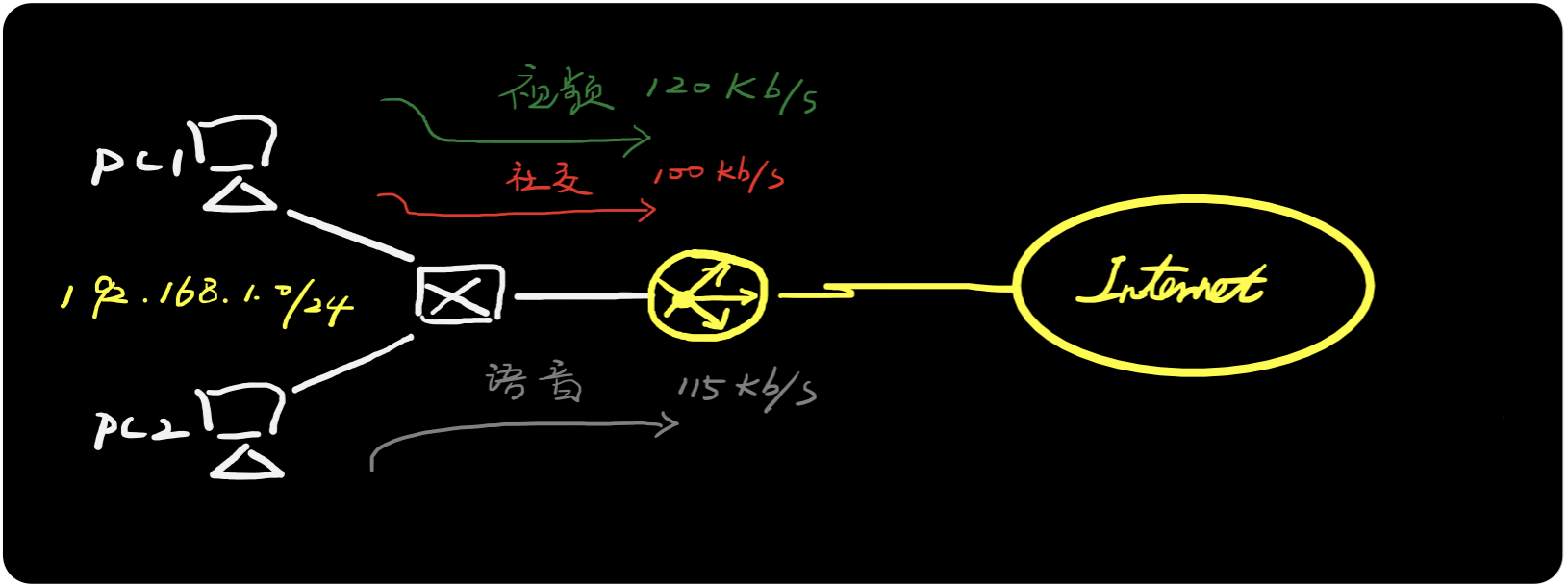

10.流量控制

① 网络中的流量控制产品主要分为上网行为管理、负载均衡器/应用交付、链路优化等等。

② 行为管理产品主要针对流量进行精细化区分控制;负载均衡/应用交付侧重流量的负载均衡(根据流量的特征、应用、地址等进行区分,然后分发到不同的链路和服务器上);链路优化主要应用在广域网等低速链路边界,最大化利用链路。

③ 流量控制或行为管理产品是一种应用层产品,更多关注流量和应用特征。

11.网络架构

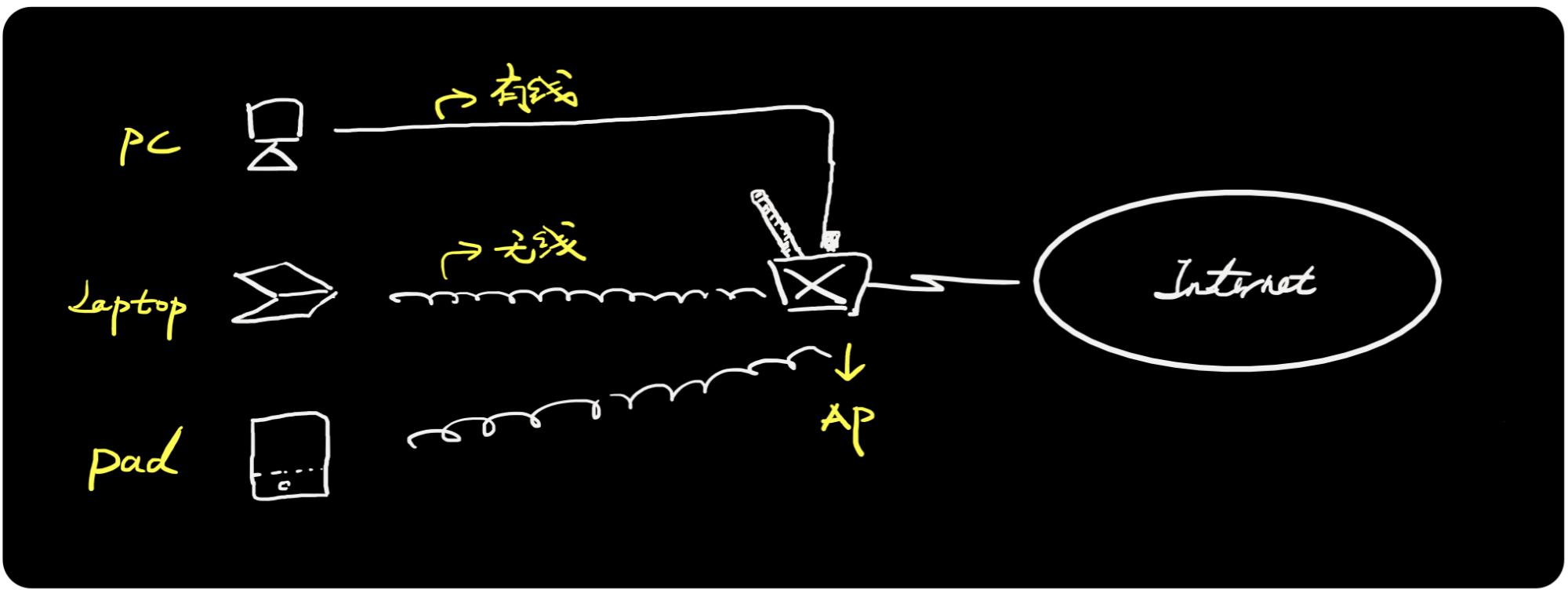

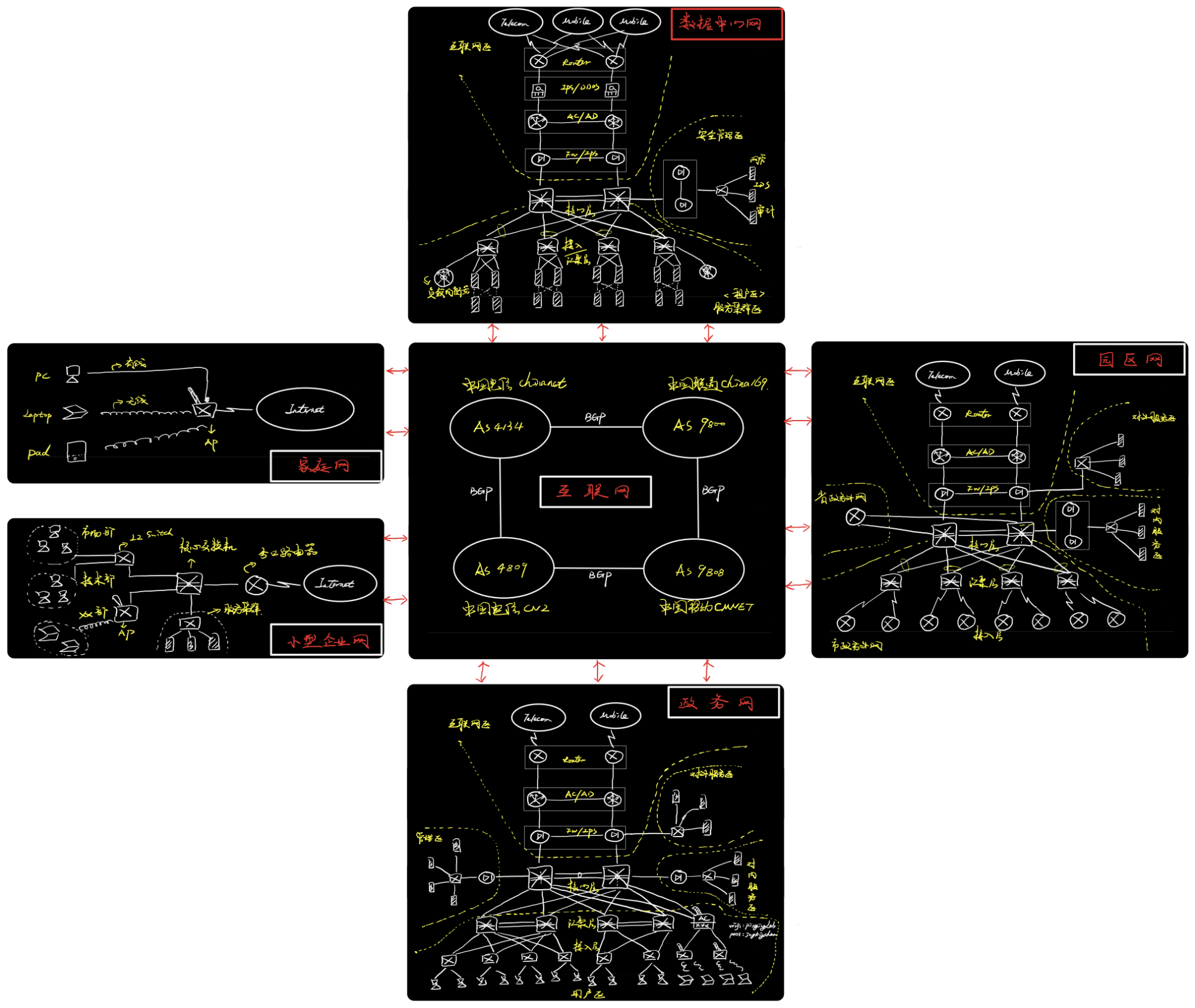

11.1 家庭 soho 网络

① 说明:典型家庭网络,通过无线路由器提供WiFi热点接入,并提供路由器连接外网

② 设备:无线路由器

③ 技术:WiFi、NAT、PPPOE、DHCP

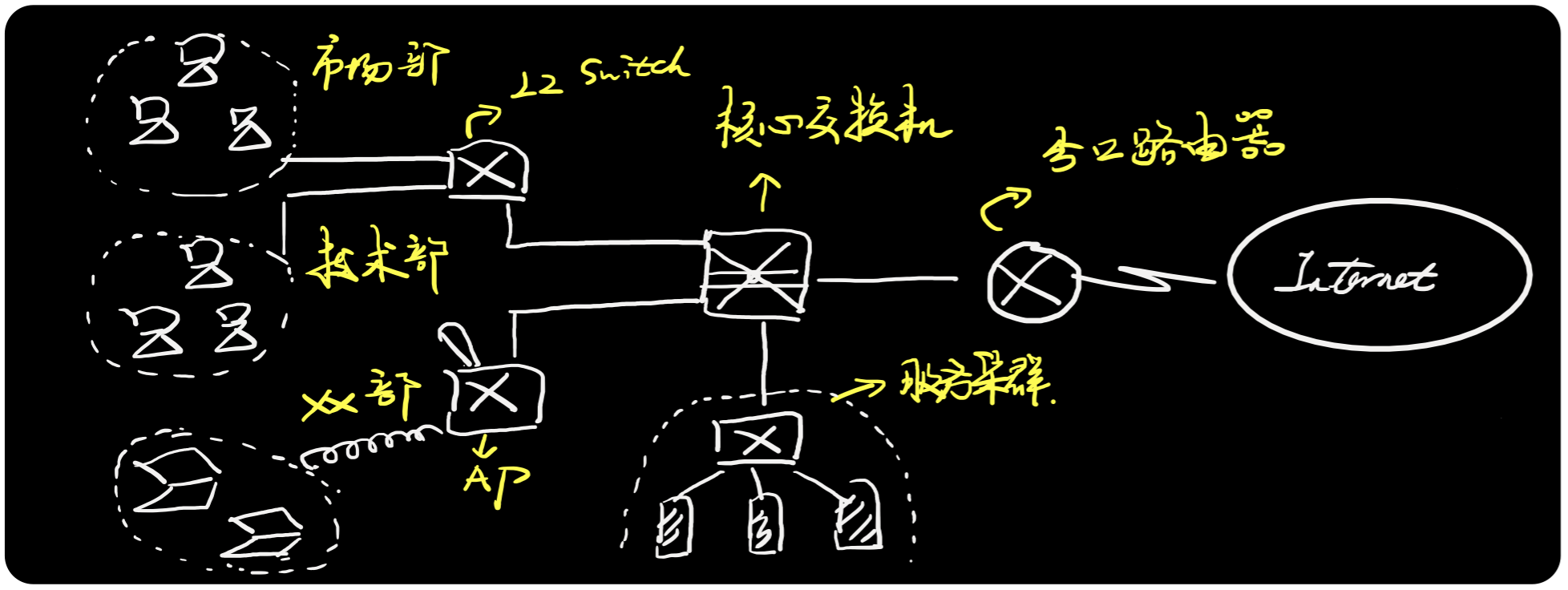

11.2 小型创业公司网络

① 说明:小型企业网络,采用两层架构,单核心拓扑

② 设备:路由器、交换机、服务器(企业官网、 OA、邮箱、文件存储等)

③ 技术:VLAN、TRUNK、DHCP、WLAN、静态路由/OSPF、PPPOE、NAT、ACL等

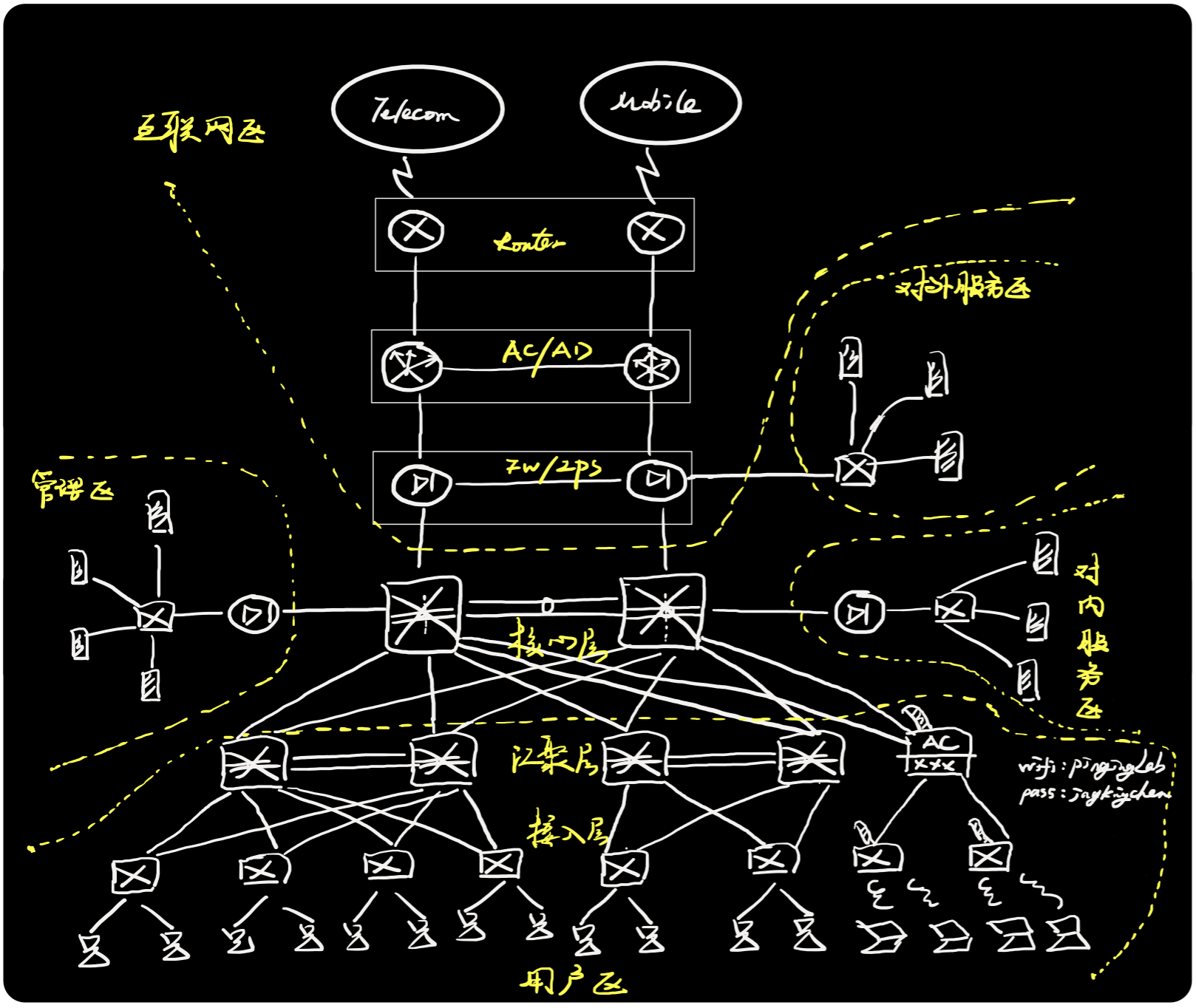

11.3 企业园区网络

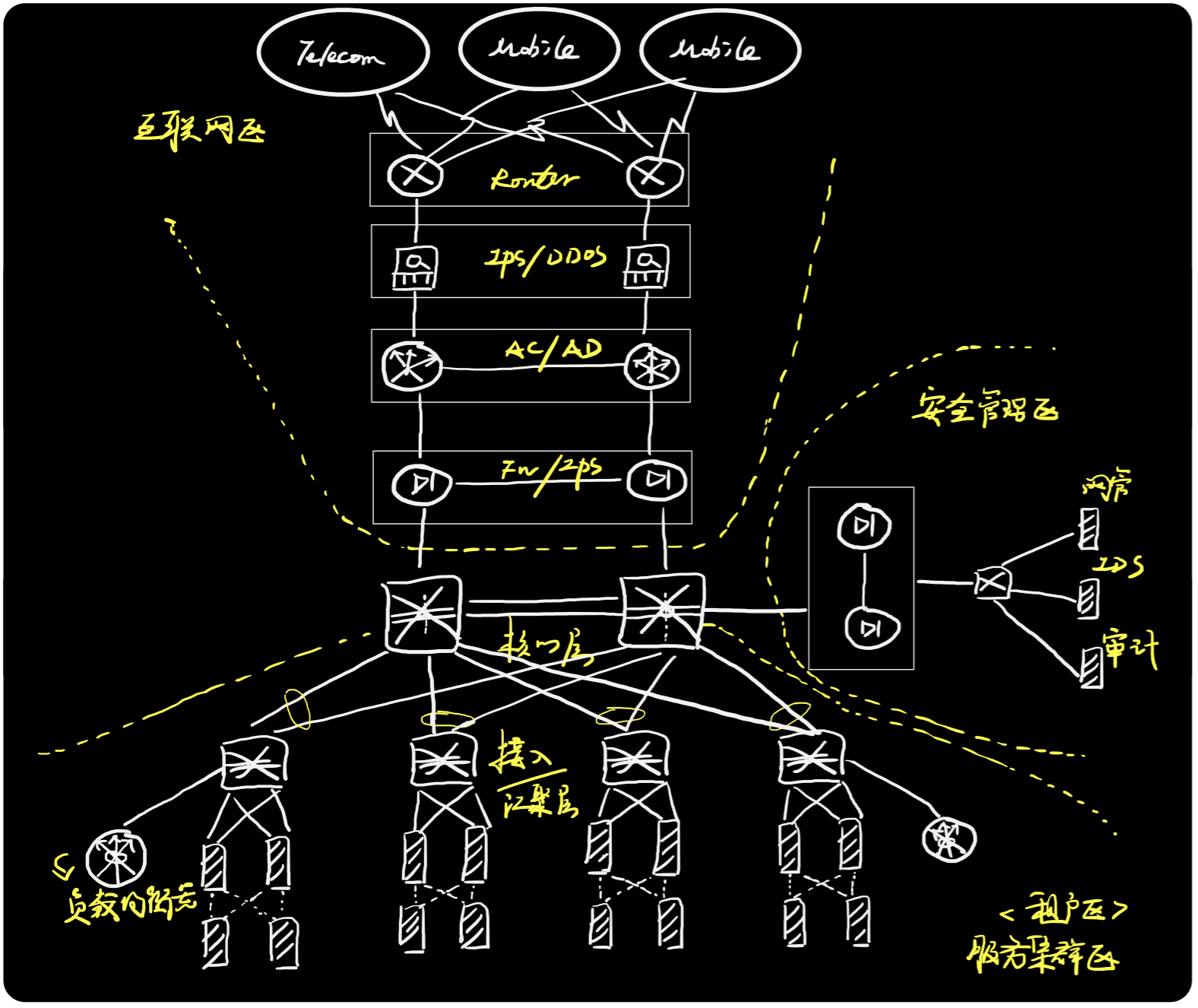

① 说明:大中型企业网/校园网等最常见的园区网络架构,采用接入汇聚核心三层架构,双核心网络。根据网络需求,分为用户区、对内服务区、对外服务区、管理区、互联网区等,通过核心交换机和防火墙进行连接和隔离。互联网采用多出口连接,通过路由器进行拨号和NAT,通过流控产品进行负载均衡/上网行为管理,通过防火墙进行安全隔离。

② 设备:路由器、交换机、无线AC/AP、防火墙、负载均衡器/行为管理、服务器

③ 技术:VLAN、TRUNK、MSTP、HSRP/VRRP、Etherchannel、WLAN、OSPF、NAT、ACL、PPPOE、Security、SNMP 等

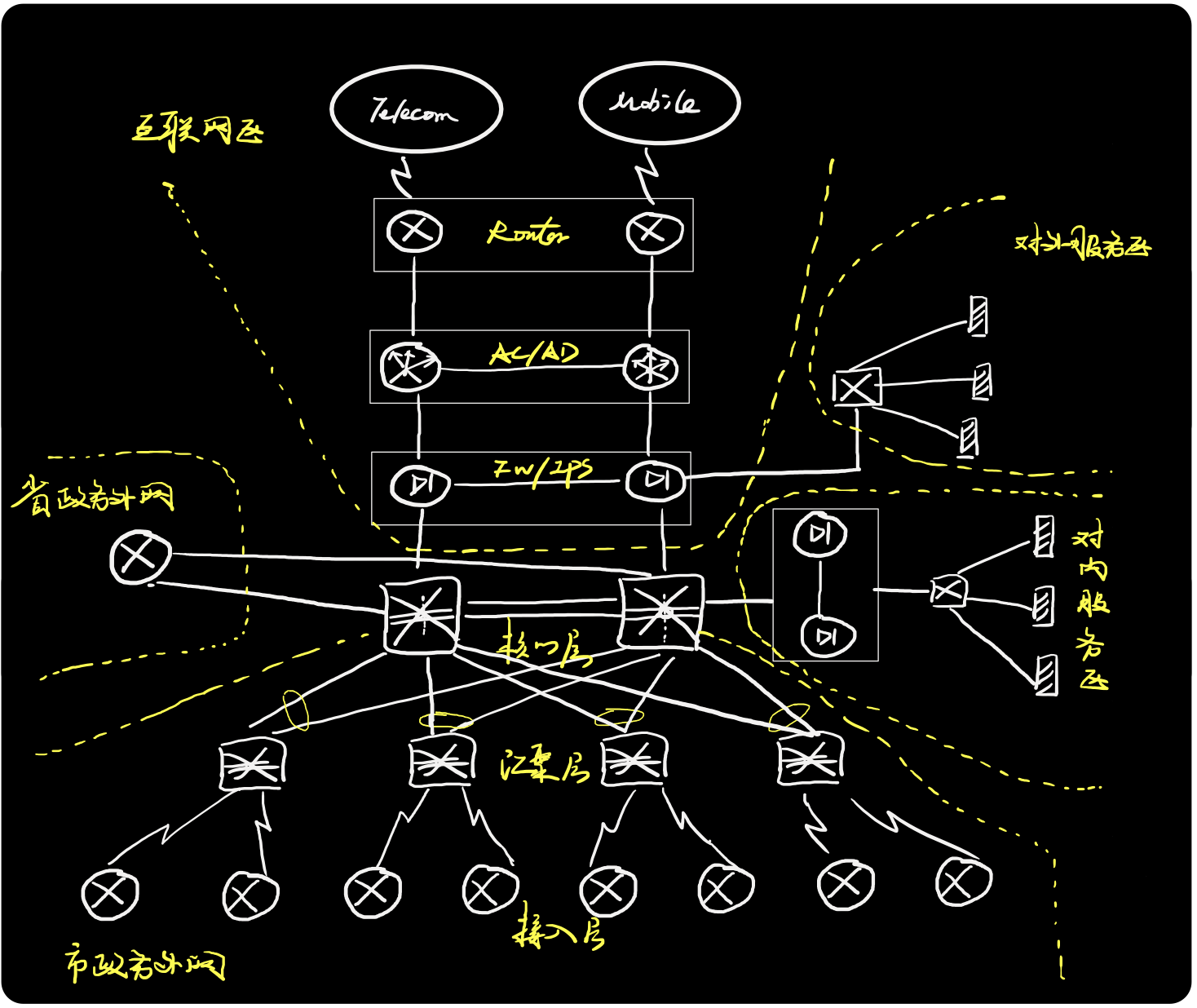

11.4 政务网

① 说明:政府网包括政府、电力、公安等,都采 用类似的城域网架构,全网通过MPLS技术来设计,将不同的地市接入CE通过汇聚PE进行连接, 并划分到不同的VRF中,核心设备作为P/PE进行高速转发。不同地市之间通过VRF隔离访问,当 需要访问互联网、政务外网、服务器等,通过 RD/RT的设计来实现适度互访。

② 设备:路由器、交换机、负载均衡器、防火墙、入侵防御、防DDOS、服务器

③ 技术:VLAN、TRUNK、OSPF、BGP、MPLS、QoS、ACL、NAT、SNMP、Security等

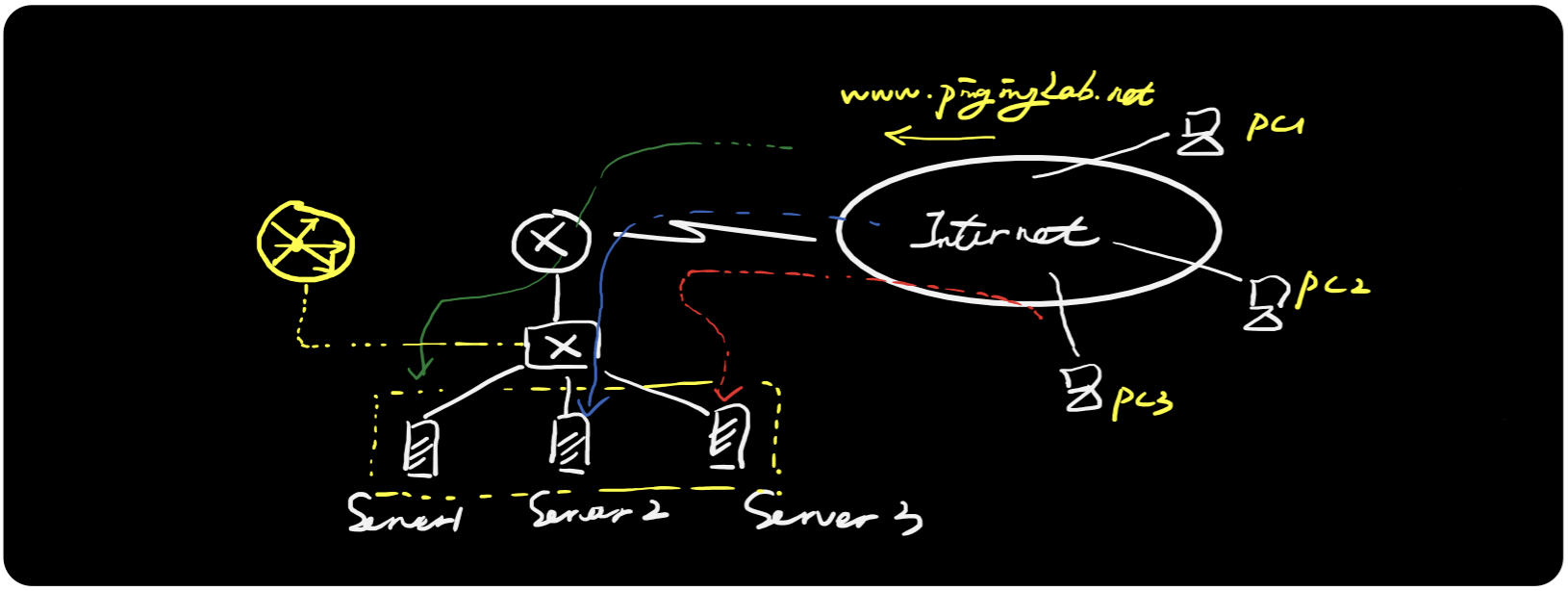

11.5 数据中心网

① 说明:典型的大二层数据中心网络/IDC设计, 主要分为租户区(服务集群)、互联网区、安全管理区。其中租户区采用设备虚拟化和链路虚拟 化技术,将设备处理能力和链路承载能力提高, 并且在服务器区域放置负载均衡器,将流量合理有效分配到固定的服务器上。互联网出口区采用 路由器执行BGP和地址翻转,采用IPS/防DDOS设备放置大流量泛洪攻击,采用流控执行出口负 载、采用防火墙进行安全隔离。安全管理区通过 防火墙进行安全接入,通过审计、日志、入侵检测、网管等产品进行全网安全管理。

② 设备:路由器、交换机、负载均衡器、防火墙、入侵检测/入侵防御、网络审计、防DDOS、服务器

③ 技术:VLAN、TRUNK、vPC、IRF、LISP、 Vxlan、TRILL、FabriPath、OSPF、BGP、MPLS、Security、SNMP等 注:互联网公司(百度、阿里、腾讯)、IDC/云 计算服务器商等常见网络架构。

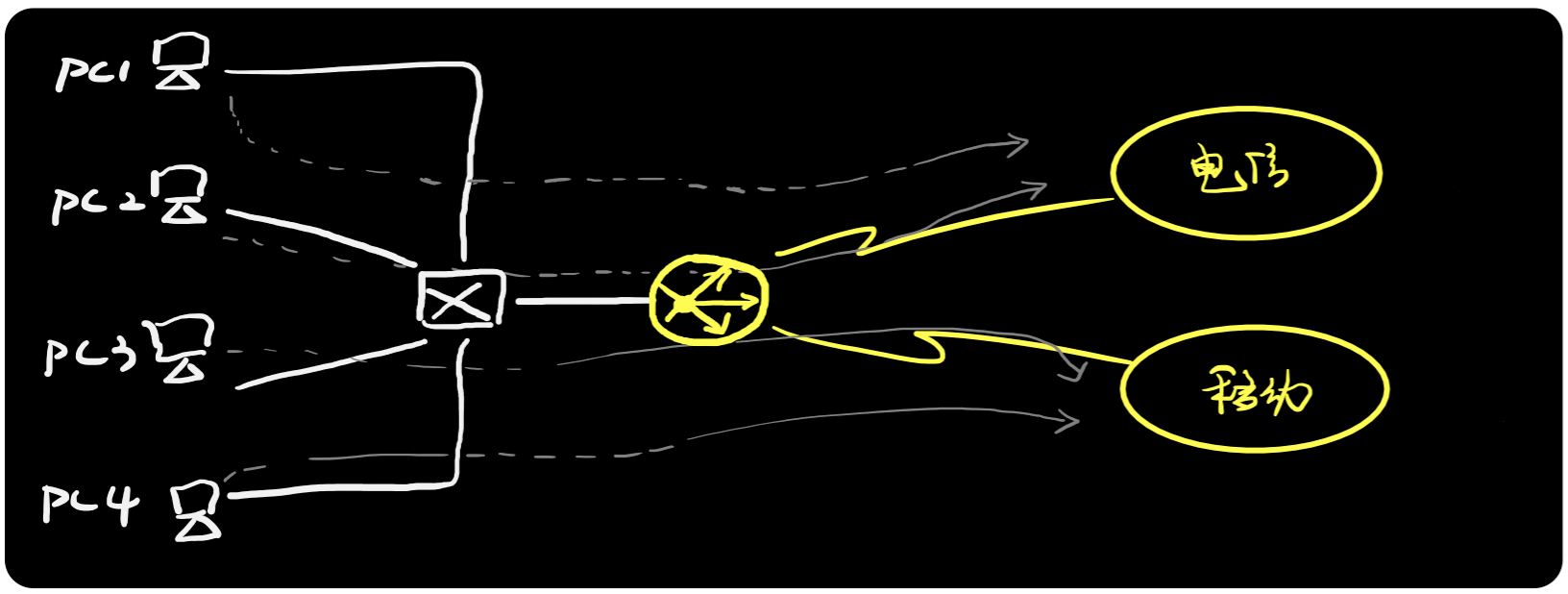

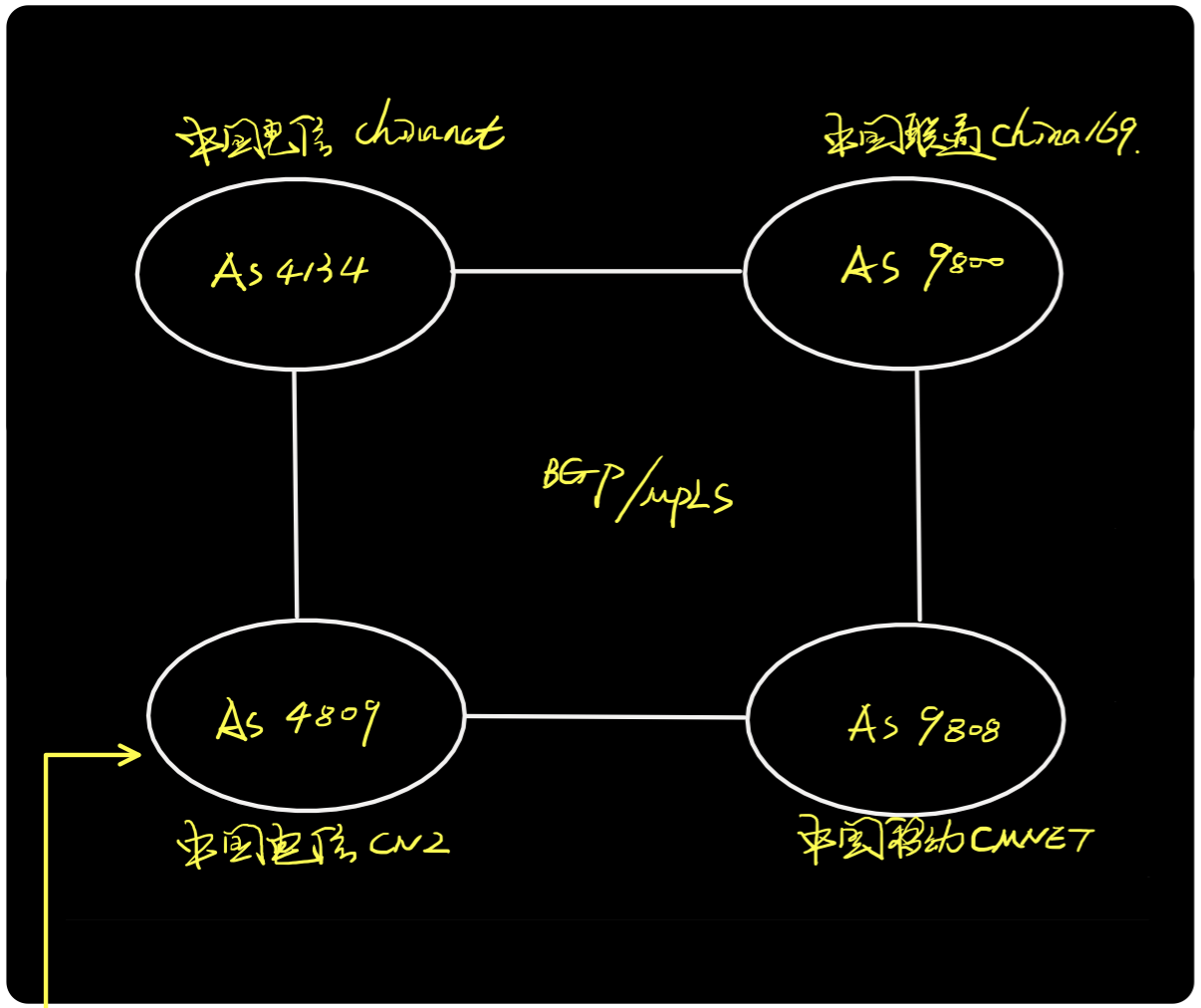

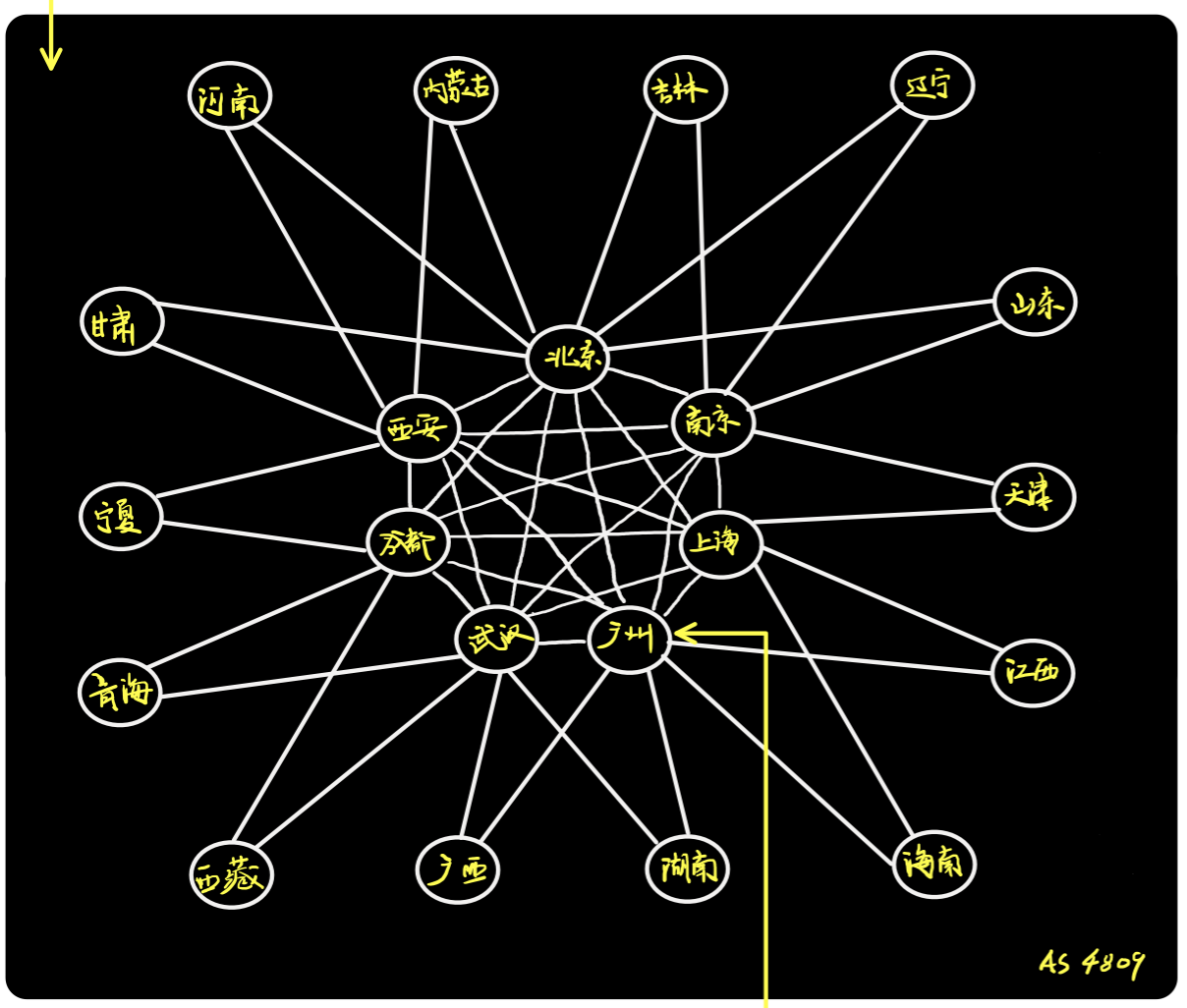

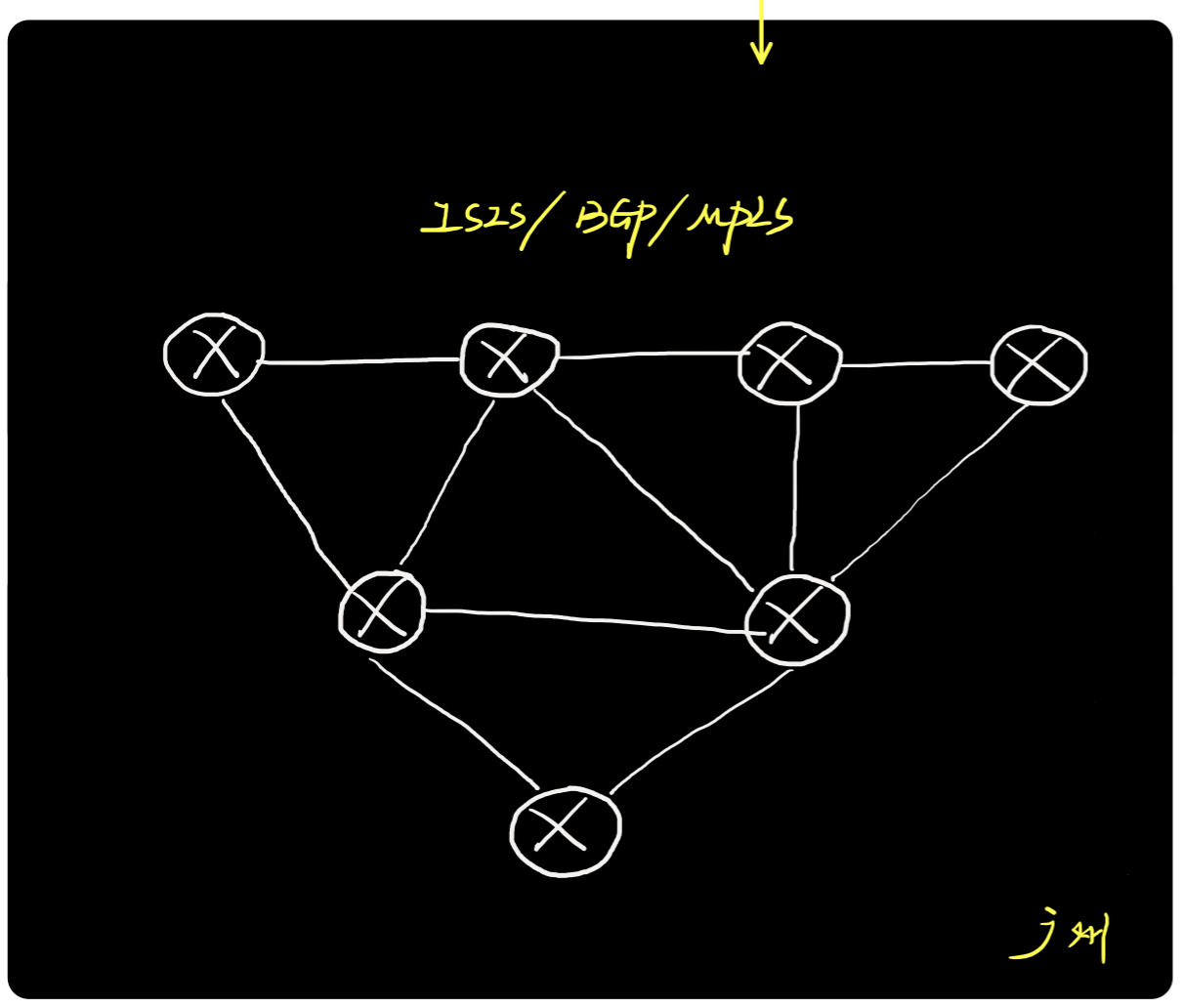

11.6 电信网互联网

① 说明:电信网/互联网主要采用城域网技术架 构来实现,主要用于承载全国/全球的客户流量, 是互联网中最核心承载网络。不同运营商之间采用多个AS自治系统隔离和相连,通过BGP协议交 互路由,采用MPLS实现标签交换。

② 设备:路由器、交换机

③ 技术:OSPF/ISIS、BGP、MPLS、Multicast、 TE/QoS、Security、SNMP等

11.7 互联网

① 互联网是由一堆网络硬件设备连接而成,在整 个发展变革中,出现了中继器、集线器、网桥、 交换机、路由器、无线路由器、防火墙、入侵检测/防御、上网行为管理等产品。

② 互联网根据网络场景可以分为家庭网、企业 网、校园网、政务网、数据中心网、电信网等, 而互联网就是由千千万万上述网络连接而成。

③ 上述网络和安全硬件设备,属于互联网基础设 施,一旦遭受攻击,则会导致网络瘫痪。 思考:这些多网络设备,它们之间是怎么"沟通"的?它们是如何将用户数据安全可靠的发送到对 方手里?

- 点赞

- 收藏

- 关注作者

评论(0)