记一次异常外联事件应急响应

【摘要】 记一次异常外联事件应急响应

01 事件背景介绍

某内部应急演练中,安全部门收到来自业务部门的告警,称应用服务器存在异常外联情况,现需根据流量情况进行安全事件分析。

02 事件分析过程

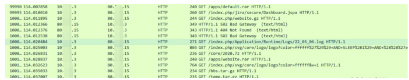

根据应用服务器80.X.X.15网络连接情况排查,存在异常外联IP124.223.206.156行为。

以应用服务器80.X.X.15为目的地址,寻找攻击主机。可以看到存在10.X.X.3使用扫描器对80.X.X.15开展扫描。

攻击者使用Spring Framework漏洞写入恶意文件xxx.jsp

攻击成功后80.X.X.15向CS服务端124.223.206.156发起外联。以80.X.X.205为源地址进行搜索,寻找失陷主机,可以看到存在对 80.X.X.0/24段进行扫描行为,还同时有大量smb流量。

进一步检索流量特征,发现存在一条SMB认证成功信息,目的地址为80.X.X.5;

再以80.X.X.5为源地址进行搜索,发现异常外联流量,对流量分析可以发现为典型的CS通讯流量,外联目标也为124.223.206.156。

继续观察其他流量,未发现其余明显异常行为。

03 事件分析结果

攻击者10.X.X.3对80.X.X.15进行漏洞扫描,发现存在Spring Framework RCE漏洞并利用成功,写入恶意文件xxx.jsp。

并利用80.X.X.15对80.X.X.0/24段进行SMB漏洞扫描,成功SMB登录80.X.X.5。80.X.X.15以及80.X.X.5先后都与C2服务器124.223.206.156建立通信。

04 安全加固建议

1、在安全设备上,如防火墙、IDS上封禁攻击IP:10.X.X.3、124.223.206.156。

2、 针对本次失陷主机80.X.X.5、80.X.X.15,进行网络隔离,排查入侵痕迹和内网横向情况,修复Spring Framework RCE漏洞以及及时关闭SMB服务或更改口令。

【声明】本内容来自华为云开发者社区博主,不代表华为云及华为云开发者社区的观点和立场。转载时必须标注文章的来源(华为云社区)、文章链接、文章作者等基本信息,否则作者和本社区有权追究责任。如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)