Xctf-web新手区(上)

【摘要】 1.view_source方法:1.按F12 查看网页源代码,看到了flag。法2.在网页url前面添加view-source:2 robots方法:1.在网页的url后面添加/robots.txt,发现有一个不允许访问的php文件;2.在网页url后边添加这个php文件路径,看到flag。3backup1.根据提示访问inde.php,常见的备份文件后缀名有: .git .svn .swp...

1.view_source

方法:1.按F12 查看网页源代码,看到了flag。法2.在网页url前面添加view-source:

2 robots

方法:1.在网页的url后面添加/robots.txt,发现有一个不允许访问的php文件;

2.在网页url后边添加这个php文件路径,看到flag。

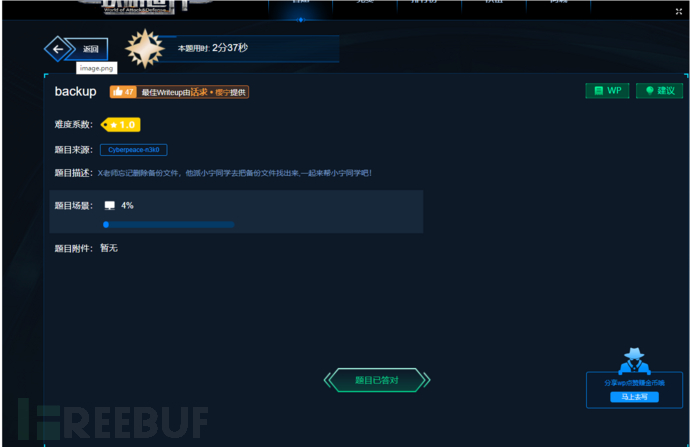

3backup

1.根据提示访问inde.php,常见的备份文件后缀名有: .git .svn .swp .svn .~ .bak .bash_history。z

2.最后通过尝试,试出为.bak

3下载,然后使用笔记本查看.

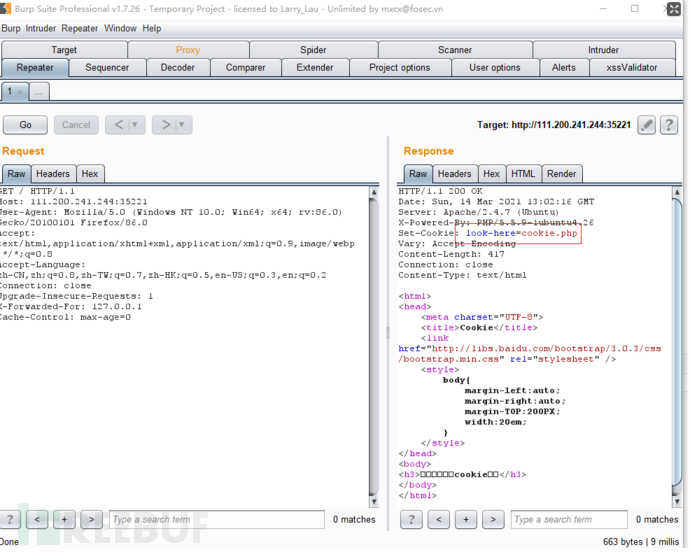

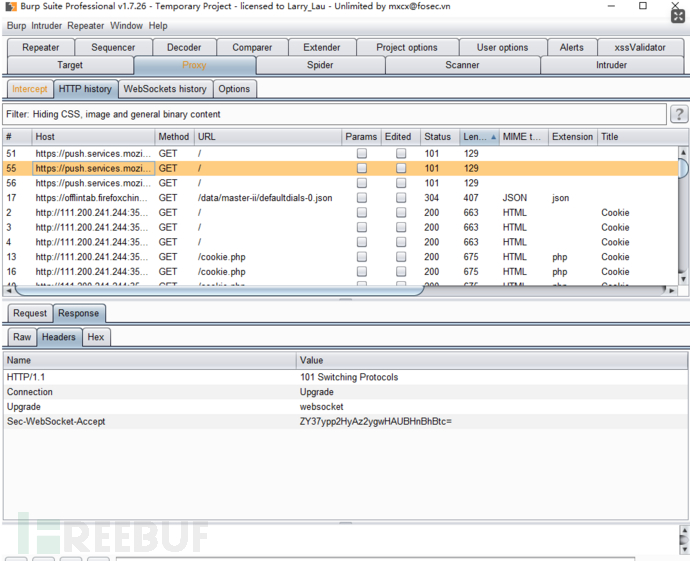

4 cookie

1.使用bp工具进行抓包,看到了cookie.php。

2.然后访问

3.然后使用bp,抓包得到了flag

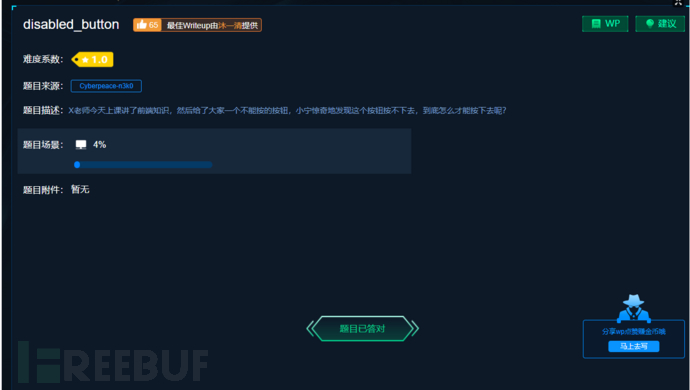

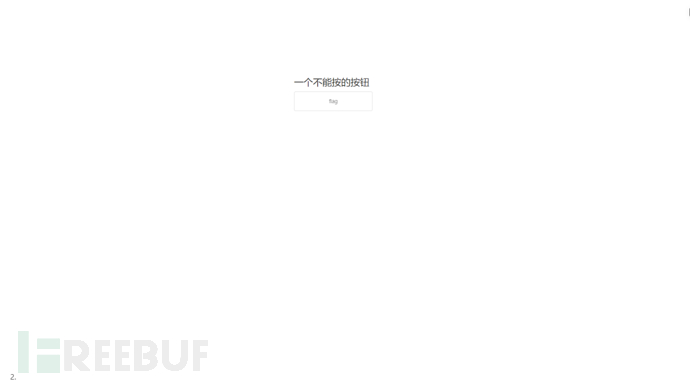

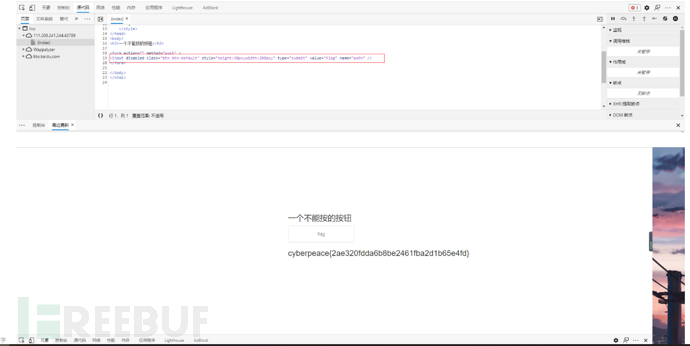

5.disabled_button

1.首先f12查看网页源代码

2.发现了disabled,将其删除,然后重新点弹框。

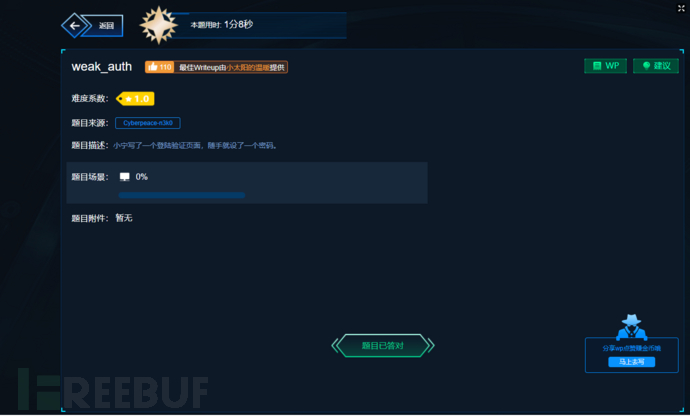

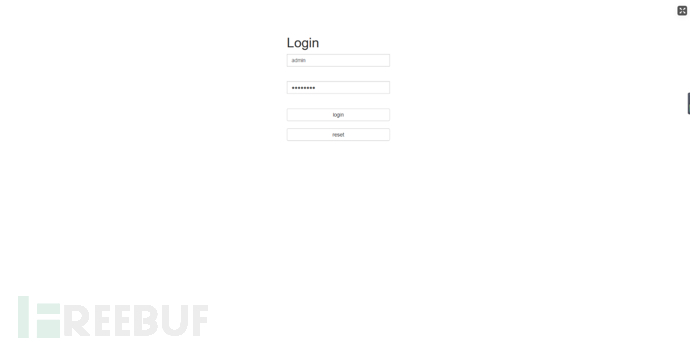

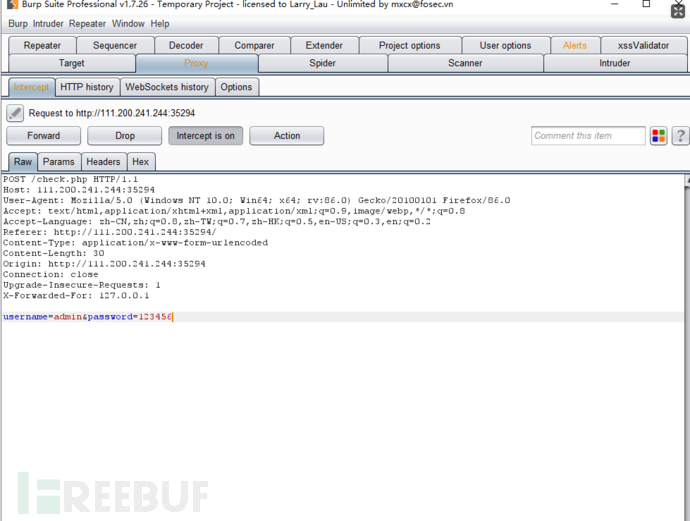

6.weak_auth

1.首先随便输入一个号和密码

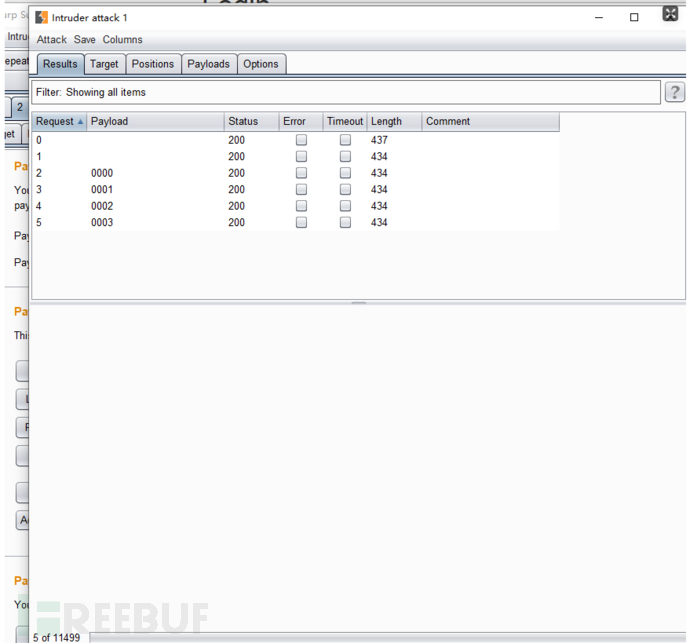

2.使用burp抓包,进行爆破。

3.最后爆破出 admin/123456

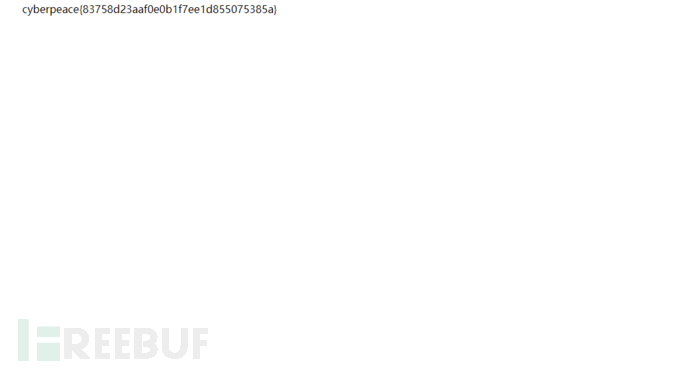

4.最后解出flag。

【声明】本内容来自华为云开发者社区博主,不代表华为云及华为云开发者社区的观点和立场。转载时必须标注文章的来源(华为云社区)、文章链接、文章作者等基本信息,否则作者和本社区有权追究责任。如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)