【发现隐藏信息】Stegdetect原理、下载链接、可视化界面、终端使用方法、相关命令

【发现隐藏信息】Stegdetect原理、下载链接、可视化界面、终端使用方法、相关命令

目录

4.1、第一步:将测试文件和Stegdetect.exe文件放一起

(足迹)

一、介绍:

Stegdetect程序主要用于分析JPEG文件。 因此用Stegdetect可以检测到通过JSteg、JPHide、OutGuess、Invisible Secrets、F5、appendX和Camouflage等这些隐写工具隐藏的信息。

Stegdetect 通过统计测试来分析图像文件中是否包含隐藏内容。 它运行静态测试以判断隐藏的内容是否存在。 此外, 它还会尝试识别隐藏内容是通过哪个隐写工具嵌入的。

一些JPEG隐写工具并不会嵌入工具自身的指纹和签名。 因此, 在这种情况下, Stegdetect是唯一一个可以有效检测不明来源的JPEG文件的工具

二、原理:

JPEG和MPEG格式使用离散余弦变换(DiscreteCosine Transform, DCT)函数来压缩图像。 这个图像压缩方法的核心是: 通过识别每个8x8像素块中相邻像素中的重复像素(如果是MPEG文件的话, 就是识别一系列图像中相邻帧中的重复帧)来减少显示图像所需的位数, 并使用近似估算法降低其冗余度。

我们可以把 DCT 看作一个用于执行压缩的近似计算方法。 因为丢失了部分数据, 所以 DCT 是一种有损压缩技术, 但一般不会影响图像或视频的视觉效果。

Stegdetect 的目的是评估JPEG文件的 DCT 频率系数, 把检测到的可疑JPEG文件的频率与正常JPEG文件的频率进行对比。 频率对比结果的偏差很大则说明被检查文件存在异常, 这种异常意味着文件中存在隐藏信息的可能性很大。

三、下载

链接:https://pan.baidu.com/s/14SbcwzLixUizkR7chCTL8A?pwd=hj12

提取码:hj12

四、使用方法:

4.1、第一步:将测试文件和Stegdetect.exe文件放一起

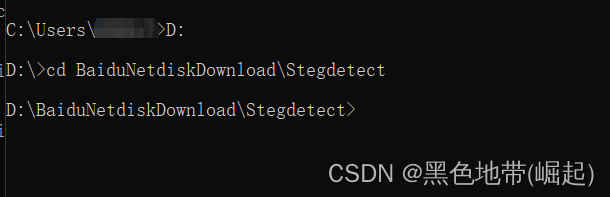

4.2、第二步:打开命令提示符并进入文件夹里

win+R

cmd回车

进入到Stegdetect文件夹里面

4.3、第三步:检测文件

执行Stegdetect.exe检测

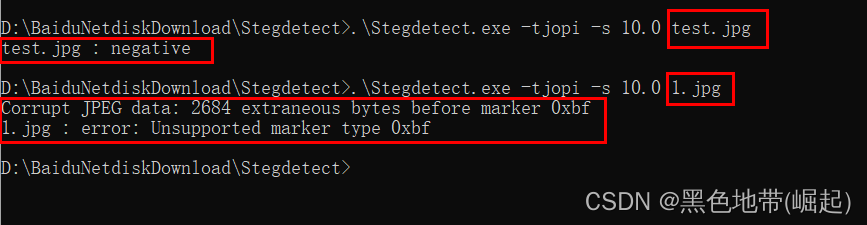

①.\Stegdetect.exe -tjopi -s 10.0 test.jpg

test.jpg : negative(否定)

应该是没找到

②.\Stegdetect.exe -tjopi -s 10.0 1.jpg

Corrupt JPEG data: 2684 extraneous bytes before marker 0xbf

1.jpg : error: Unsupported marker type 0xbf损坏的JPEG数据:2684个小字节在标记之前0xbf之前

1.JPG:错误:未支撑的标记类型0xbf

4.4、第四步:结果分析

损坏的第2684个字节的位置,应该被插入了数据

但是未检测出对应的软件

再使用数据编辑工具提取分析出插入的数据

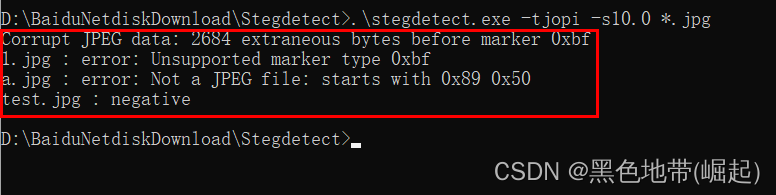

4.5、补充:批量操作

.\stegdetect.exe -tjopi -s10.0 *.jpg

五、界面化使用

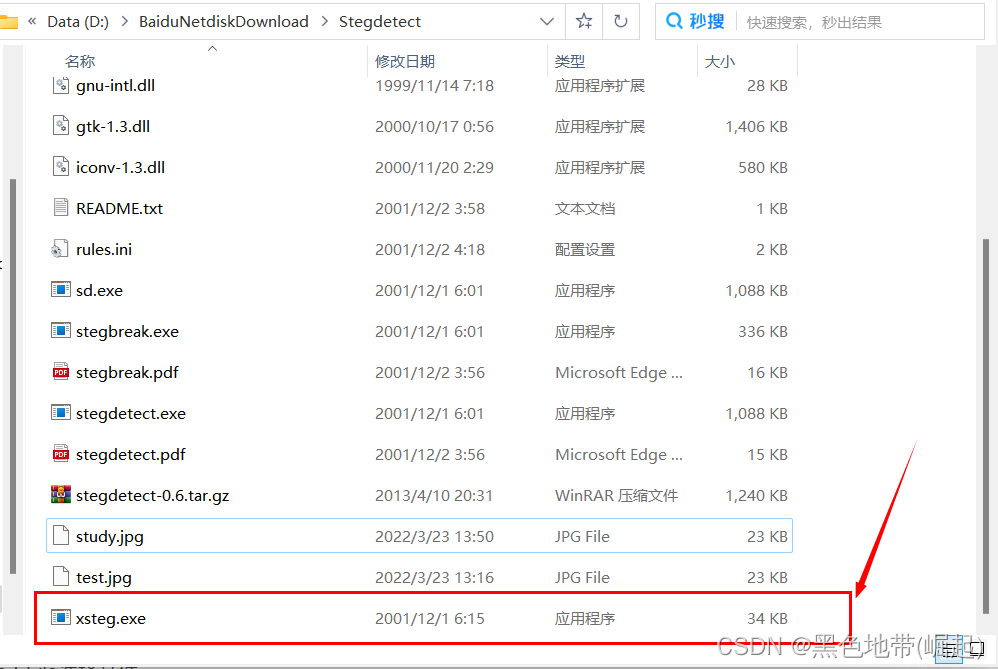

5.1、 第一步:打开界面化程序

5.2、第二步:修改配置

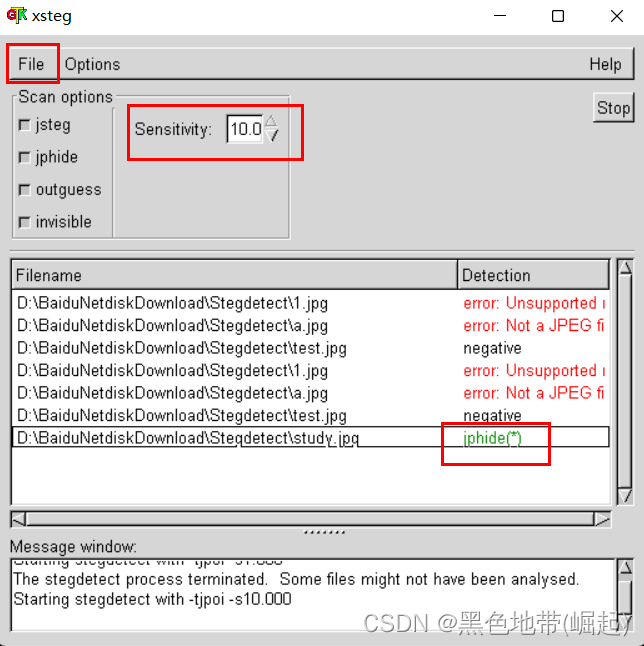

由于保持了默认参数, 敏感度 (sensitivity) 的值为 1。请务必调整敏感度, 否则会像下面的结果一样, 未检测到隐藏信息的几率会很高。 把敏感度由 1.00 改成 10.00, 那么检测的结果就更准确了

5.3、第三步:选择文件

点击File选择文件

5.4、第四步:查看结果

如果检测结果显示该文件可能包含隐藏信息, 那么 Stegdetect 会在检测结果后面使用1-3 颗星来标识隐藏信息存在的可能性大小, 3 颗星表示隐藏信息存在的可能性最大。

六、相关命令:

6.1、模板:

stegdetect [ −qnV] [ −s float] [ −d num] [ −t tests] [file ...]

6.2、命令:

-q:仅显示可能包含隐藏内容的图像

-n:启用检查JPEG文件头功能, 以降低误报率。 如果启用, 所有带有批注区域的文件将被视为没有被嵌入信息。 如果JPEG文件的JFIF标识符中的版本号不是1.1, 则禁用OutGuess检测。

-s:修改检测算法的敏感度, 该值的默认值为1。 检测结果的匹配度与检测算法的敏感度成正比, 算法敏感度的值越大, 检测出的可疑文件包含敏感信息的可能性越大。

-ct:打印带行号的调试信息。

-v:显示软件的版本编号。

-d num:打印调试信息。

6.3、对隐写工具的检测

-t:设置要检测哪些隐写工具(默认检测j opi), 可设置的选项如下:

-j:检测图像中的信息是否是用jsteg嵌入的。

-0:检测图像中的信息是否是用OU七 guess嵌入的。

-p:检测图像中的信息是否是用jphide嵌入的。

-i:检测图像中的信息是否是用 invisible secre七s嵌入的

- 点赞

- 收藏

- 关注作者

评论(0)