【Try to Hack】vulhub靶场搭建

📒博客主页:开心星人的博客主页

🔥系列专栏:Try to Hack

🎉欢迎关注🔎点赞👍收藏⭐️留言📝

📆首发时间:🌴2022年6月24日🌴

🍭作者水平很有限,如果发现错误,还望告知,感谢!

Vulhub是一个基于docker和docker-compose的漏洞环境集合,进入对应目录并执行一条语句即可启动一个全新的漏洞环境,让漏洞复现变得更加简单,让安全研究者更加专注于漏洞原理本身。

vulhub官网:https://vulhub.org/

docker官方文档:https://docs.docker.com/engine/install/#server

1、apt-get update

apt-get update 更新软件源中的所有软件列表。

apt-get upgrade 更新软件。

apt-get dist-upgrade 更新系统版本。如果你对新版本软件的需求不是那么迫切,可以不执行

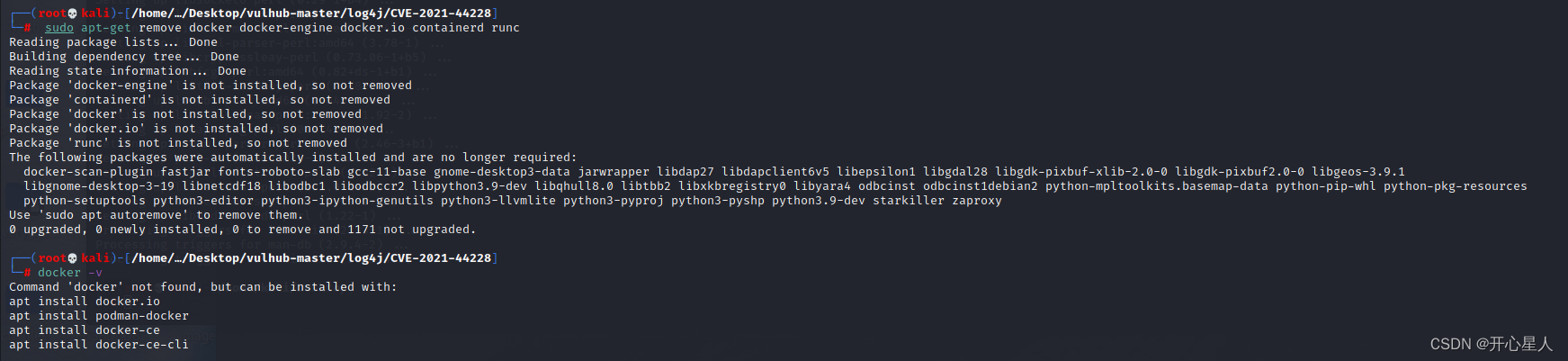

2、卸载旧版本的docker

sudo apt-get remove docker docker-engine docker.io containerd runc

已经卸载完docker了

3、安装https协议及CA证书

apt-get install -y apt-transport-https ca-certificates

我这边是已经安装过了的

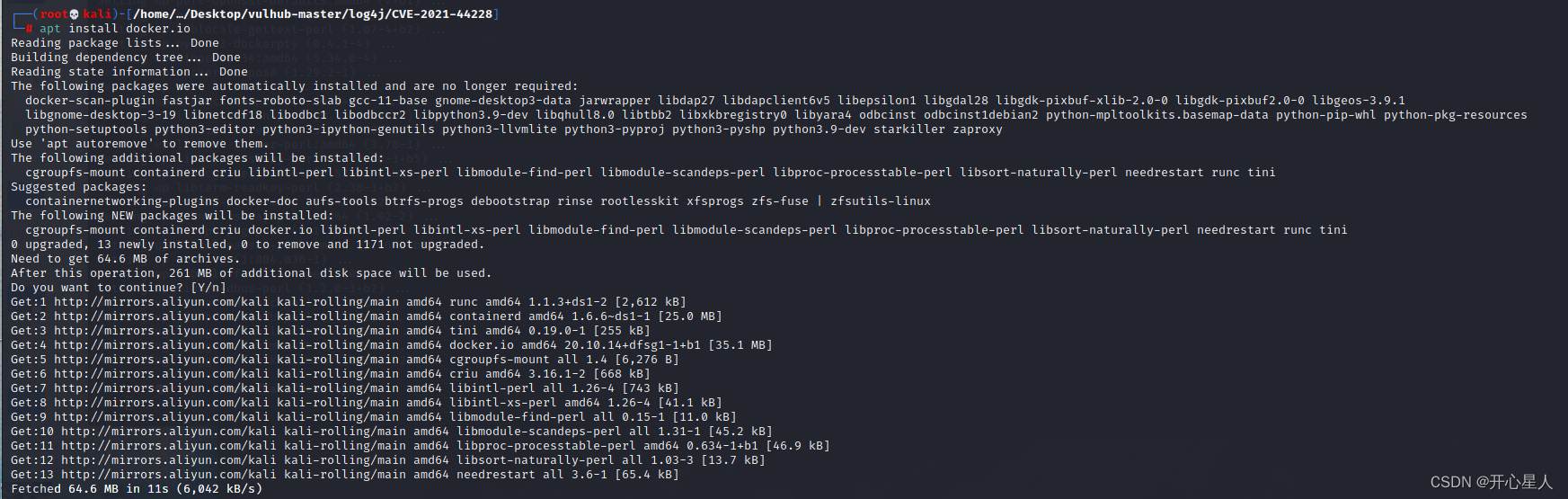

4、安装docker

apt install docker.io

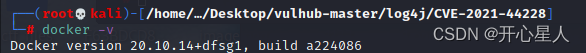

5、docker -v

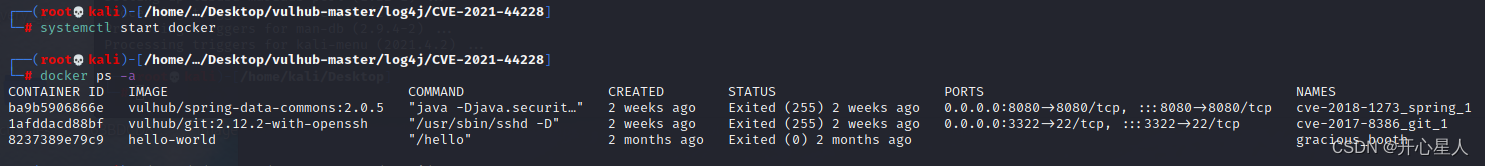

6、启动docker

systemctl start docker

7、查看开启的环境

docker ps -a

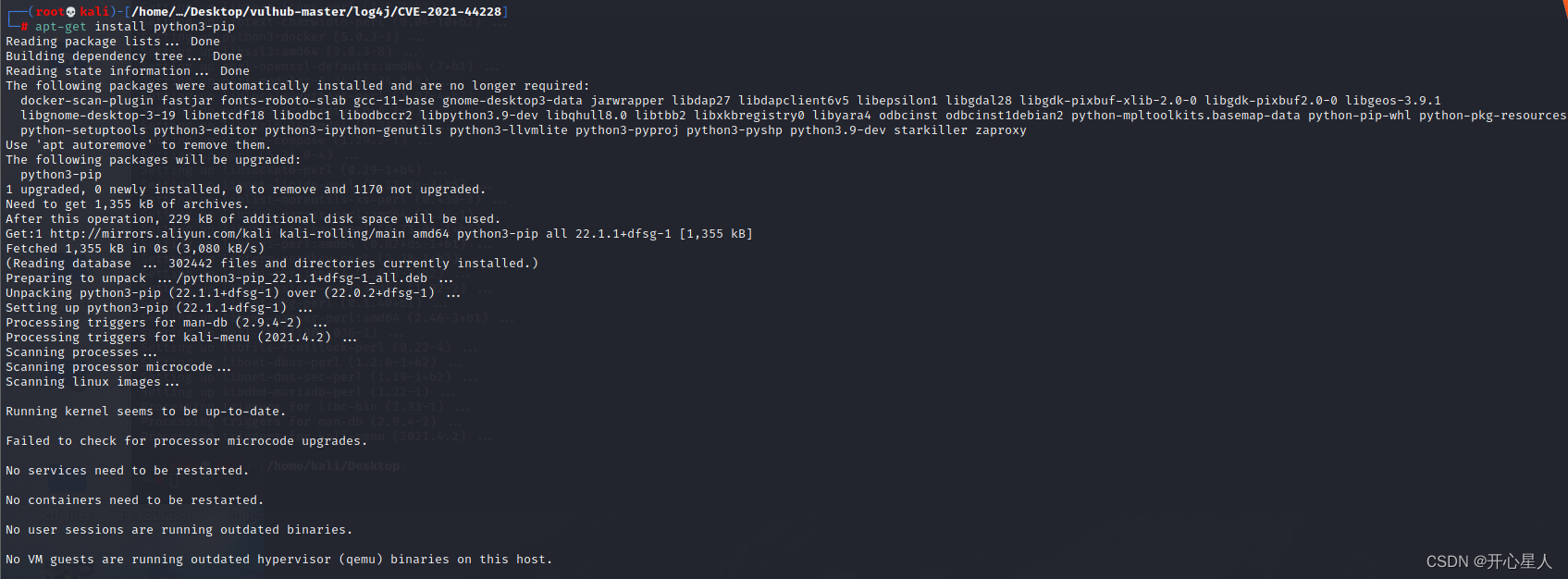

8、安装pip3

apt-get install python3-pip

因为我安装过了,这里进行了更新

9、安装docker-compose

由于Docker-compose基于Python开发,所以我们可以使用pip进行安装。Compose 是用于定义和运行多容器 Docker 应用程序的工具。通过 Compose,您可以使用 YML 文件来配置应用程序需要的所有服务。然后,使用一个命令,就可以从 YML 文件配置中创建并启动所有服务。

pip3 install docker-compose

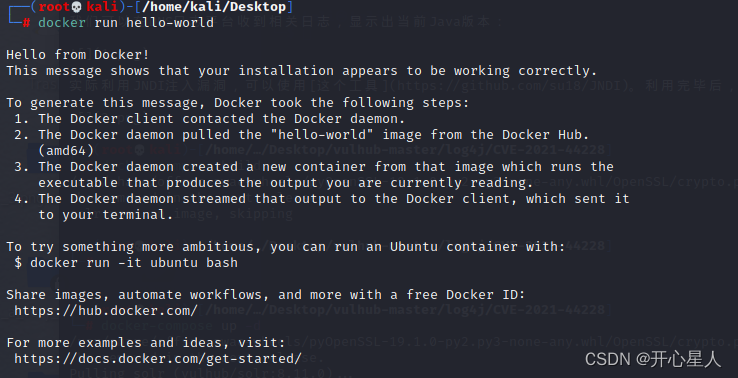

10、检验docker是否安装完成

docker run hello-world

11、下载vulhub

git clone https://github.com/vulhub/vulhub.git

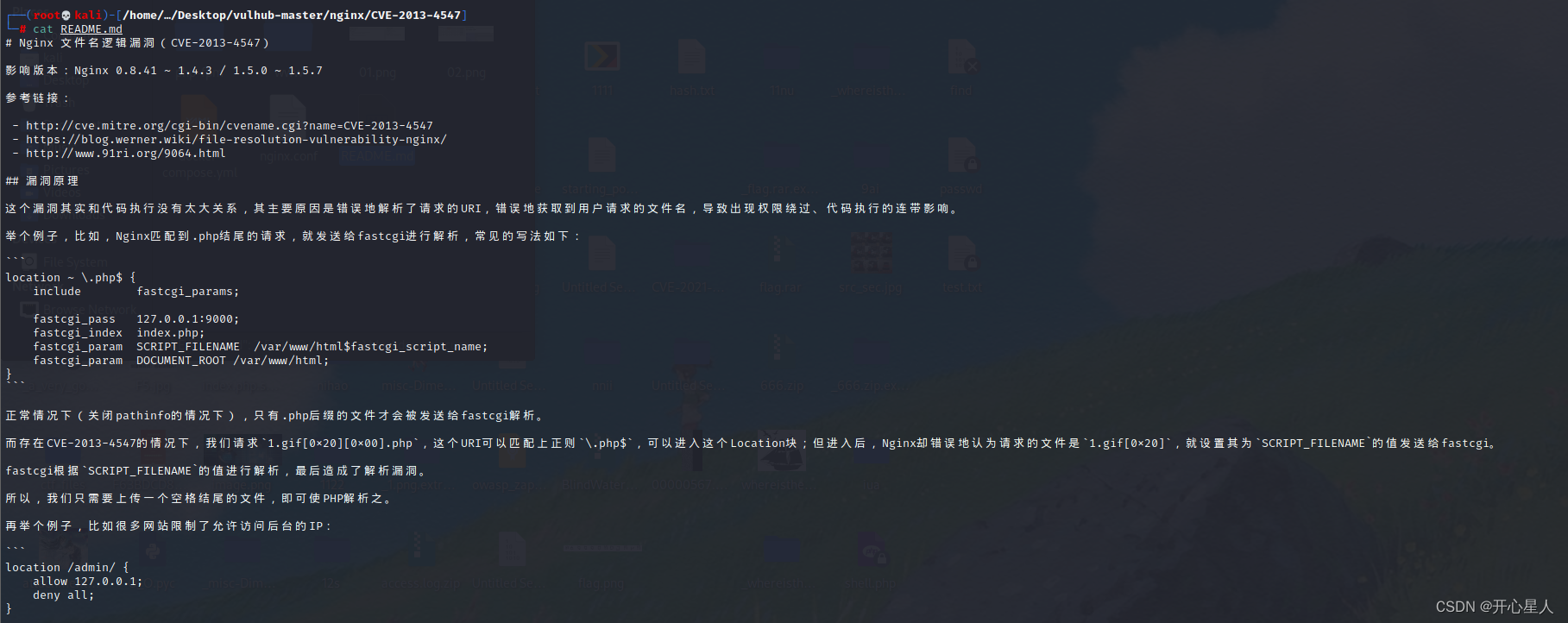

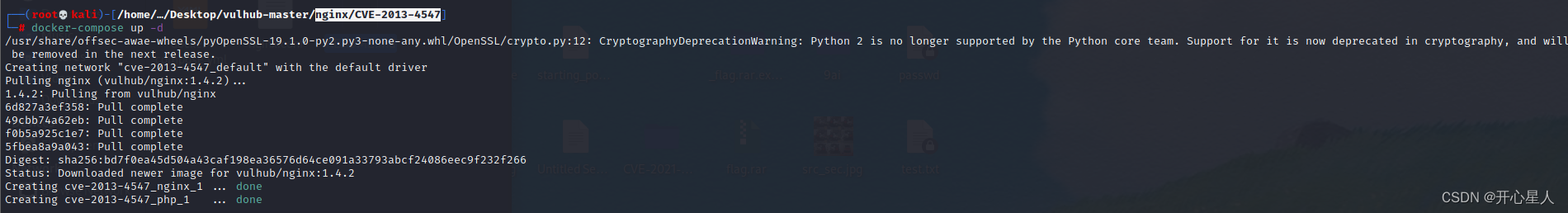

12、进入nginx/CVE-2013-4547路径

cd vulhub-master/nginx/CVE-2013-4547

readme值得一看

有漏洞复现和其他的一些介绍

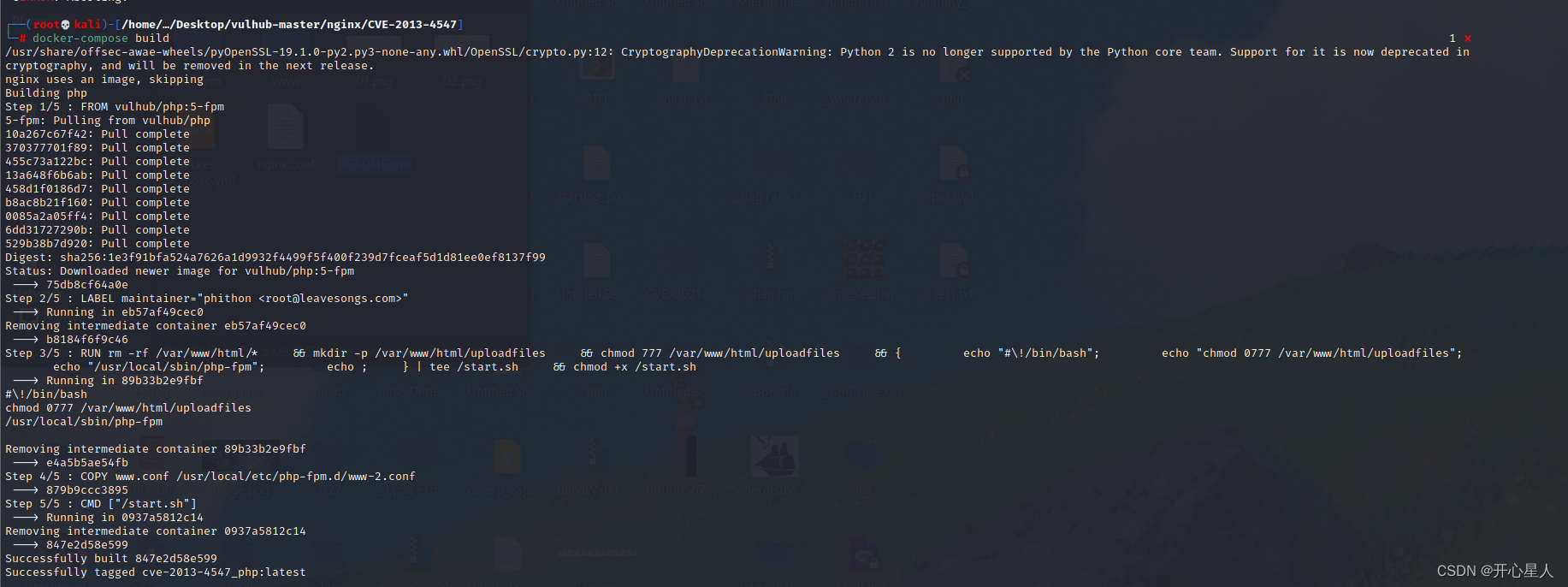

13、将镜像拉到本地

docker-compose build

14、启动漏洞环境

docker-compose up -d

15、查看开启的环境

docker ps -a

浏览器访问对应端口号即可

- 点赞

- 收藏

- 关注作者

评论(0)