Django API 开发:实现用户登录与注册

实现token认证

现在,我们需要更新身份验证系统以使用令牌。 第一步是更新我们的DEFAULT_AUTHENTICATION_CLASSES 设置以使用 TokenAuthentication ,如下所示:

# blog_project/settings.py

REST_FRAMEWORK = {

'DEFAULT_PERMISSION_CLASSES': [

'rest_framework.permissions.IsAuthenticated',

],

'DEFAULT_AUTHENTICATION_CLASSES': [

'rest_framework.authentication.SessionAuthentication',

'rest_framework.authentication.TokenAuthentication', # new

],

}

我们保留 SessionAuthentication,因为我们的 Browsable API 仍需要它,但现在使用令牌在 HTTP 标头中来回传递身份验证凭据。

我们还需要添加 authtoken 应用,该应用会在服务器上生成令牌。 它包含在 Django REST Framework 中,但必须添加到我们的 INSTALLED_ APPS 设置中:

# blog_project/settings.py

INSTALLED_APPS = [

'django.contrib.admin',

'django.contrib.auth',

'django.contrib.contenttypes',

'django.contrib.sessions',

'django.contrib.messages',

'django.contrib.staticfiles',

# 3rd-party apps

'rest_framework',

'rest_framework.authtoken', # new

# Local

'posts.apps.PostsConfig',

]

由于我们对 INSTALLED_APPS 进行了更改,因此我们需要同步数据库。 使用 Control + c 停止服务器。 然后运行以下命令。

(blogapi) $ python manage.py migrate

现在再次启动服务器。

(blogapi) $ python manage.py runserver

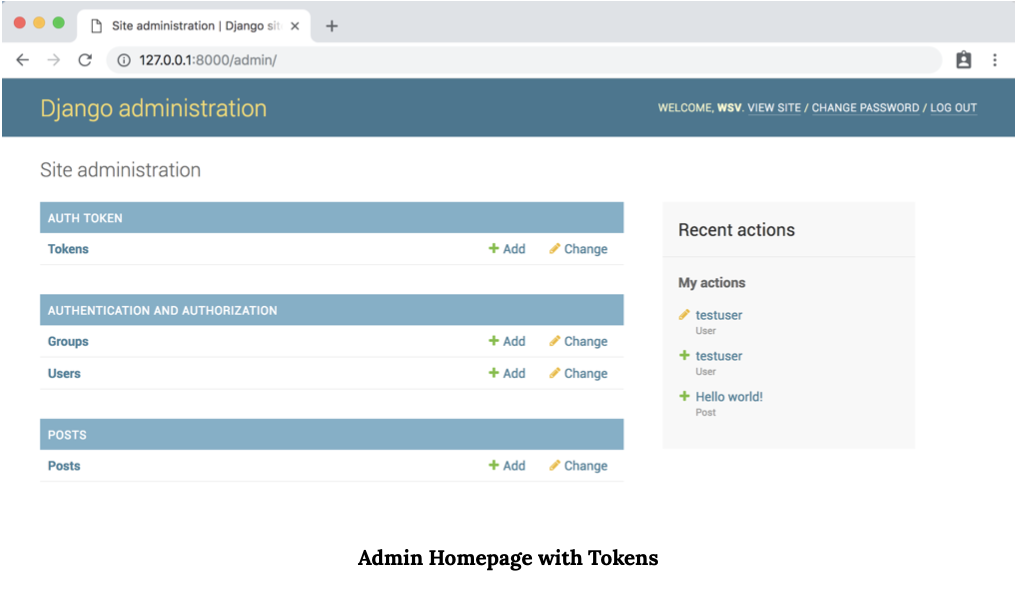

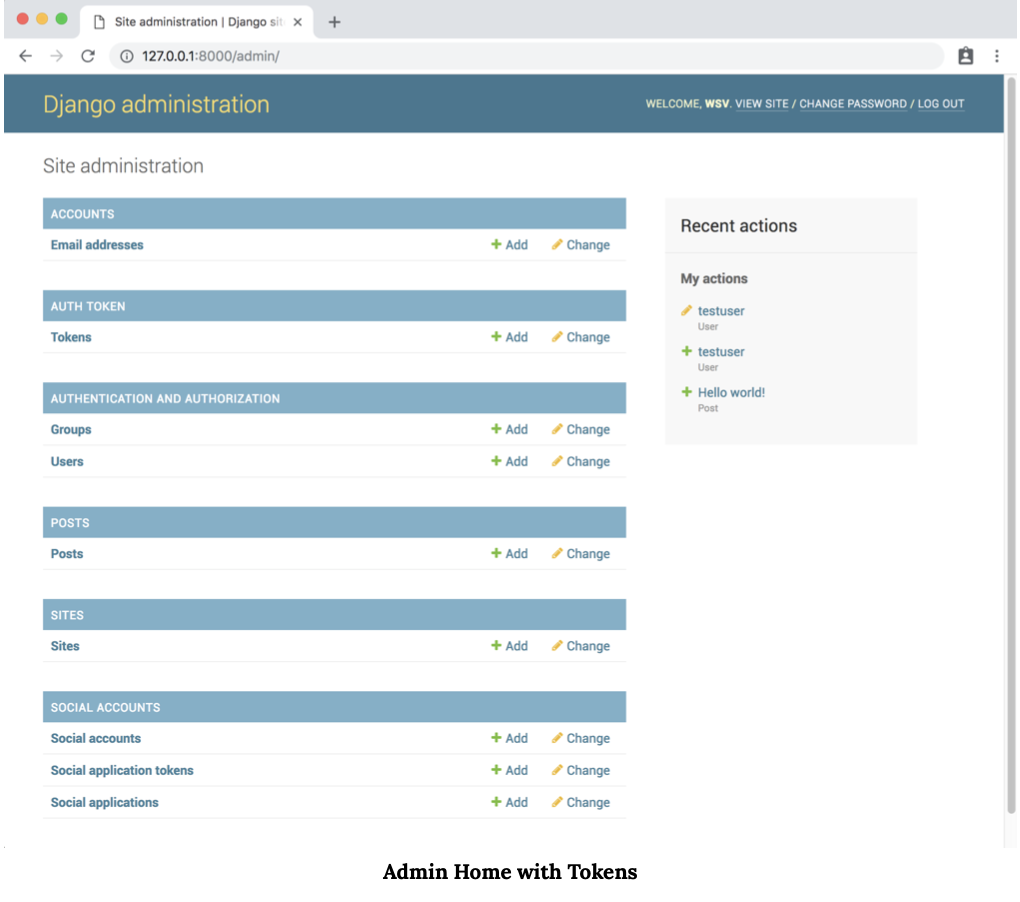

如果您访问 http://127.0.0.1:8000/admin/ 上的 Django admin,则会看到顶部现在有一个 Tokens部分。 确保您使用超级用户帐户登录才能访问。

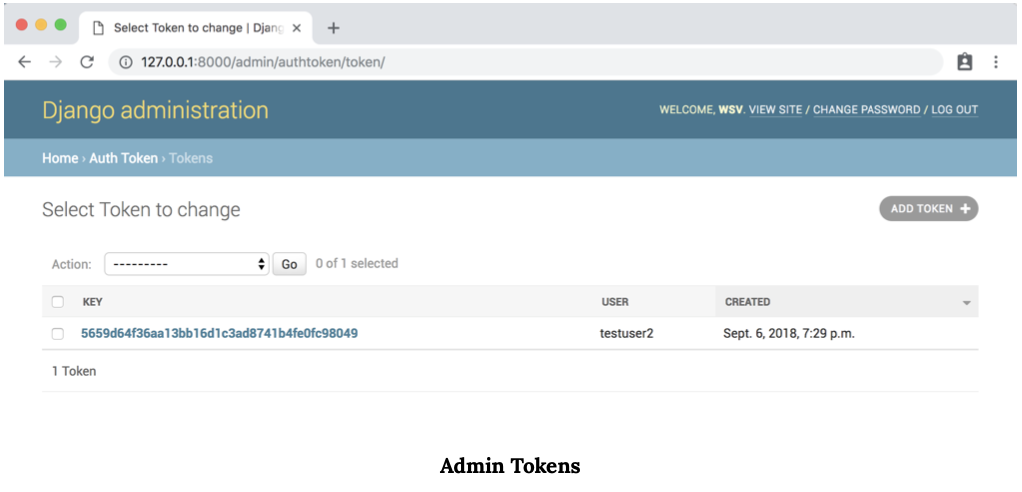

单击令牌链接以转到令牌页面,网址为:http://127.0.0.1:8000/admin/authtoken/token/。

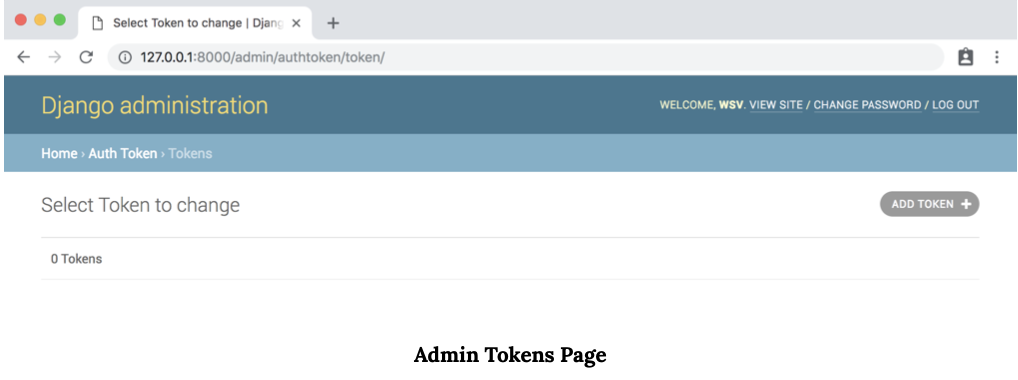

当前没有令牌可能令人惊讶。 毕竟我们有现有用户。 但是,仅在有用于用户登录的API调用之后才生成令牌。我们尚未这样做,因此尚无令牌。 我们将很快!

终端

我们还需要创建端点,以便用户可以登录和注销。 为此,我们可以创建一个专用的用户应用程序,然后添加我们自己的网址,视图和序列化程序。 但是,用户身份验证是我们真正不想犯错误的领域。 并且由于几乎所有的 API 都需要此功能,因此可以使用一些优秀且经过测试的第三方程序包是有道理的。

值得注意的是,我们将结合使用 django-rest-auth 和 django-allauth 来简化操作。 对于使用第三方软件包,请不要感到难过。 它们存在是有原因的,甚至最好的 Django专业人士始终都依赖它们。 不必重新设计轮子!

Django-Rest-Auth

首先,我们将添加登录,注销和密码重置API端点。 这些与流行的 django-rest-auth 软件包一起提供。 使用 Control + c 停止服务器,然后安装它。

(blogapi) $ pipenv install django-rest-auth==0.9.5

将新应用添加到我们的 blog_project/settings.py 文件中的 INSTALLED_APPS 配置中。

# blog_project/settings.py

INSTALLED_APPS = [

'django.contrib.admin',

'django.contrib.auth',

'django.contrib.contenttypes',

'django.contrib.sessions',

'django.contrib.messages',

'django.contrib.staticfiles',

# 3rd-party apps

'rest_framework',

'rest_framework.authtoken',

'rest_auth', # new

# Local

'posts.apps.PostsConfig',

]

使用 rest_auth 软件包更新我们的 blog_project/urls.py 文件。 我们将网址路由设置为 api/v1/rest-auth。

# blog_project/urls.py

from django.contrib import admin

from django.urls import include, path

urlpatterns = [

path('admin/', admin.site.urls),

path('api/v1/', include('posts.urls')),

path('api-auth/', include('rest_framework.urls')),

path('api/v1/rest-auth/', include('rest_auth.urls')), # new

]

我们完成了! 如果您曾经尝试实现自己的用户身份验证端点,那么 django-rest-auth 为我们节省了多少时间和令人头疼的问题,真是令人惊讶。

现在我们可以启动服务器以查看 django-rest-auth 提供了什么。

(blogapi) $ python manage.py runserver

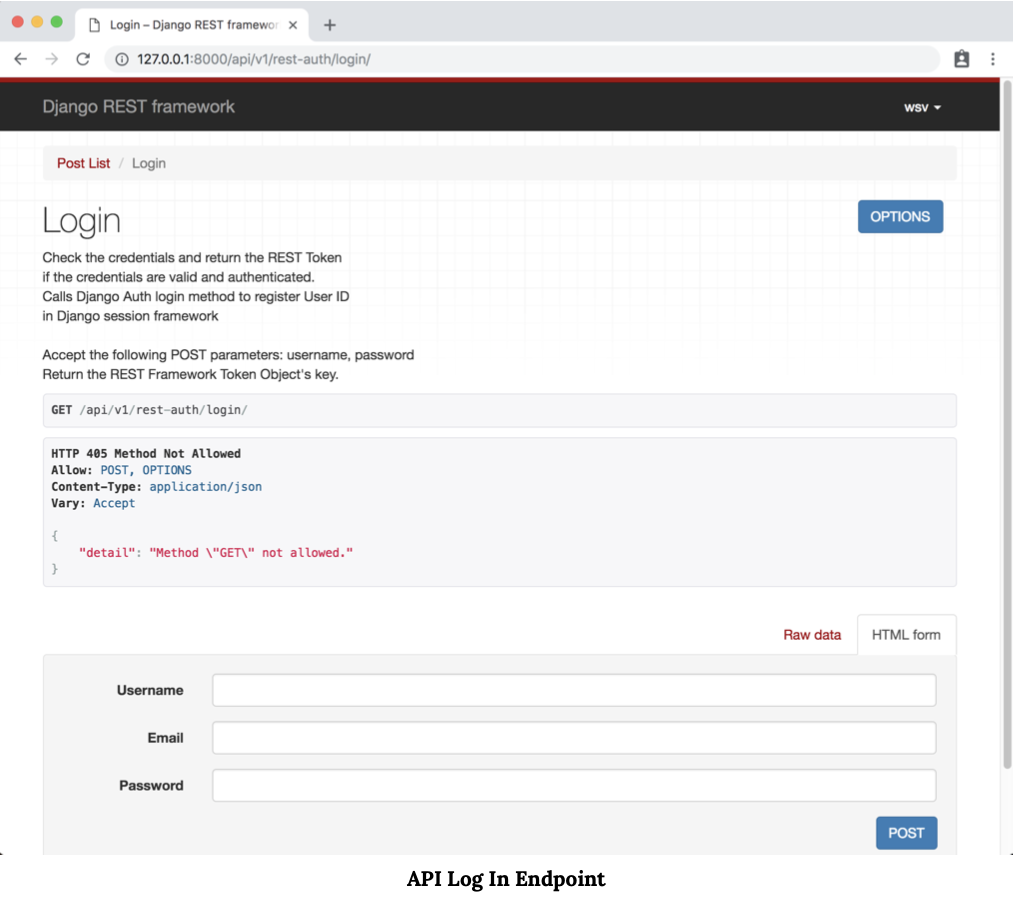

我们在 http://127.0.0.1:8000/api/v1/rest-auth/login/ 上有一个有效的登录端点。

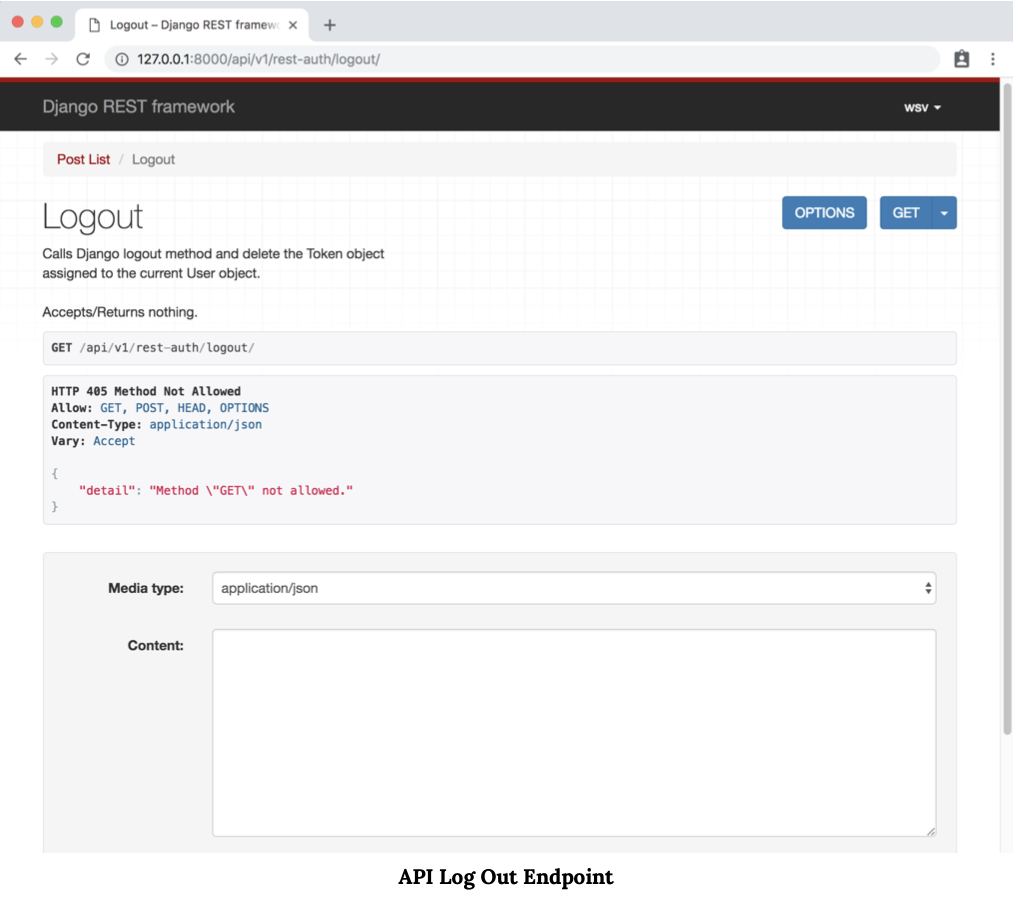

并在 http://127.0.0.1:8000/api/v1/rest-auth/logout/ 中注销端点。

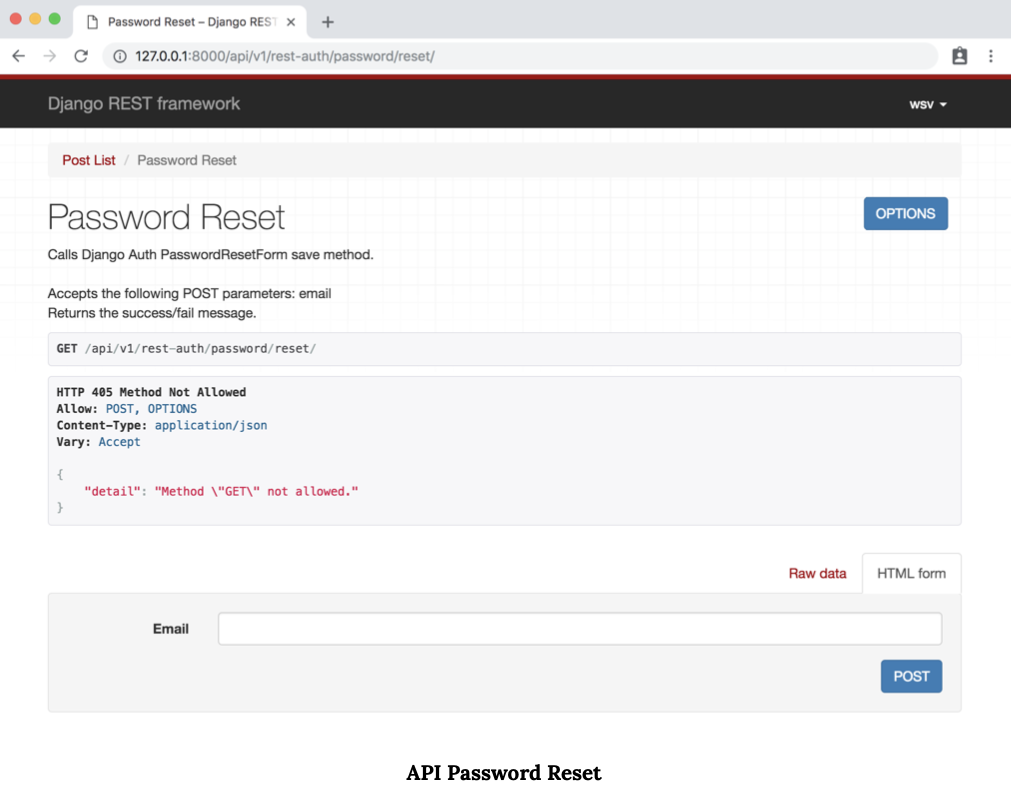

还有用于密码重置的端点:

http://127.0.0.1:8000/api/v1/rest-auth/password/reset

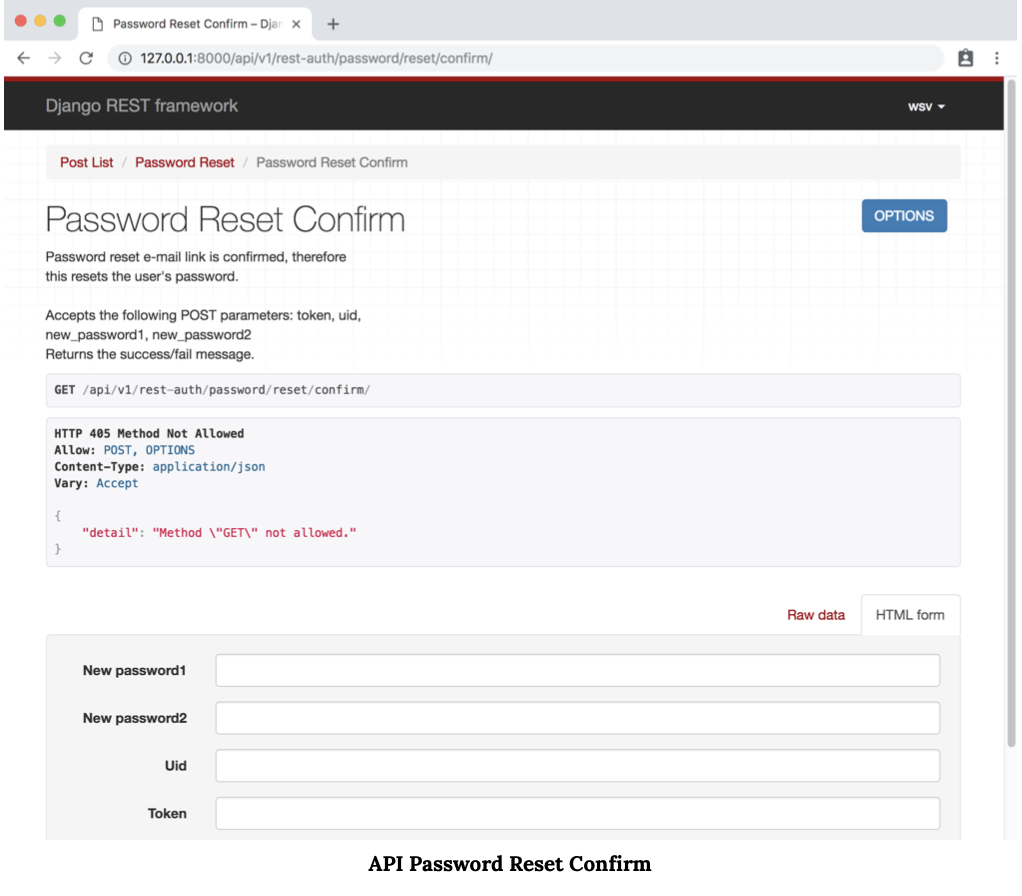

并确认密码重置:

http://127.0.0.1:8000/api/v1/rest-auth/password/reset/confirm

用户注册

接下来是我们的用户注册或注册端点。 传统 Django 不附带用于用户注册的内置视图或 URL,Django REST Framework 也没有。 这意味着我们需要从头开始编写自己的代码; 考虑到错误的严重性和安全性,这种方法有些冒险。

一种流行的方法是使用第三方软件包 django-allauth ,该软件包随附用户注册以及 Django 身份验证系统的许多其他功能,例如通过 Facebook,Google,Twitter 等进行社会身份验证。如果添加 rest_auth。 从 django-rest-auth 软件包进行注册,那么我们也有用户注册端点!

使用 Control + c 停止本地服务器,然后安装 django-allauth 。

(blogapi) $ pipenv install django-allauth==0.40.0

然后更新我们的 INSTALLED_APPS 设置。 我们必须添加几个新的配置:

-

django.contrib.sites

-

allauth

-

allauth.account

-

allauth.socialaccount

-

rest_auth.registration

确保还包括 EMAIL_BACKEND 和 SITE_ID 。 从技术上讲,它们在 settings.py 文件中的放置位置无关紧要,但是通常会在底部添加其他配置。

# blog_project/settings.py

INSTALLED_APPS = [

'django.contrib.admin',

'django.contrib.auth',

'django.contrib.contenttypes',

'django.contrib.sessions',

'django.contrib.messages',

'django.contrib.staticfiles',

'django.contrib.sites', # new

# 3rd-party apps

'rest_framework',

'rest_framework.authtoken',

'allauth', # new

'allauth.account', # new

'allauth.socialaccount', # new

'rest_auth',

'rest_auth.registration', # new

# Local

'posts.apps.PostsConfig', ]

...

EMAIL_BACKEND = 'django.core.mail.backends.console.EmailBackend' # new

SITE_ID = 1 # new

需要电子邮件后端配置,因为默认情况下,注册新用户时会发送一封电子邮件,要求他们确认其帐户。 与其设置电子邮件服务器,不如使用 console.EmailBackend 设置将电子邮件输出到控制台。

SITE_ID 是内置 Django “站点”框架的一部分,该框架是托管来自同一 Django 项目的多个网站的一种方式。 显然,我们这里只有一个站点,但 django-allauth 使用站点框架,因此我们必须指定默认设置。好。 我们添加了新的应用程序,现在该更新数据库了。

(blogapi) $ python manage.py migrate

然后添加新的 URL 路由进行注册。

# blog_project/urls.py

from django.contrib import admin

from django.urls import include, path

urlpatterns = [

path('admin/', admin.site.urls),

path('api/v1/', include('posts.urls')),

path('api-auth/', include('rest_framework.urls')),

path('api/v1/rest-auth/', include('rest_auth.urls')),

path('api/v1/rest-auth/registration/', include('rest_auth.registration.urls')),

]

我们完成了。 我们可以运行本地服务器。

(blogapi) $ python manage.py runserver

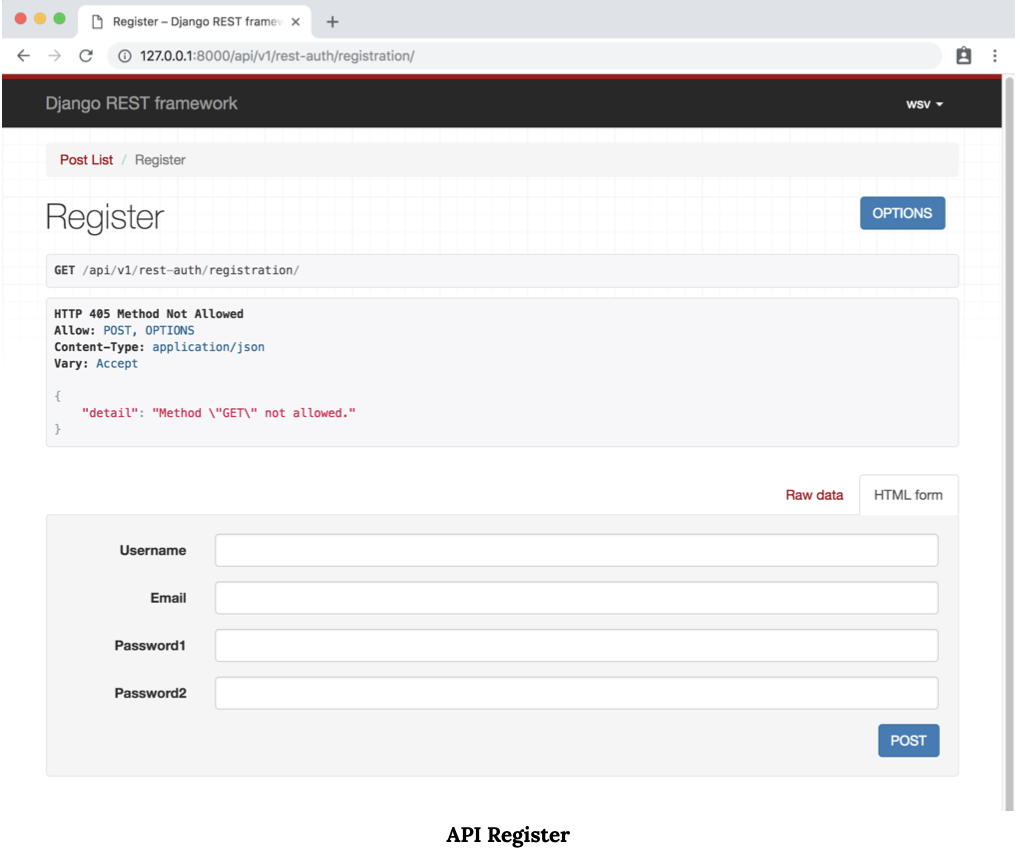

现在在以下位置有一个用户注册端点:

http://127.0.0.1:8000/api/v1/rest-auth/registration/

Tokens

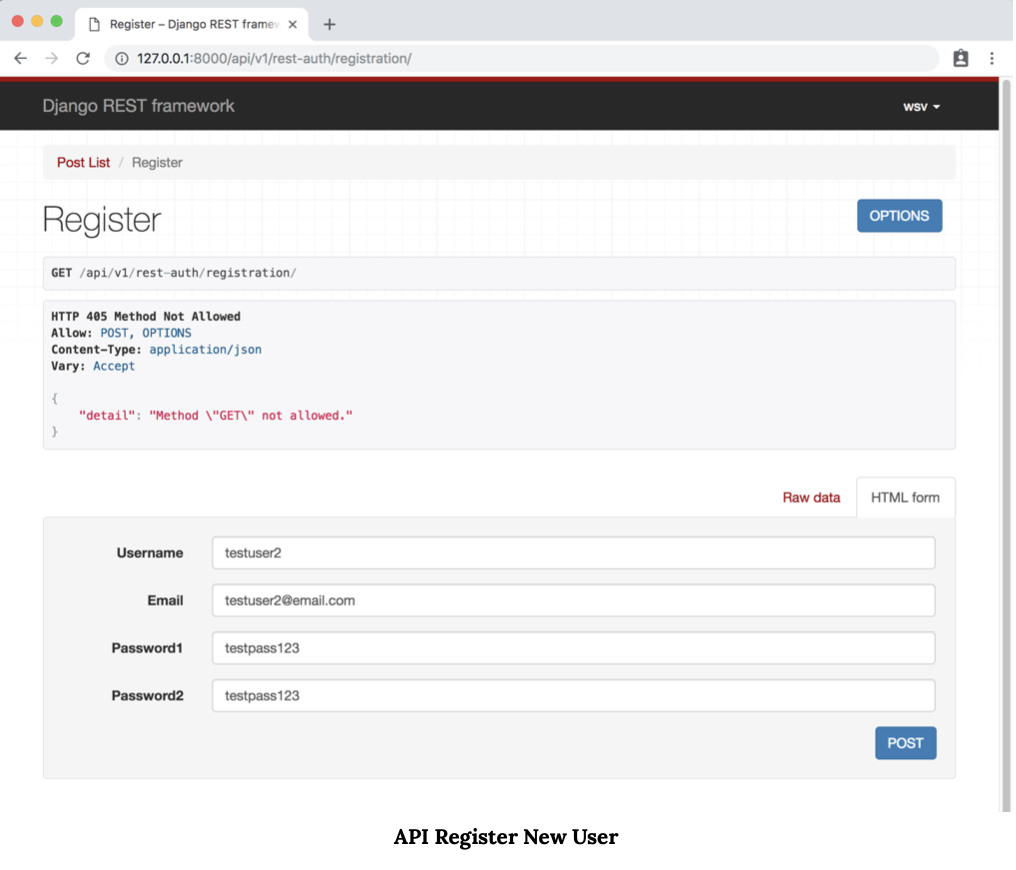

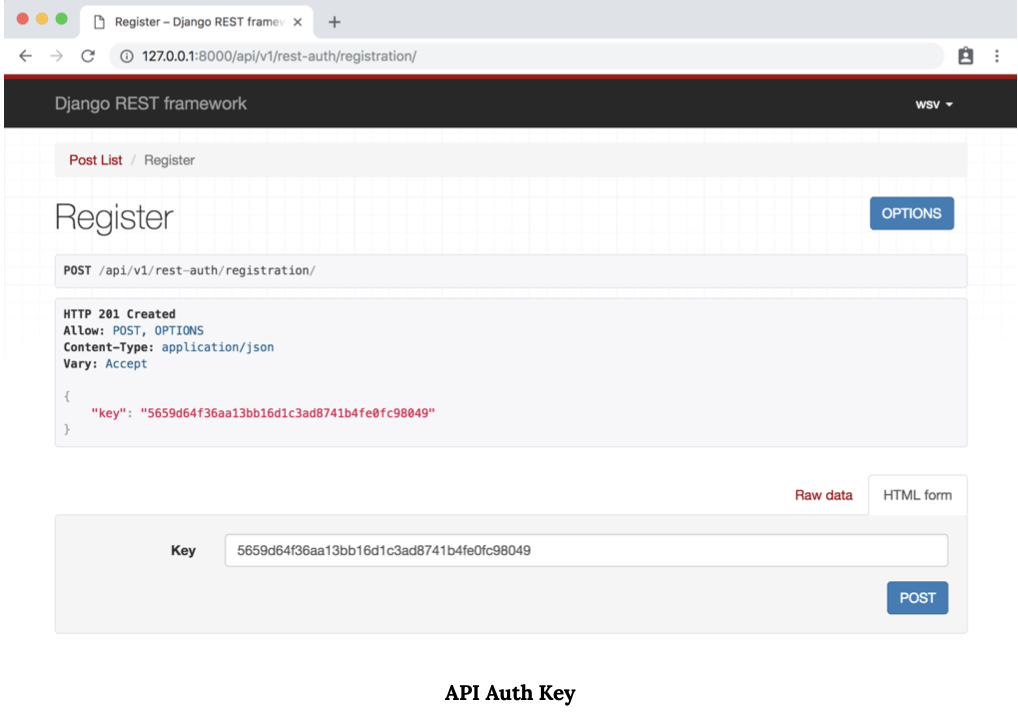

为确保一切正常,请通过可浏览的API端点创建第三个用户帐户。 我已经将我的用户称为 testuser2 。 然后点击“ POST”按钮。

下一个屏幕显示来自服务器的 HTTP 响应。 我们的用户注册 POST 成功,因此在顶部创建了状态代码HTTP 201。 返回值密钥是此新用户的身份验证令牌。

如果您查看命令行控制台,那么 django-allauth 将自动生成一封电子邮件。 可以更新此默认文本,并添加具有 Django 初学者介绍的其他配置的电子邮件 SMTP 服务器。

Content-Type: text/plain; charset="utf-8"

MIME-Version: 1.0

Content-Transfer-Encoding: 7bit

Subject: [example.com] Please Confirm Your E-mail Address From: webmaster@localhost

To: testuser2@email.com

Date: Wed, 10 Oct 2019 19:29:24 -0000

Message-ID: <153626216499.84718.7765647716299907673@1.0.0.127.in-addr.arpa>

Hello from example.com!

You're receiving this e-mail because user testuser2 has given yours as an\ e-mail address to connect their account.

To confirm this is correct, go to http://127.0.0.1:8000/api/v1/rest-auth/\ registration/account-confirm-email/MQ:1fxzy0:4y-f6DqQFZVNB_-PgBI4Iq_M4iM/

Thank you from example.com!

example.com

在您的网络浏览器中,通过 http://127.0.0.1:8000/admin/ 切换到 Django admin。 您将需要使用您的超级用户帐户。

然后,单击页面顶部的令牌链接。

您将被重定向到位于以下位置的令牌页面:

http://127.0.0.1:8000/admin/authtoken/token/。

Django REST 框架已为 testuser2 用户生成了一个令牌。 通过 API 创建其他用户时,其令牌也将显示在此处。

逻辑上的问题是,为什么我们的超级用户帐户或测试用户没有令牌? 答案是我们在添加令牌认证之前创建了这些帐户。 但是不用担心,一旦我们通过API使用任一帐户登录,令牌就会自动添加并可用。

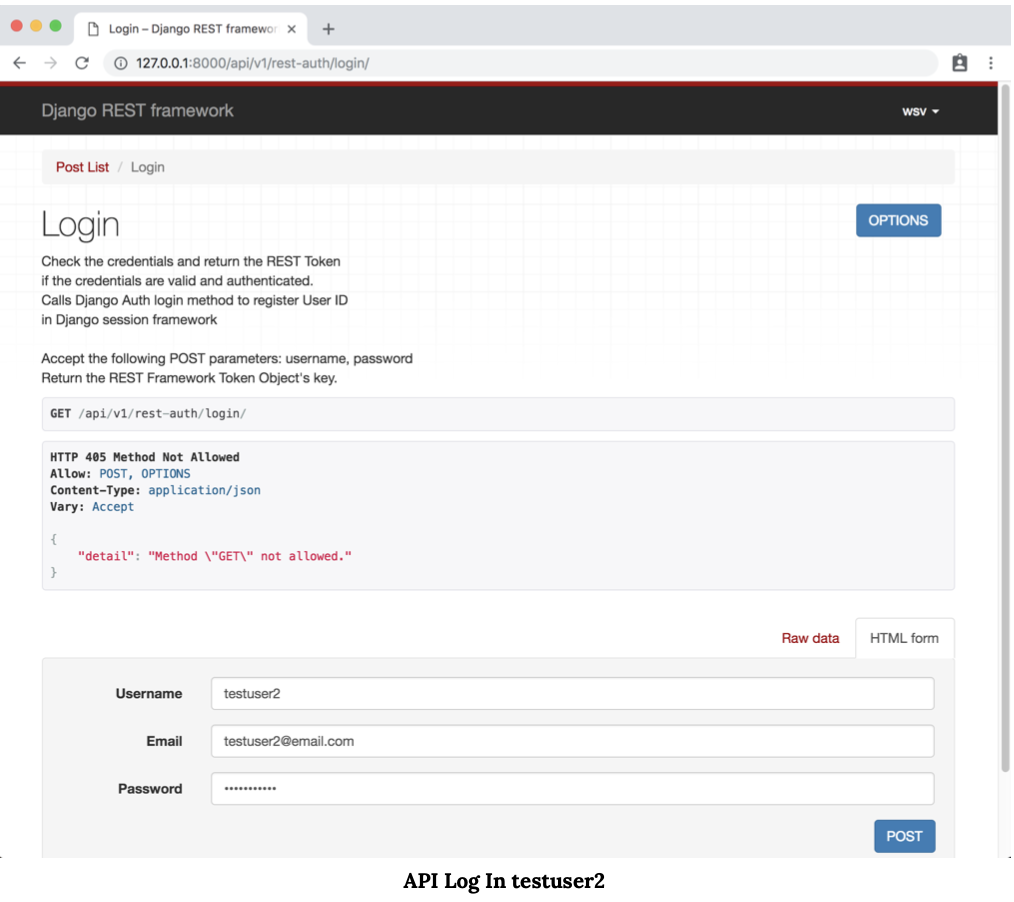

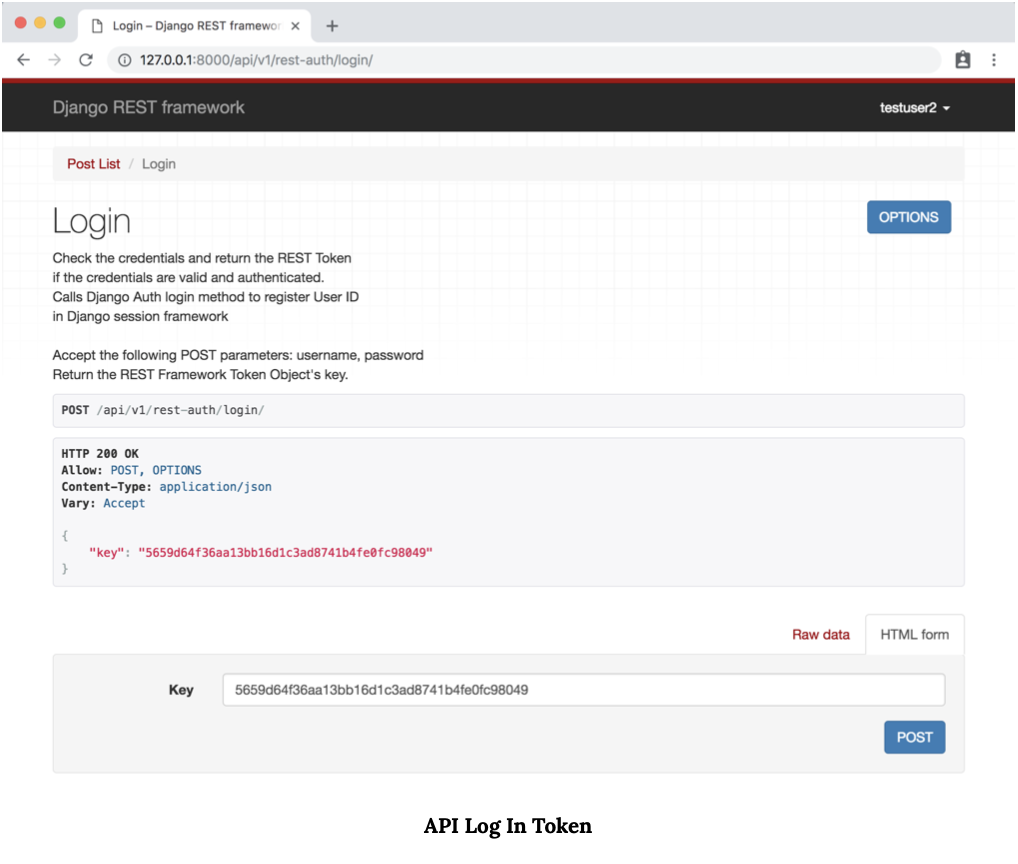

继续,让我们使用我们的新 testuser2 帐户登录。 打开 Web 浏览器,访问 http://127.0.0.1:8000/api/v1/rest-auth/login/。

输入我们的 testuser2 帐户的信息。 点击“ POST”按钮。

发生了两件事。 在右上角,我们的用户帐户 testuser2 可见,确认我们现在已登录。服务器还发送了带有令牌的 HTTP 响应。

在我们的前端框架中,我们需要在本地存储中或以cookie的形式在客户端上捕获并存储此令牌。 然后配置我们的应用程序,以便所有将来的请求都在标头中包含令牌,以作为认证用户的一种方式。

总结

首次使用 Web API 时,用户身份验证是最难掌握的领域之一。 没有整体结构的好处,作为开发人员,我们必须深入了解并适当配置我们的 HTTP 请求/响应周期。

Django REST Framework 对此过程提供了很多内置支持,包括内置 TokenAuthentication。 但是,开发人员必须自己配置其他区域,例如用户注册和专用的 url/ 视图。 因此,一种流行,强大且安全的方法是依靠第三方软件包 django-rest-auth 和 django-allauth 来最大程度地减少必须从头开始编写的代码量。

- 点赞

- 收藏

- 关注作者

评论(0)