【图像加密】基于matlab GUI彩色图像加密解密(带面板)【含Matlab源码 1231期】

一、图像加密简介

1 图像加密技术

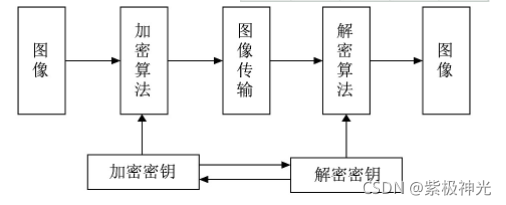

图像加密的特点是存储量大,占用内存大,占用频带宽,数据相互影响深,信息冗余度高等。其加密和解密的传输过程如图1所示。

图1 图像加密传输理论框图

1.1 置乱加密

置乱加密即用数学变换算法,将图像中像素点的位置移动或者使颜色的像素值发生改变,达到隐藏信息的目的。密钥就是图像加密中像素的排布方式,接收方接收到加密图像后,对密钥进行反运算即可恢复图像。

像素点的位置变换包括行打乱、列打乱、行和列的叠加打乱。以行打乱为例:在MATLAB中,将M×N大小的图像用imread函数导入并保存在矩阵中。使用randsample函数产生和矩阵行数相同的随机整数列,且返还到r中。将原图像矩阵的行向量打乱,在B中保存打乱后的矩阵即完成了加密过程。解密过程是在向量r中使用find函数找出1到m的元素位置并返还至向量i中,将加密的图像进行还原,完成解密。

列打乱和行打乱的原理一致,行和列叠加打乱则是将行打乱和列打乱结合起来对图像加密,从而达到更好的加密效果。

1.2 混沌加密

混沌加密按照维数可分为两类:一维混沌系统和高维混沌系统。本文是在一维混沌系统的基础上,采用Logistic映射生成混沌序列对图像进行加密。

混沌加密使用混沌系统生成混沌序列作为加密的密钥,并用此序列对图像加密,接收方在接收到加密图像后使用密钥对加密图像解密。

混沌映射是指一个从某个空间区域到其本身的连续函数。其中一维Logistic映射的公式如下:

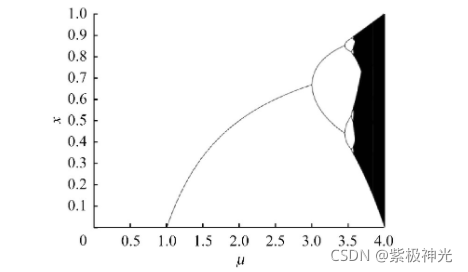

μ和x为Logistic映射的参数。图2所示的是Logistic映射的分岔图,横轴为μ(0≤μ≤4)。纵轴为x轴,x为初始值(0≤x≤1)。当μ在3.5699456到4间时,系统是混沌的。

将一幅M×N大小的图像用imread函数导入,确定Logistic系统的参数μ和初始值x;依据公式(1)构造混沌序列;例:任取图像中一点,以混沌序列构造密钥k(n),使用bitxor函数将该点产生的密钥按二进制异或操作得到加密后的像素值;同理对图像中每个像素点都依照公式完成加密,即得到加密后的图像。解密是加密的逆过程。

图2 Logistic映射的分岔图

1.3 灰度变换

灰度变换是对组成图像的所有值进行变换,达到图像加密的效果。

灰度变换原理:灰度直方图本来应用在数字图像的增强上,达到改变图像的视觉效果,实现图像加密的目的。灰度直方图为图像的灰度变换提供了思想来源。灰度变换实现方法:将图像中每个像素点的像素值都和某个数字异或,达到图像加密的效果。为了使图像的加密效果更加显著,还可以对图像中的灰度值采用密码学中算法来加密。只是在加密时,需要先将图像转换为灰度图像。

2 图像加密仿真

2.1 置乱加密仿真

选择信息量大、像素重复率低的一组图像,以及信息量小、像素重复率高的一组图像,分别进行行打乱、列打乱、行和列叠加打乱进行仿真。经过仿真效果对比得出:行打乱列打乱对信息量大、像素重复率低的图像加密效果好,对信息量小、像素重复率高的加密效果不理想;行和列叠加打乱对图像的加密效果更好。

2.2 混沌加密仿真

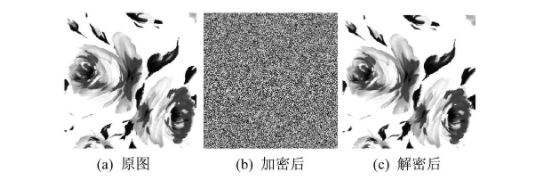

设图像的参数密钥分别为μ=4,x=0.2。由图3得出,混沌加密效果好,混沌加密时可以采用一次一加密的加密方式,变换系统的参数值产生大量不同密钥,提高加密效果,增加破解难度。混沌加密的优点是加密效果好,适用范围广。

图3 混沌加密仿真图

2.3 灰度变换仿真

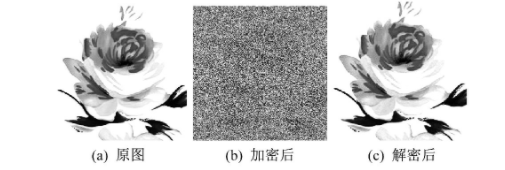

从图4得出,灰度变换加密可以有效地隐藏图像的信息,加密效果好。

图4 灰度变换仿真图

二、部分源代码

function varargout = ImageEncryptionGui(varargin)

gui_Singleton = 1;

gui_State = struct('gui_Name', mfilename, ...

'gui_Singleton', gui_Singleton, ...

'gui_OpeningFcn', @ImageEncryptionGui_OpeningFcn, ...

'gui_OutputFcn', @ImageEncryptionGui_OutputFcn, ...

'gui_LayoutFcn', [] , ...

'gui_Callback', []);

if nargin && ischar(varargin{1})

gui_State.gui_Callback = str2func(varargin{1});

end

if nargout

[varargout{1:nargout}] = gui_mainfcn(gui_State, varargin{:});

else

gui_mainfcn(gui_State, varargin{:});

end

function ImageEncryptionGui_OpeningFcn(hObject, eventdata, handles, varargin)

handles.output = hObject;

axes(handles.axes4)

BackGr = imread('douluodalu.jpg');

imshow(BackGr);

guidata(hObject, handles);

clear all;

clc;

global Img;

global EncImg;

global DecImg;

function varargout = ImageEncryptionGui_OutputFcn(hObject, eventdata, handles)

varargout{1} = handles.output;

function pushbutton1_Callback(hObject, eventdata, handles)

global Img;

global key;

X = uigetfile('*.jpg;*.tiff;*.ppm;*.pgm;*.png','pick a jpge file');

Img = imread(X);

axes(handles.axes1)

imshow(Img);

[n m k] = size(Img);

guidata(hObject, handles);

function pushbutton2_Callback(hObject, eventdata, handles)

global Img ;

global EncImg;

global key;

axes(handles.axes2)

imshow(EncImg);

imwrite(EncImg,'Encoded.jpg','jpg');

guidata(hObject, handles);

function pushbutton3_Callback(hObject, eventdata, handles)

global DecImg;

global EncImg;

global key;

DecImg = imageProcess(EncImg,key);

axes(handles.axes3);

imshow(DecImg);

imwrite(DecImg,'Decoded.jpg','jpg');

guidata(hObject, handles);

function [proImageOut] = imageProcess(ImgInp,key)

[n m k] = size(ImgInp);

% key =cell2mat(struct2cell( load('key5.mat')));

% key = keyGen(n*m);

for ind = 1 : m

Fkey(:,ind) = key((1+(ind-1)*n) : (((ind-1)*n)+n));

end

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- 41

- 42

- 43

- 44

- 45

- 46

- 47

- 48

- 49

- 50

- 51

- 52

- 53

- 54

- 55

- 56

- 57

- 58

- 59

- 60

- 61

- 62

- 63

- 64

- 65

- 66

- 67

- 68

- 69

- 70

- 71

- 72

- 73

- 74

- 75

- 76

- 77

- 78

- 79

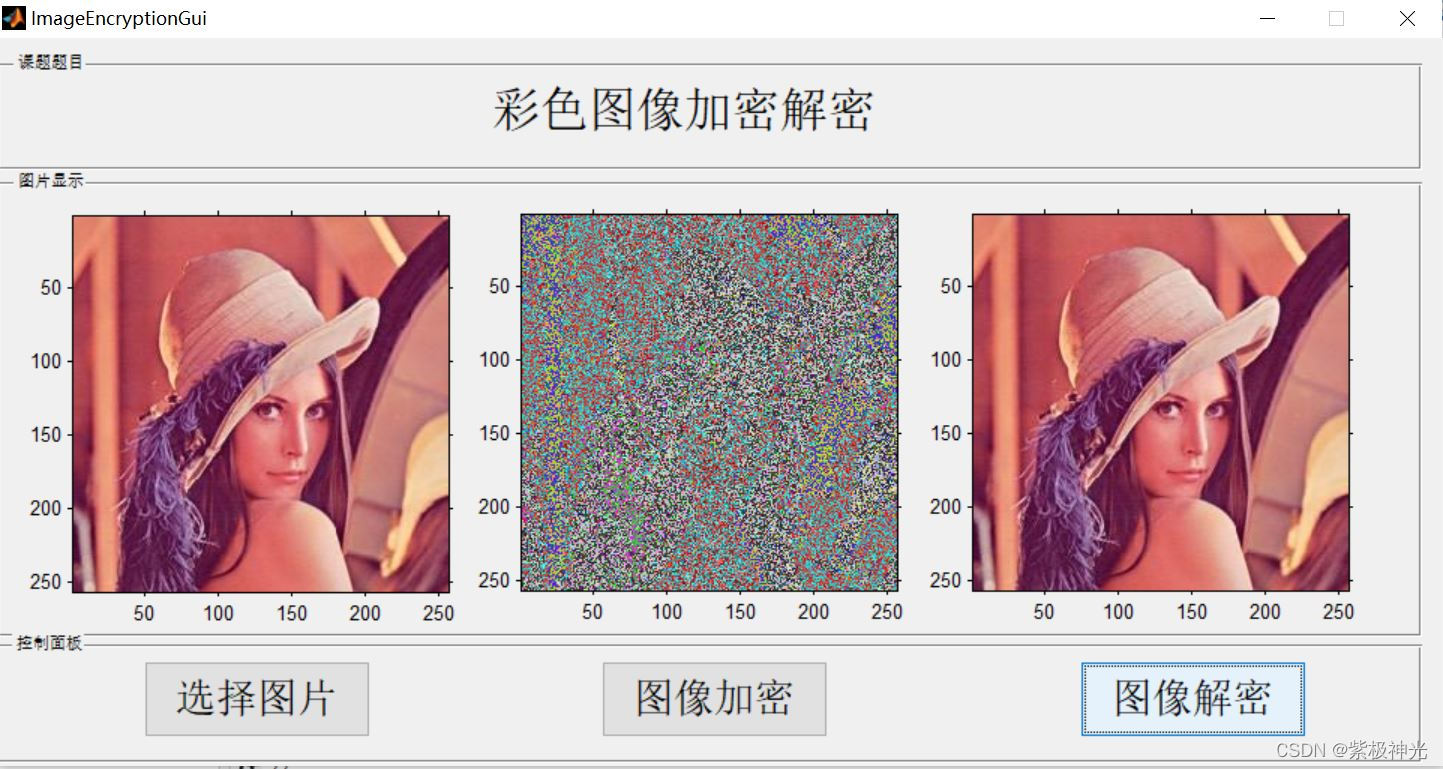

三、运行结果

四、matlab版本及参考文献

1 matlab版本

2014a

2 参考文献

[1] 蔡利梅.MATLAB图像处理——理论、算法与实例分析[M].清华大学出版社,2020.

[2]杨丹,赵海滨,龙哲.MATLAB图像处理实例详解[M].清华大学出版社,2013.

[3]周品.MATLAB图像处理与图形用户界面设计[M].清华大学出版社,2013.

[4]刘成龙.精通MATLAB图像处理[M].清华大学出版社,2015.

[5]梁东云,吴晓云,刘萌.基于MATLAB的数字图像加密研究[J].系统仿真技术. 2020,16(04)

文章来源: qq912100926.blog.csdn.net,作者:海神之光,版权归原作者所有,如需转载,请联系作者。

原文链接:qq912100926.blog.csdn.net/article/details/121321136

- 点赞

- 收藏

- 关注作者

评论(0)