【愚公系列】2022年03月 文件上传渗透测试之绕过白名单检查实现文件上传04

【摘要】 一、文件上传渗透测试之绕过白名单检查实现文件上传04任务描述:本关考察CVE-2015-2348,move_uploaded_file() 00截断,上传webshell同时自定义保存名称,上传成功后用菜刀连接。点击右上方‘显示源码’,根据源码提示进行文件上传:发现move_uploaded_file()函数中的$img_path是由post参数save_name控制的,可以在save_n...

一、文件上传渗透测试之绕过白名单检查实现文件上传04

任务描述:本关考察CVE-2015-2348,move_uploaded_file() 00截断,上传webshell同时自定义保存名称,上传成功后用菜刀连接。

-

点击右上方‘显示源码’,根据源码提示进行文件上传:

发现move_uploaded_file()函数中的$img_path是由post参数save_name控制的,可以在save_name中利用00截断进行绕过。 -

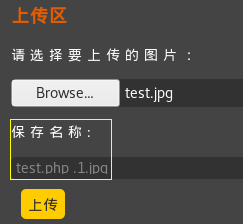

上传test.jpg并使用burpsuite抓包:

保存名称修改为‘test.php+空格.1.jpg’,点击‘上传’; -

在‘Hex’中将20(表示php后的那个空格)改为00,然后点击‘go’查看响应内容:

最终上传的是test.php文件。 -

通过菜刀连接webshell:

【声明】本内容来自华为云开发者社区博主,不代表华为云及华为云开发者社区的观点和立场。转载时必须标注文章的来源(华为云社区)、文章链接、文章作者等基本信息,否则作者和本社区有权追究责任。如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)