36氪acw_sc__v2

【摘要】

本文案例内容是对36氪cookies中的acw_sc__v2参数分析和还原。 案例地址:https://36kr.com/search/articles/Lx

声明:文章内容仅供参考学习,如有侵权...

本文案例内容是对36氪cookies中的acw_sc__v2参数分析和还原。

案例地址:https://36kr.com/search/articles/Lx

声明:文章内容仅供参考学习,如有侵权请联系作者进行删除。

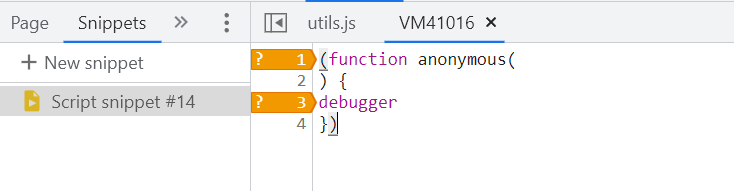

pass掉debugger后可以调试,不过代码比较简单,所以直接静态分析了。

流程分析

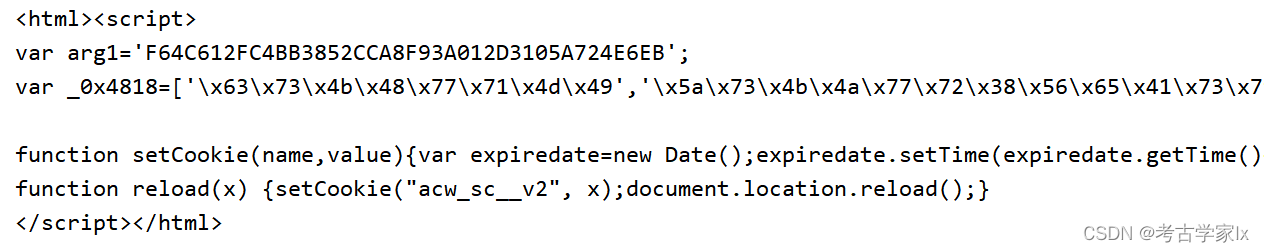

第一次请求的结果,返回了setCookie,acw_sc__v2

把Js扣出来格式化后可以清晰的看出来,经典的OB混淆。

通过在线解混淆工具处理一遍。

Js内容如下

文章来源: blog.csdn.net,作者:考古学家lx,版权归原作者所有,如需转载,请联系作者。

原文链接:blog.csdn.net/weixin_43582101/article/details/123684425

【版权声明】本文为华为云社区用户转载文章,如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)