5G NPN 行业专网 — 解决方案

目录

5G 行业专网面临的挑战

5G 行业专网面临的挑战:

-

仅支持 toB 应用、未考虑 toC 的个人用户需求:toC 个人用户,特别是管理人员、移动办公人员以及外勤人员等,均对行业专网业务访问有强烈的需求,希望利用 5G 网络广域覆盖的特性以及个人手机终端的便捷性,突破生产办公的地域限制。如:工厂的管理人员希望通过个人手机安全访问内网应用,获取生产状态统计报表及分析图表,随时监测工厂生产及运营状态。

-

部分行业应用场景需要终端具备同时访问内网、公网的功能,而且可以针对局域或广域的不同场景设置不同的访问策略:比如银行的业务办理 PAD,既需要访问内网,提供相关金融服务办理,又需要访问互联网为客户提供相关资讯查询,而且希望能随身携带,方便在外场各临时业务点随时提供服务。此外,针对终端所处的不同位置,企业希望能设置不同的访问策略,比如某些终端仅在进入园区内部时可以访问内网,离开园区后无法访问。

结合上述 5G 行业专网市场发展的需要,5G行业专网需要尽快融合 toC 个人用户业务需求,并能从架构上支撑不同客户差异化业务场景的定制网络需求。

从上述需求分析可以看出,目前对 5G 行业专网能力的主要需求包括三大维度:

-

toB、toC:同时具备支持 toB 行业终端和 toC 手机用户访问的能力,且对于 toC 手机用户可以做到不换卡、不换号,无感知访问内网或公网。

-

内网、公网:同时具备访问内网和公网的能力,并能根据实际需求制定不同的访问策略。

-

局域、广域:同时具备局域和广域业务访问的能力,并能针对不同区域、不同类型用户设置与位置相关的访问策略。

5G 行业专网解决方案

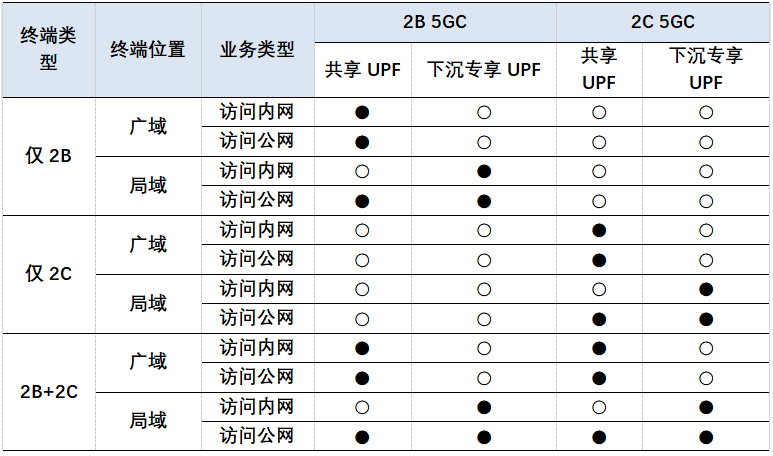

通过引入 ULCL 技术,融合 DNN 配置、网络切片等 5G 关键能力,针对行业应用 3 个维度的需求,可以组合形成行业专网的多种解决方案,适应不同行业的不同应用场景。

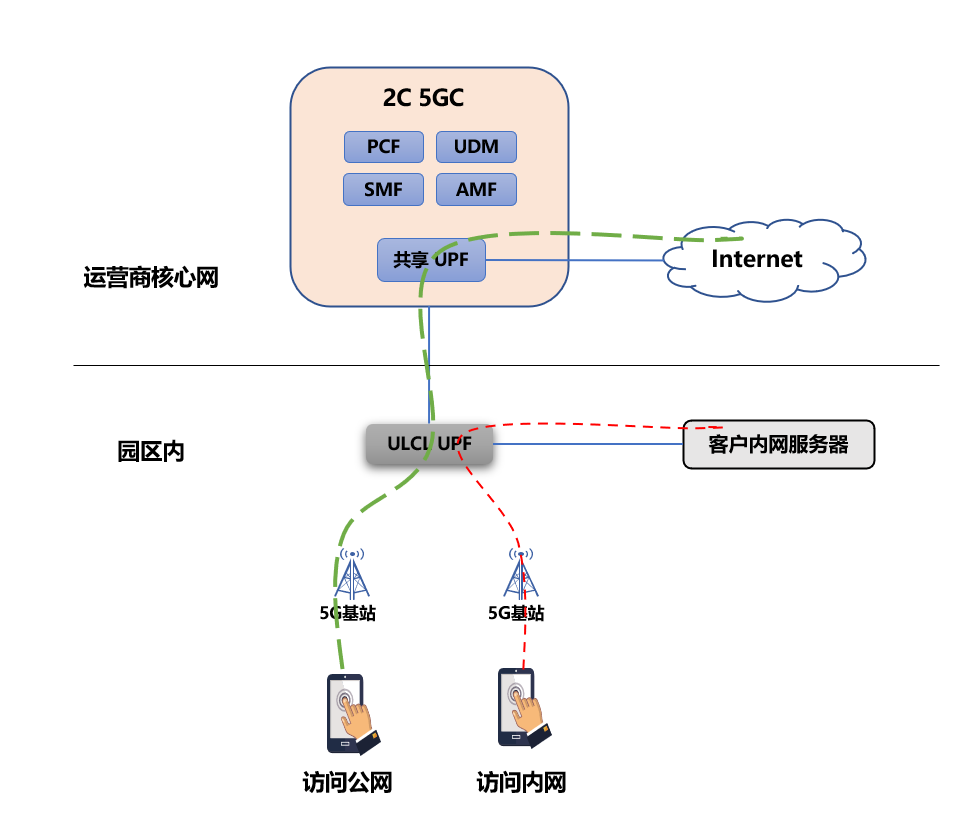

场景 1:toC 个人用户在局域能同时访问内网和公网

场景需求:主要满足系统办公、内网资源访问等需求,典型的应用场景包括:学校校园网、政务办公、园区移动办公等,用户可以通过个人手机终端同时访问内网和公网。

网络设计:由于业务访问一般限制在局部区域,且内网服务器等资源均部署在该区域内部。为了方便资源访问,实现数据不出场的安全保障,该类场景建议在 toC 的核心网下,部署下沉式 UPF 设备至区域内网服务器资源附近,通过 UPF 的 N6 接口连接内网服务器。无线网部分,打通覆盖该区域的基站与下沉 UPF 的连接,通过配置特定的 DNN,组成局部区域的行业专网。

在园区内下沉建设具备 ULCL 功能的 UPF,连接基于大区 toC 5GC 控制面。核心网侧在 PCF 配置预定义规则,基于 TAC 进行触发,触发后下发相关规则给 SMF。SMF 根据 ULCL 需求部署本地分流策略特性。UPF 上需配置针对局域内网服务器 IP 的分流策略。

业务访问路径:对于专网用户,在专网部署的局部区域内,访问内网时,通过 ULCL UPF 分流,由 N6 口转发到内网本地服务器,如离开专网部署区域,无法访问内网资源;在专网部署的局部区域内,若网络感知业务类型为公网访问,则将业务数据引导到公网共享 UPF,再通过该 UPF 连接 Internet 进行上网。离开专网部署区域,与普通用户访问公网策略一致。

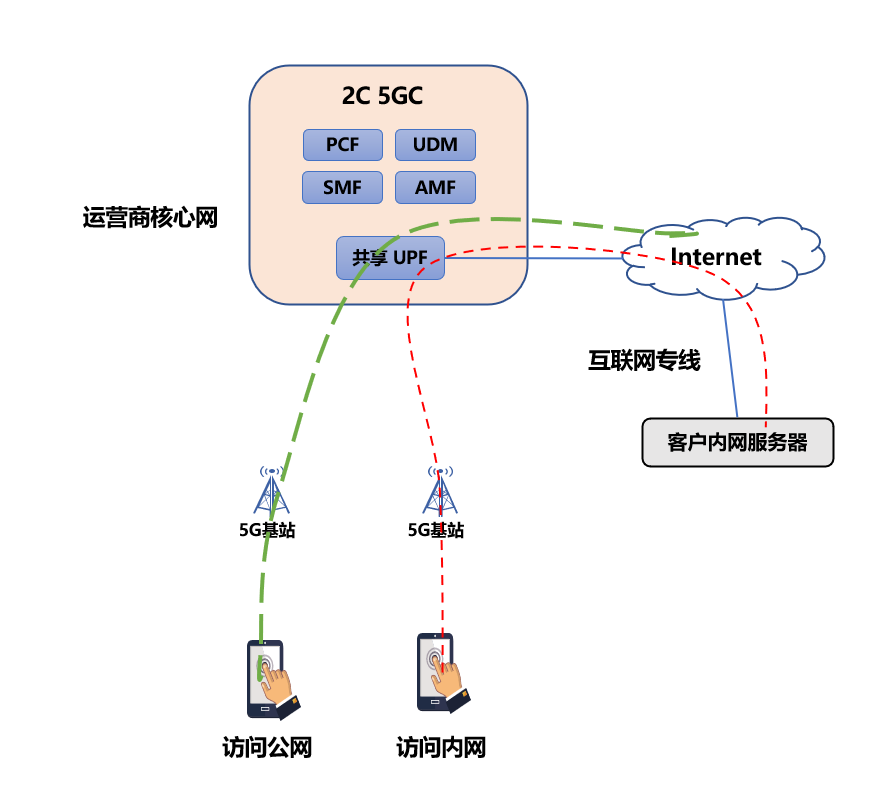

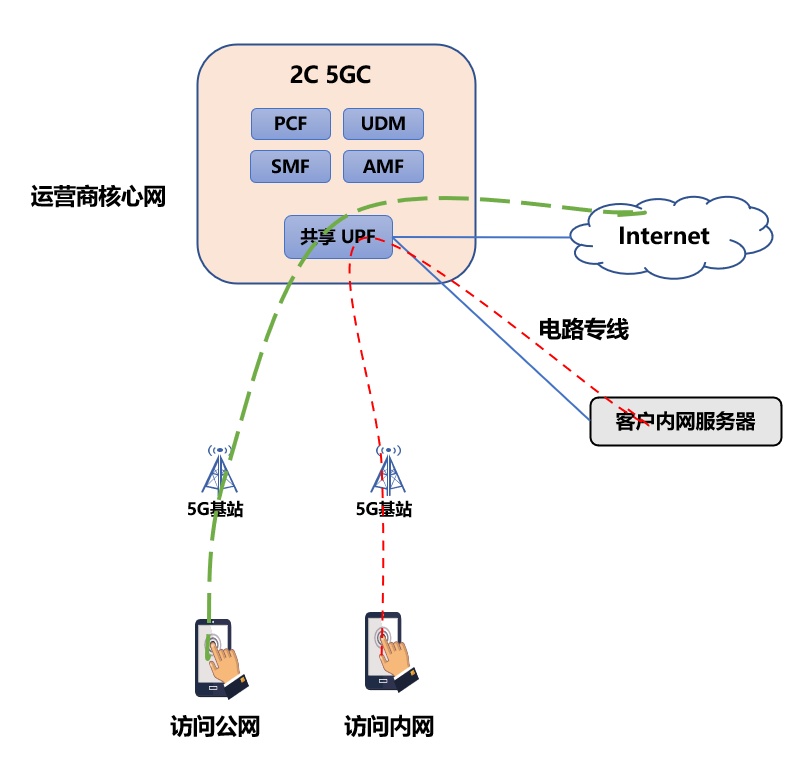

场景 2:toC 个人用户在广域能同时访问内网和公网

场景需求:主要用于远程办公、外勤办公、外勤执法、银行外场营销等需求,本场景与场景 1 的差别是 toC 专网用户的活动范围更广,通常是整个地市。由于活动区域较广,出于安全性考虑,一般对内网仅能访问部分非敏感数据,本场景如需使用更高敏感等级的数据或者业务,可以通过叠加二次安全认证、专用加密传输通道等方式实现。

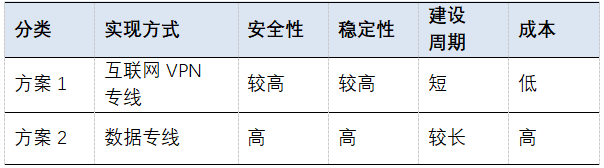

网络设计:考虑到用户在广域范围,可通过 toC 核心网共享 UPF 的出口连接客户内网服务器公网出口。共享 UPF 与客户内网服务器通常有两种连接方式。

业务访问路径:对于专网用户,其访问内网时,根据内网业务访问需求,5G 网络判别将业务指向 toC 共享 UPF,并通过与客户内网服务器连接的数据通道,对内网数据进行访问;访问公网则通过 toC 共享 UPF 连接 Internet 进行上网,与普通用户访问公网策略一致。

对于普通用户,无访问内网权限,在所有区域均无法访问专网资源;访问公网则接入大网 toC 共享 UPF,再连接到 Internet 上网,按常规方式访问公网资源。

方案 1

通过互联网 VPN 专线的方式,建立到客户内网服务器的逻辑安全通道。

采用大网 toC 共享 UPF,基于大区 toC 5GC 控制面,使用公共 DNN。通过 VPN 方式建立与客户内网服务器公网出口的逻辑通道。需要访问内网业务时,通过 toC 共享 UPF 分流到 VPN 通道,建立与客户内网的连接。

方案 2

直接通过数据专线的方式连接,直连客户内网服务器。

同样采用大网 toC 共享 UPF,基于大区 toC 5GC 控制面,使用公共 DNN。通过数据专线建立与客户内网服务器公网出口的逻辑通道。需要访问内网业务,通过 toC 共享 UPF 分流到数据专线接口,建立与客户内网的连接。

- 方案 1 布网流程短,链路租用费用低,但速度保障难度高、安全性相对弱。

- 方案 2 由于通过数据专线直连,数据安全性高,网络传输速度稳定可靠,但建网周期较长,成本相对较高。

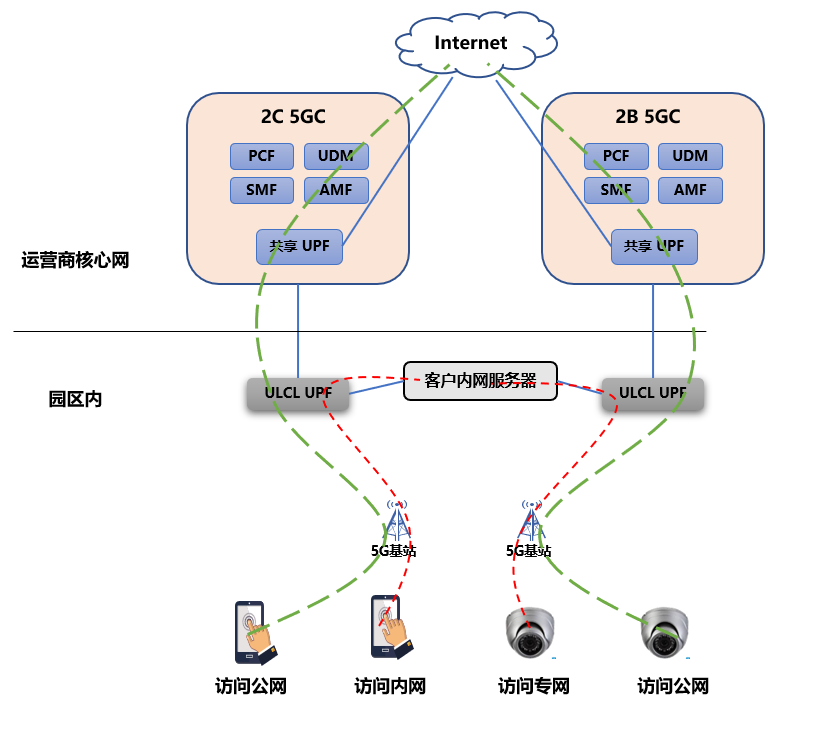

场景 3:toB、toC 专网用户在局域同时访问内网、公网

场景需求:本场景为局域范围内 toB、toC 混合应用需求组网最复杂的应用场景,融合了原有 toB 行业专网以及本文场景 1 的需求,是目前 5G 行业专网主要的应用方向。其中 toB 终端采用专网 SIM 卡,主要业务需求为内网连接,建立客户内网的无线延伸网络。部分 toB 终端或者个别业务有需要访问公网,此时需要建立公网访问通道。除了 toB 需求之外,还要建立 toC 行业用户对内网业务的访问。

网络设计:本场景与场景 1 业务需求类似,主要差别需要同时满足 toB 和 toC 业务需求,考虑到两种业务特性及应用场景的不同,建议同时下沉部署 toB 及 toC UPF 各一套,分别承载 toB、toC 的业务。两套 UPF 均在本地连接客户内网服务器,实现业务快捷访问及数据安全不出场。toB、toC 两类用户及业务分别通过不同的 UPF 以及两套不同的 5GC 核心网进行业务连接,可以根据不同类型用户及业务需求的差异,有针对性地对两套网络进行专项优化。

本方案 toC 部分,在园区内下沉建设具备 ULCL 功能的 UPF,连接基于大区 toC 5GC 控制面。toB 部分,通过下沉专享型 UPF,建立 UPF 与本地内网服务的连接通道,形成局域 toB 专网。toC 和 toB 同时连接内网服务器,实现两个网络的互联互通,toC 个人客户与 toB 物联网终端数据基于内网服务平台实现信息交互,满足网络融合访问的需求。

业务访问路径:对于专网用户,在专网部署的局部区域内,专网用户访问内网的需求,需要通过 ULCL 分流,由 N6 口转发到内网本地服务器。离开专网部署区域,无法访问内网资源;在专网部署的局部区域内,若网络感知业务类型为公网访问,则将业务数据引导到公网共享 UPF,再通过该 UPF 连接 Internet 进行上网。离开专网部署区域,与普通用户访问公网策略一致。

对于普通用户,无内网权限,在所有区域均无法访问专网资源;访问公网时需接入大网共享 UPF,再连接到 Internet 上网,按常规方式访问公网资源。

对于 toB 专网终端,如需要访问内网,则需在专网部署的局部区域内,通过配置特定 DNN,由 N6 口转发到内网本地服务器。离开专网部署区域,无法访问内网资源;

在专网部署的局部区域内,若网络感知业务类型为公网访问,将业务数据引导到公网共享 UPF,再通过该 UPF 连接 Internet 进行上网。离开专网部署区域,则无法访问公网。

文章来源: is-cloud.blog.csdn.net,作者:范桂飓,版权归原作者所有,如需转载,请联系作者。

原文链接:is-cloud.blog.csdn.net/article/details/123364583

- 点赞

- 收藏

- 关注作者

评论(0)