DVWA-CSRF-low级别

【摘要】

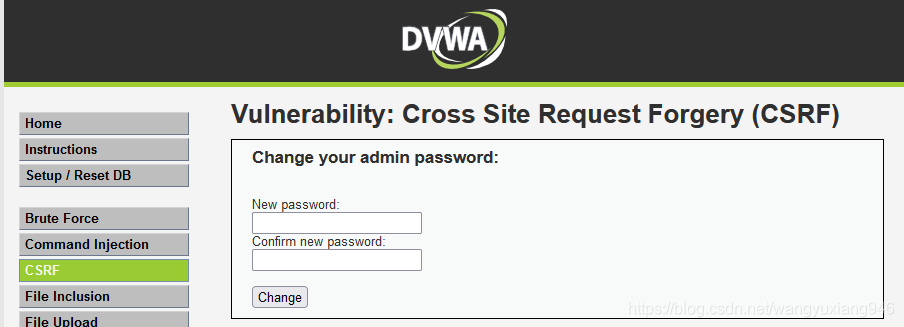

这是一个修改密码的页面 , 输入两次相同的密码即可修改密码 , 我们先看源码 , 获取了输入框的密码后 , 从Cookie中获取了当前登录的用户名 , 就直接修改密码 , 修改之前并没有验证用户身份 , 也就是说 , 只要Cookie中存在登录的用户 , 就可以修改登录用户的密码

它是GET请求...

这是一个修改密码的页面 , 输入两次相同的密码即可修改密码 , 我们先看源码 , 获取了输入框的密码后 , 从Cookie中获取了当前登录的用户名 , 就直接修改密码 , 修改之前并没有验证用户身份 , 也就是说 , 只要Cookie中存在登录的用户 , 就可以修改登录用户的密码

![]()

![]()

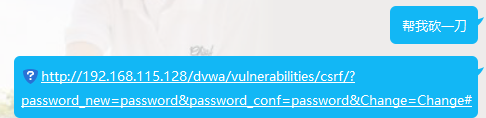

它是GET请求提交的 , 提交的请求长这个样子

-

http://192.168.115.128/dvwa/vulnerabilities/csrf/

-

?password_new=123456&password_conf=123456&Change=Change#

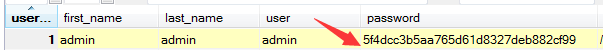

密码加密后是这个样子

![]()

每个人修改密码的链接都是这个格式 , 这几个参数 , 现在我们复制这个链接 , 让另一个用户点击链接 , 把密码修改为我们想要的密码

用户点击以后 , 只要cookie中存在登录信息 , 密码就会被修改

文章来源: blog.csdn.net,作者:士别三日wyx,版权归原作者所有,如需转载,请联系作者。

原文链接:blog.csdn.net/wangyuxiang946/article/details/118676921

【版权声明】本文为华为云社区用户转载文章,如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)