SQLi LABS Less-27a

第27关使用GET请求提交参数,在url地址栏中构造payload即可

后端源码中过滤了/*,--,#,空格,select,union,需要考虑一下怎么绕过这些规则

![]()

![]()

![]()

由于源码中过滤了--和#等注释,而且在id两边拼接了双引号,我们可以考虑不使用注释,而是使用双引号闭合来确保SQL语法的正确性,从而实现绕过

针对空格的过滤,我们可以使用括号()来替代空格

至于select和union等关键字的过滤,由于其没有严格过滤大小写,我们可以使用大小写来绕过

先在url中输入 1"and"1,参数拼接到SQL中会变成下面这样

![]()

and后面的"1"会被转换成true,是SQL恒成立,正常查询处用户信息,从而显示在页面中

接下来输入 1"and"0,参数拼接到SQL中是下面这个样子

![]()

and后面的"0"会转换成false,使SQL恒不成立,查询不出用户信息导致页面空显示

用户输入的参数可以是SQL恒成立或恒不成立,从而控制SQL的执行结果,也就意味着存在SQL注入,注入点为双引号字符型注入,由于报错信息被写死了,这一关可以使用布尔盲注

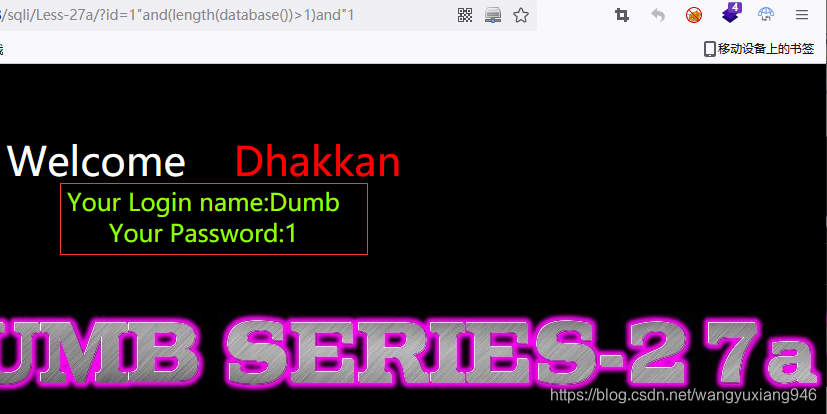

1"and(length(database())>1)and"1

页面正常显示信息说明条件成立,由此可以判断出数据库的长度大于1

依次增加长度到8时,页面空显示,意味着条件不成立,也就是说数据库的长度是8

1"and(length(database())>8)and"1

文章来源: blog.csdn.net,作者:士别三日wyx,版权归原作者所有,如需转载,请联系作者。

原文链接:blog.csdn.net/wangyuxiang946/article/details/119720685

- 点赞

- 收藏

- 关注作者

评论(0)