PHPInfo()信息泄漏在渗透测试中算是低危漏洞,但怎么进一步利用呢?我自己也稀里糊涂就tm离谱。

这种情况在漏洞扫描及渗透测试中经常遇到就是不知道怎么利用,找了网上很多文章都感觉说的不清不楚,自己没怎么看明白。今天我自己就总结一下。

综合利用

这些信息泄露配合一些其它漏洞将有可能导致系统被渗透和提权。

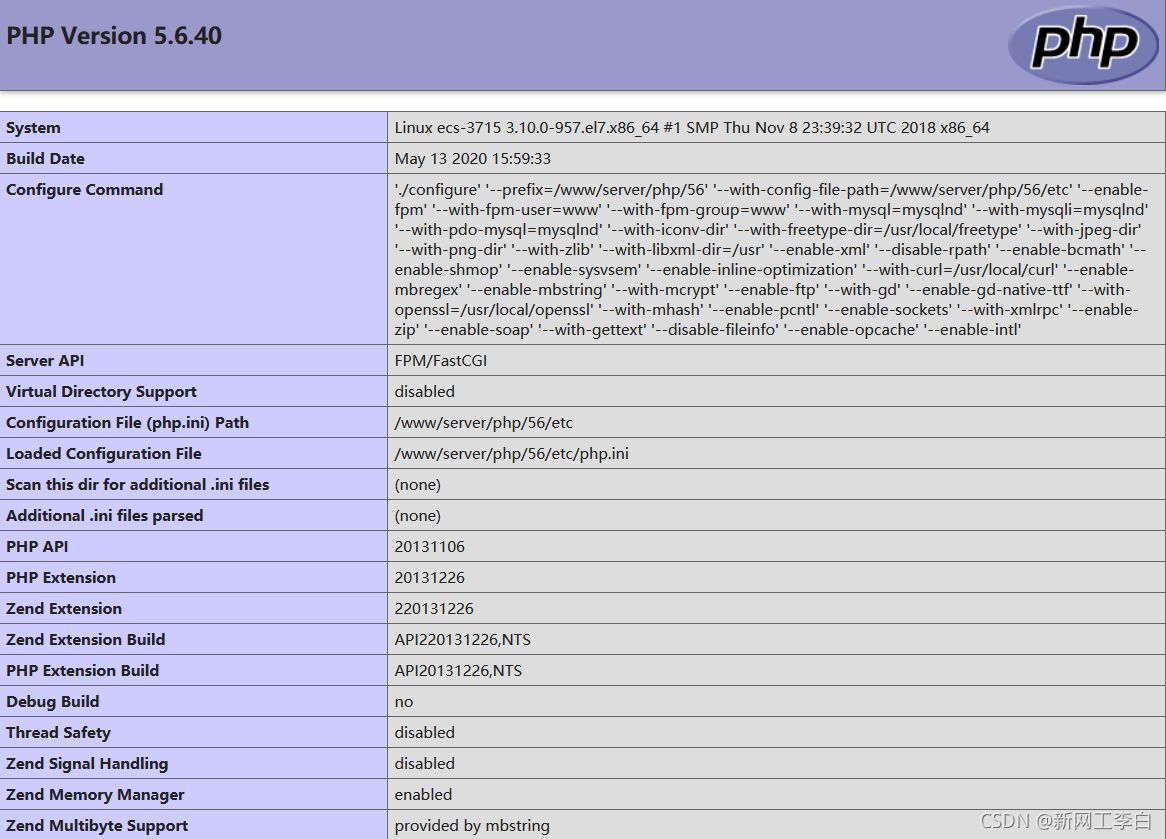

查看phpinfo函数暴露出来的有用信息

1、查看操作系统为Windows还是Linux

2、查看服务器类型并按照类型和版本查找已经爆出来的漏洞综合利用

3、查看网站默认路径:D:/WWW 通过mssql或者mysql直接导入一句话需要知道网站真实路径,这个出来就很好办了。

查看泄露文件

操,我不会总结了,自己也没思路了。看别人总结的。

https://blog.51cto.com/z2ppp/2063173

- 1

评论(0)