【愚公系列】2021年11月 攻防世界-进阶题-MISC-060(互相伤害)

【摘要】 一、互相伤害题目链接:https://adworld.xctf.org.cn/task/task_list?type=misc&number=1&grade=1&page=4 二、答题步骤 1.file 2.wireshark追踪了下TCP流,发现存有多张图片利用导出http对象,将所有图片导出扫码得到根据U2FsdGVkX1猜测是aes加密,图片上也说了是aes加密,利用图片上提供的信息...

一、互相伤害

题目链接:https://adworld.xctf.org.cn/task/task_list?type=misc&number=1&grade=1&page=4

二、答题步骤

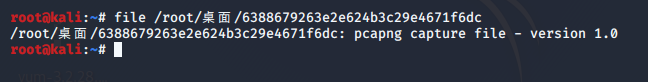

1.file

2.wireshark

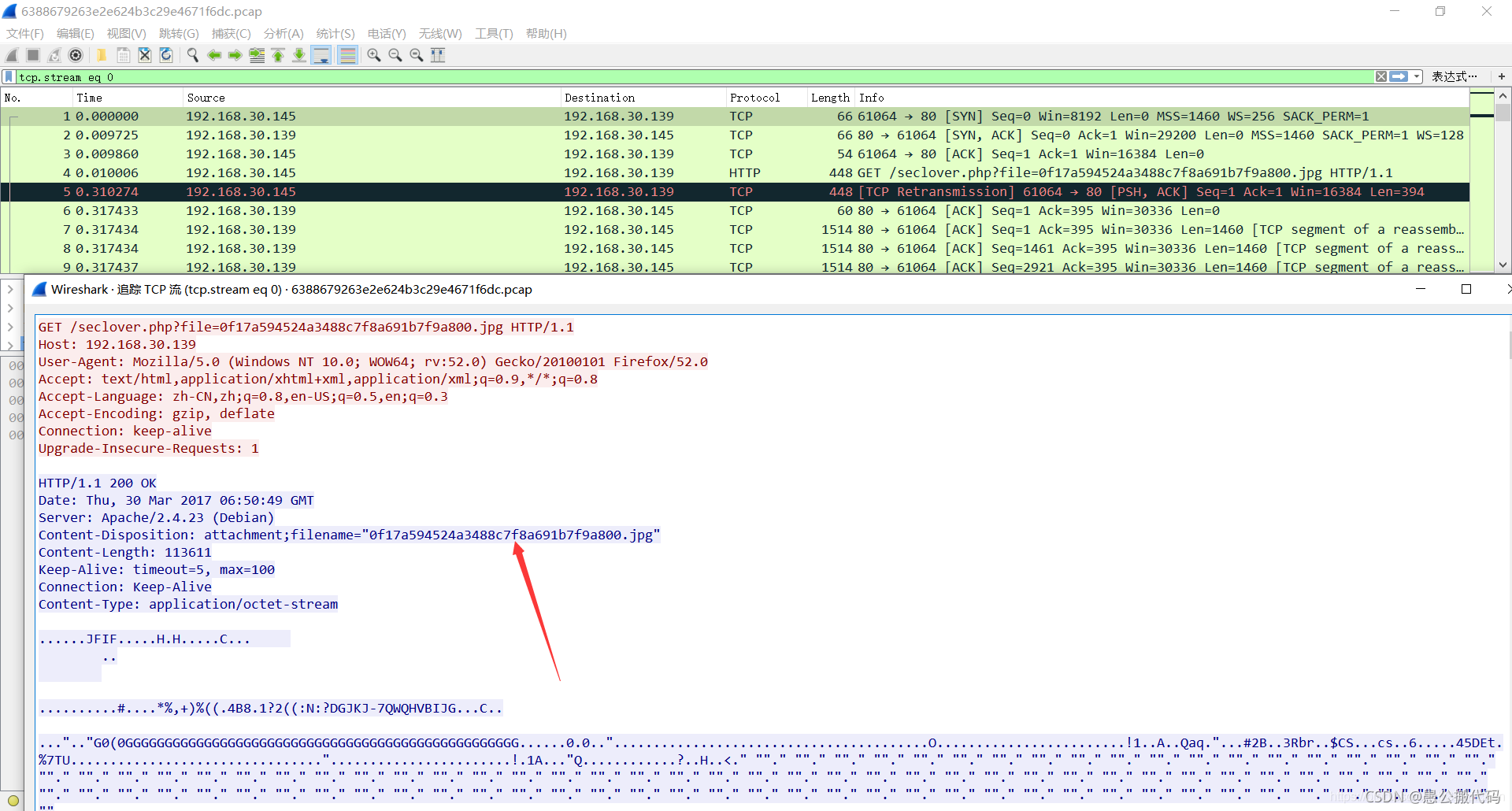

追踪了下TCP流,发现存有多张图片

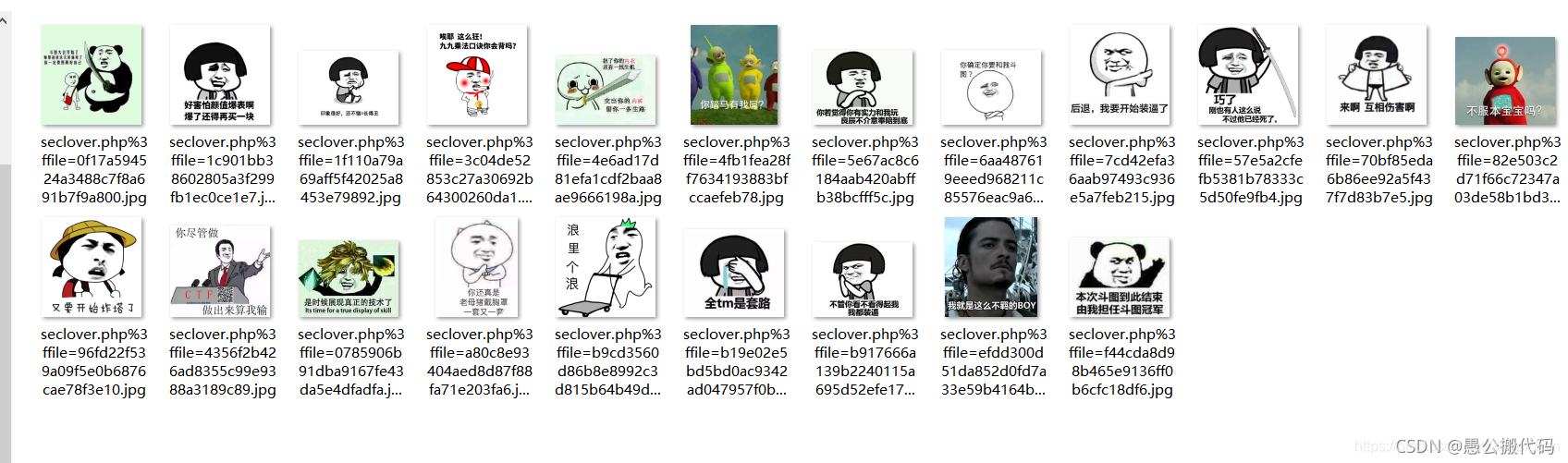

利用导出http对象,将所有图片导出

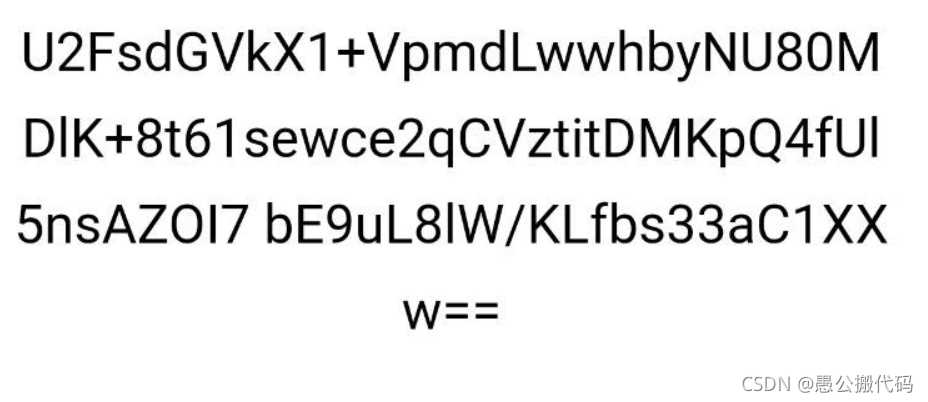

扫码得到

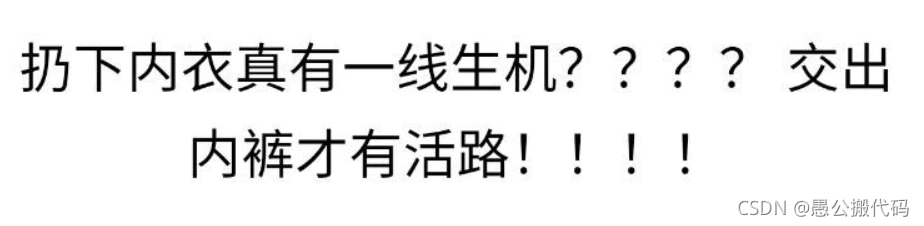

根据U2FsdGVkX1猜测是aes加密,图片上也说了是aes加密,利用图片上提供的信息:CTF,作为密码进行解密

先去找一下其他图片看看有没有什么隐藏内容,发现图片有压缩格式,改后缀为zip,里面有一张二维码

继续去找图片发现和二维码内容一样的图片,更改为zip格式,打开后发现是加密的。

输入刚才解出来的字符串,解开压缩文件

扫描中间二维码得到flag:flag{97d1-0867-2dc1-8926-144c-bc8a-4d4a-3758}

总结

- file

- wireshark

- 二维码

【声明】本内容来自华为云开发者社区博主,不代表华为云及华为云开发者社区的观点和立场。转载时必须标注文章的来源(华为云社区)、文章链接、文章作者等基本信息,否则作者和本社区有权追究责任。如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)