【物联网】28.物联网开发 - 安全性

安全性设计

随着物联网的普及,人们开始担心能否保证其安全性。就物联网服务来说,有各种各样的设备要连接到网络,因此也就大大增加了遭到外部攻击的风险,比如联网的监控摄像头被黑导致影像被盗,或是系统被当成攻击其他系统的垫脚石等,诸如此类的事例皆有发生。国外还有过组装汽车的控制系统因感染病毒而瘫痪的事例。

在开发物联网服务系统的初始阶段,开发者们为了验证效果,容易把精力放在操作的实现上,而忽视安全性问题。后来再想要实施安全措施的时候,就会发生成本方面的问题所导致的措施做得不到位的情况。而且设备原本在封闭的环境下运行,一旦把这样的设备连接到网络,就会面临想象不到的安全风险。因此为了提高物联网服务的安全品质,大家需要从设计阶段就着手推进安全性设计。

风险分析

安全性设计的第一步是风险分析。关于风险分析的详细内容,相关的专业书都有提到,这里就不再赘述。大家只要明白风险分析中要做的就是明确要守护的资产和会存在的威胁,根据不同的威胁来决定什么更重要,以及要先做什么。

多层防御

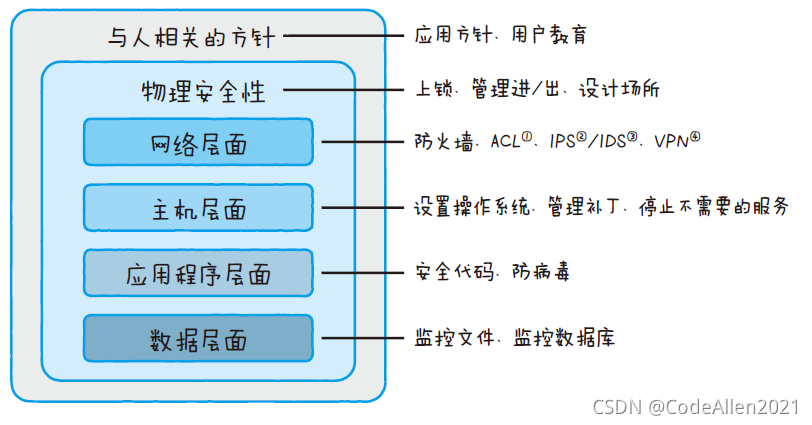

在风险分析之后,就该针对预想到的威胁讨论安全性对策了。这个时候的重点就是多层防御这一思路。

多层防御指的是在多个层面执行安全性对策,即使一个层面被破坏了,也能在别的层面上守住。例如给主机安装最新版本的补丁以预防漏洞,这样即使防火墙被侵入了,也能降低主机被人占据的风险,即使有人通过非法访问盗走了文件,也能通过加密手段让对方无法读取文件内容,如此一来,我们就能从整体上提升安全性。

多层防御不仅是一种针对应用程序和操作系统等软件的对策,在进行安全性设计时它还包含上锁管理和应用方针等物理层面和人为层面的措施。在物联网系统中,系统分散在设备端和中心端,而且设备端通常在管理者平时接触不到的地方运行,因此就需要按照多层防御的思路从设备端和中心端以及它们的交汇点来提高安全品质。

下面我们将按照下列各项要素,来说明物联网系统独有的安全对策。

● 保护设备

● 保护服务器端系统

● 保护所采集数据的隐私

保护设备

在设备管理方面,因为多数设备都放在管理者平时接触不到的地方,所以基本上会采用提高设备自身安全品质的方法。

管理互联网网关终端时,有一个地方尤其需要注意。因为是通过互联网网关与物联网系统进行通信,所以网关终端可能会存有传感器的认证信息或应用程序的信息等。在设备安全方面,从预防、检测和应用的角度出发,可以采用以下的安全性对策。

预防

从物理性对策的角度来说,为了预防盗窃以及第三者进行物理访问,首先应该研究设备的设置场所。因为设备体积小,容易携带,所以被偷窃的危险性很高,可是又很难一台台地去检测设备有没有被偷走。因此需要尽量把设备设置在只有管理者才能接触到的地方。

从设备内部对策的角度来说,想对付外部来的攻击,就得停止不需要的服务,执行防火墙设置,用白名单的形式只允许那些我们所需的通信。近年来出现了很多以Linux 为基础的网关设备,这些产品开发简单,但相对地也就能轻易地给这些产品安装任意的软件。这样一来开发者可能会自行装入测试工具,在不知不觉中就启动了不需要的服务。只是在验证时启动FTP 和SSH 也就算了,万一这些服务被公开给外界了,那么就会非常危险。建议大家还是确认一下,看看在正式环境下是否是

只启动了所需的服务。

除此之外,为了不让人简简单单就能登录上终端,最好通过ID 或密码等方式进行登录认证。

检测

万一发生了非法访问或是数据遭到他人篡改,我们就需要对这些情况进行检测。关于非法访问的检测,大家可以通过检测来自外部网络的通信来发现非法访问或疑似攻击的通信,从而发出警报。

关于数据篡改方面有一个具体的解决办法,即信任传递(transitive trust)。这个方法就是在接通机器电源后对机器进行确认,确认机器是否按照设计者设想的状态而运行。从最值得信赖的起点开始,按照“BIOS →引导加载程序→操作系统→应用程序”的传递顺序来测量组件,进行有效性认证。

应用

人们每天都会发现软件内部隐藏的漏洞。也就是说,即使发布了一个在安全性对策上面面俱到的设备终端,其安全品质也会日益低下。

例如在2014 年4 月,密码库OpenSSL 就被黑客挖出了一个软件漏洞。凡是使用OpenSSL 库的进程,其存储内容都存在被泄露的危险,好在人们迅速采取了措施。因此,定期修复漏洞来维持安全性品质就变得至关重要。此外,万一不小心泄露了登录用的ID 或密码,应该赶紧着手更改,为此需要事先确定更改ID 和密码的顺序。

话虽这么讲,设备数量多,离得又远,一台一台地更新设备的软件和设备的设置是非常累人的,所以下面的部分将讲解如何远程应用网关设备。

保护服务器端系统

要想保护服务器端系统,除了对一般的业务和信息系统实施安全性对策以外,还需要针对因连接设备而引发的安全风险来制定对策。在这里就为大家讲解一下物联网系统独有的安全性对策,即网关终端认证及数据流量控制。

- 网关设备的认证

- 数据流量的监测和制约

保护所采集数据的隐私

像温度信息和电力数据等这类传感器数据,单独来用意义不大,不过要是通过跟个人信息和测量位置挂钩,再进行数据分析,那么它们的存在意义就不仅仅是传感器数据这么简单了。

- 在信道上进行数据隐藏

- 保护所感测数据的隐私

文章来源: allen5g.blog.csdn.net,作者:CodeAllen2021,版权归原作者所有,如需转载,请联系作者。

原文链接:allen5g.blog.csdn.net/article/details/121219859

- 点赞

- 收藏

- 关注作者

评论(0)