2021-08-21 网安实验-Wireshark数据抓包分析之ARP协议

【摘要】

实验步骤一

ARP协议属于TCP/IP协议族中的底层协议,与常见的应用层协议不同,其了解程度不是很广泛,要掌握ARP协议,需要先了解其常用命令,通过宏观的命令来知道其功能,在深层次分析其协议报文。为了更...

实验步骤一

ARP协议属于TCP/IP协议族中的底层协议,与常见的应用层协议不同,其了解程度不是很广泛,要掌握ARP协议,需要先了解其常用命令,通过宏观的命令来知道其功能,在深层次分析其协议报文。为了更好的理解上述核心原理,本实验的步骤如下:

1. 通过使用Netsh和ARP命令来绑定IP和MAC地址。

2. 在测试环境使用Wireshark抓取ARP数据包。

3. 详细分析ARP请求包和ARP应答包。

任务描述:使用Netsh和ARP命令来绑定IP和MAC地址。

1、使用netsh绑定IP和MAC地址

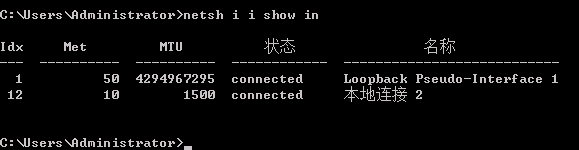

(1)查看接口的Idx号。执行命令如下所示:

从输出的结果中可以看到本地连接的Idx为12,Idx号将用在下面命令neighbors后面。

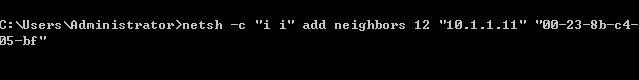

(2)添加IP-MAC地址绑定。执行命令如下所示:

执行以上命令没有任何输出信息。 注意,此处需要使用管理员权限!

(3)使用arp -a查看绑定的ARP条目。执行命令如下所示:

文章来源: codeboy.blog.csdn.net,作者:愚公搬代码,版权归原作者所有,如需转载,请联系作者。

原文链接:codeboy.blog.csdn.net/article/details/119834177

【版权声明】本文为华为云社区用户转载文章,如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)