2021-09-01 网安实验-SQL注入-绕过函数过滤

【摘要】

一:绕过给危险字符加反斜杠的过滤

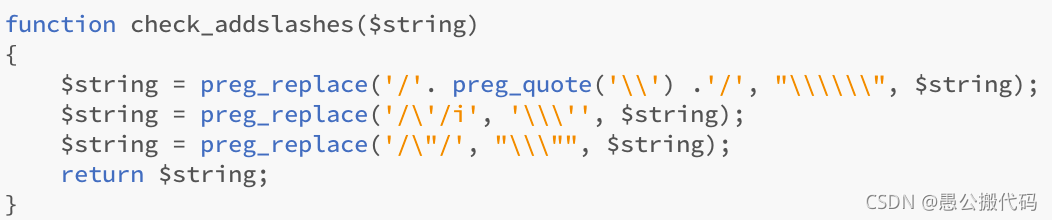

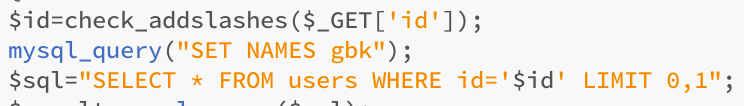

解析:本代码有三个过滤,第一个是过滤将反斜线替换为双反斜线。第二个和第三个分别是将单引号和双引号转义,即在引号前面添加反斜线。有没有注意本数据库是gbk的,那我们就...

一:绕过给危险字符加反斜杠的过滤

解析:本代码有三个过滤,第一个是过滤将反斜线替换为双反斜线。第二个和第三个分别是将单引号和双引号转义,即在引号前面添加反斜线。有没有注意本数据库是gbk的,那我们就可以进行『宽字节』注入了。

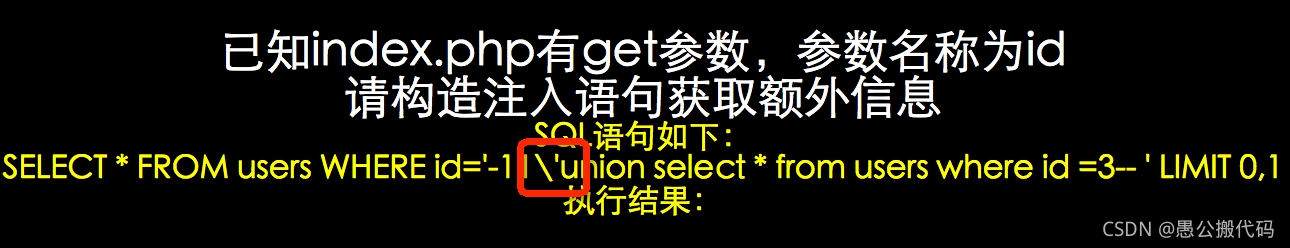

首先直接注入测试

发现单引号被转义了。我们在URL中插入的单引号之前插入%bf,单引号是%27。反斜线是%5c。『% bf \’』就变成了『 %bf%5c%27 』,相当于再显示就变成了『縗’』,单引号出来了。则最后的SQL语句就变成了『SELECT * FROM users WHERE id=’-11縗’union select * from users where id =3-

文章来源: codeboy.blog.csdn.net,作者:愚公搬代码,版权归原作者所有,如需转载,请联系作者。

原文链接:codeboy.blog.csdn.net/article/details/120043322

【版权声明】本文为华为云社区用户转载文章,如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)