2021-08-16 CTFer成长之路-SSRF漏洞-Gopher协议攻击(mysql)

【摘要】

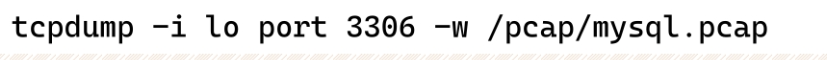

1.tcpdump进行抓包,并将抓到的流量写入/pcap/mysql.pcap文件

2.开始抓包后,登录MySQL服务器进行查询操作(生成数据包)

3.然后使用wireshark打开/pcap/my...

1.tcpdump进行抓包,并将抓到的流量写入/pcap/mysql.pcap文件

2.开始抓包后,登录MySQL服务器进行查询操作(生成数据包)

3.然后使用wireshark打开/pcap/mysql.pcap数据包,过滤MySQL,再随便选择一个包并单击右键,在弹出的快捷菜单中选择“追踪流 → TCP流”,过滤出客户端到服务端的数据包,最后将格式调整为HEX转储

此时便获得了从客户端到服务端并执行命令完整流程的数据包,然后将其进行URL编码,得到如下数据:

文章来源: codeboy.blog.csdn.net,作者:愚公搬代码,版权归原作者所有,如需转载,请联系作者。

原文链接:codeboy.blog.csdn.net/article/details/119734740

【版权声明】本文为华为云社区用户转载文章,如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)