2021-08-24 网安实验-Web渗透测试之DoraBox(XSS攻击)

【摘要】

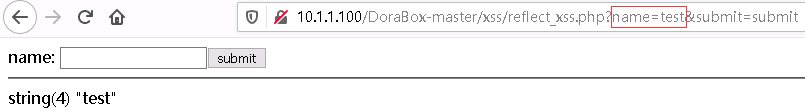

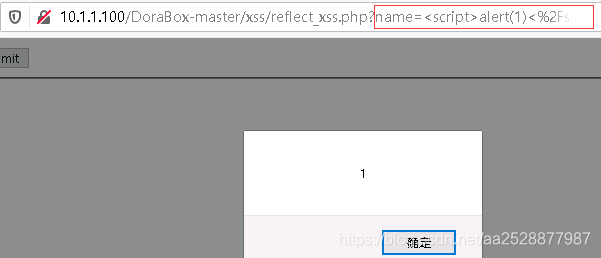

反射型XSS

在【name】处输入test,观察URL变化及返回信息: 可以看到输入框中的内容直接在URL展示,直接放弹框的payload:

存储型XSS

在输入框提交,再次刷新页面即可触发注入...

反射型XSS

在【name】处输入test,观察URL变化及返回信息:

可以看到输入框中的内容直接在URL展示,直接放弹框的payload:

存储型XSS

在输入框提交,再次刷新页面即可触发注入代码

DOM型XSS

客户端直接解析执行了输入的内容;直接输入之前的payload:

文章来源: codeboy.blog.csdn.net,作者:愚公搬代码,版权归原作者所有,如需转载,请联系作者。

原文链接:codeboy.blog.csdn.net/article/details/119889176

【版权声明】本文为华为云社区用户转载文章,如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)