2021-09-01 网安实验-SQL注入-绕过is_numeric过滤

【摘要】

一:手工注入

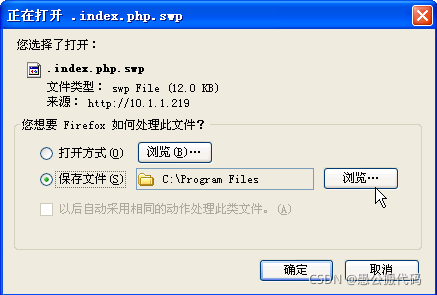

1.在收集信息的过程中发现备份文件.index.php.swp泄漏,我们拿到了源码。

记事本打开可以看到代码内容

经过分析得到以下信息: 注入点id是被is_numeric过滤后,...

一:手工注入

1.在收集信息的过程中发现备份文件.index.php.swp泄漏,我们拿到了源码。

记事本打开可以看到代码内容

经过分析得到以下信息:

注入点id是被is_numeric过滤后,插入到vote表里的。把注入查询语句插入到vote表里,然后又从vote表里取出,形成二次注入。可以考虑用十六进制或者二进制绕过is_numeric,形成SQL注入。

这里我们使用火狐的插件hackbar就可以了(在浏览器工具栏的【工具】中),随便选择一部电影并提交 :

文章来源: codeboy.blog.csdn.net,作者:愚公搬代码,版权归原作者所有,如需转载,请联系作者。

原文链接:codeboy.blog.csdn.net/article/details/120040398

【版权声明】本文为华为云社区用户转载文章,如果您发现本社区中有涉嫌抄袭的内容,欢迎发送邮件进行举报,并提供相关证据,一经查实,本社区将立刻删除涉嫌侵权内容,举报邮箱:

cloudbbs@huaweicloud.com

- 点赞

- 收藏

- 关注作者

评论(0)